La policía investiga un ‘incidente cibernético’ en el grupo médico de Guernsey

La policía investiga un ‘incidente cibernético’ en el grupo médico de Guernsey Publicado hace 11 minutos Cuota Cerrar Compartir pagina Copiar link Acerca de compartir fuente de…

Read more

El ransomware GandCrab y el virus Ursnif se propagan a través de macros de MS Word

Los investigadores de seguridad han descubierto dos campañas de malware separadas, una de las cuales está distribuyendo el Ursnif troyano de robo de datos y el gandcangrejo…

Read more

Investigadores lanzan herramienta que encuentra robots vulnerables en Internet

Un equipo de una startup de ciberseguridad de robots ha lanzado una herramienta gratuita y de código abierto para profesionales de la seguridad de la información para…

Read more

Nuevo exploit amenaza a más de 9000 enrutadores Cisco RV320 / RV325 hackeables en todo el mundo

Si la conectividad y la seguridad de su organización dependen de los enrutadores Cisco RV320 o RV325 Dual Gigabit WAN VPN, entonces debe instalar de inmediato la…

Read more

El nuevo error de FaceTime permite que las personas que llaman lo escuchen y lo vean sin que usted responda

Si posee un dispositivo Apple, debe DESACTIVAR inmediatamente la aplicación FaceTime durante unos días. Se ha descubierto un asombroso error de privacidad sin parchear en la popular…

Read more

La policía cerró xDedic: un mercado en línea para los ciberdelincuentes

En una operación internacional que involucra a las autoridades encargadas de hacer cumplir la ley de los EE. UU. y varios países europeos, los federales cerraron un…

Read more

Europol ahora persigue a las personas que compraron servicios DDoS-for- Hire

Si fuera un comprador de cualquier servicio DDoS de alquiler en línea, podría estar en problemas. Después de derribar y arrestar a los operadores del servicio DDoS…

Read more

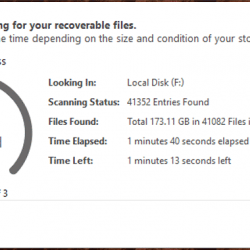

¿Cómo recuperar archivos perdidos o eliminados?

¿Alguna vez ha perdido sus archivos importantes, como recuerdos o documentos oficiales, de forma accidental o malintencionada? Agregando más… cuando aún no tienes ninguna copia de seguridad…

Read more

iCloud posiblemente sufrió una violación de privacidad el año pasado que Apple mantuvo en secreto

A fines del año pasado, cuando un grupo desconocido de piratas informáticos robó tokens de acceso secretos para millones de cuentas de Facebook aprovechando una falla en…

Read more

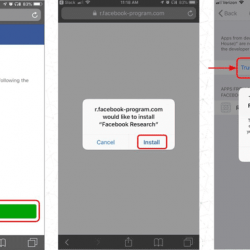

Facebook pagó $ 20 a adolescentes para instalar una aplicación de «investigación» que recopila datos privados

Si está pensando que Facebook está sentado en silencio después de verse obligado a eliminar su aplicación Onavo VPN de la tienda de aplicaciones de Apple, entonces…

Read more