Los organismos encargados de hacer cumplir la ley de hasta ocho países desmantelaron la infraestructura de Emociónun notorio malware de Windows basado en correo electrónico detrás de varias campañas de spam impulsadas por botnets y ataques de ransomware durante la última década.

El desmantelamiento coordinado de la botnet el martes, denominado «Operación Mariquita«- es el resultado de un esfuerzo conjunto entre las autoridades de los Países Bajos, Alemania, los EE. UU., el Reino Unido, Francia, Lituania, Canadá y Ucrania para tomar el control de los servidores utilizados para ejecutar y mantener la red de malware.

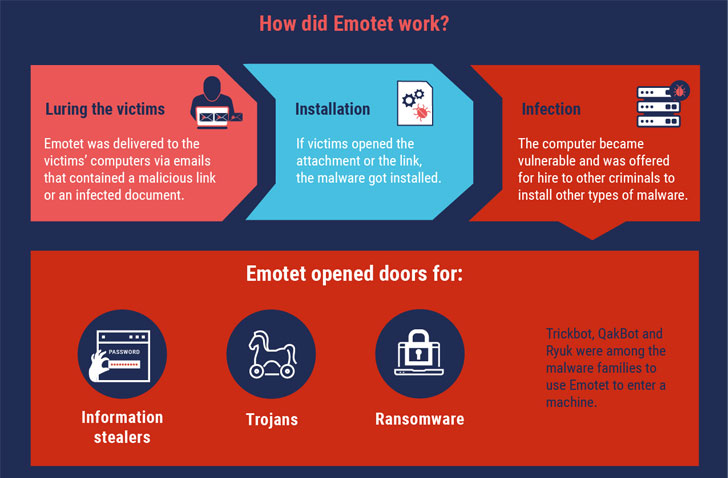

«La infraestructura de Emotet esencialmente actuó como la principal puerta de entrada para los sistemas informáticos a escala mundial», dijo Europol. «Lo que hizo que Emotet fuera tan peligroso es que el malware se ofreció en alquiler a otros ciberdelincuentes para instalar otros tipos de malware, como troyanos bancarios o ransomware, en la computadora de la víctima».

Más que y Malware

Desde su primera identificación en 2014, Emotet ha evolucionado desde sus raíces iniciales como ladrón de credenciales y troyano bancario hasta convertirse en una poderosa «navaja suiza» que puede servir como descargador, ladrón de información y spambot dependiendo de cómo se implemente.

Conocido por estar en constante desarrollo, el servicio de ciberdelincuencia se actualiza regularmente para mejorar el sigilo, la persistencia y agregar nuevas capacidades de espionaje a través de una amplia gama de módulos, incluido un distribuidor de Wi-Fi que se agregó recientemente para identificar y comprometer a nuevas víctimas conectadas a cerca. Redes wifi.

El año pasado, el malware se vinculó a varias campañas de spam impulsadas por botnets e incluso fue capaz de entregar cargas útiles más peligrosas como TrickBot y Ryuk ransomware al alquilar su botnet de máquinas comprometidas a otros grupos de malware.

«El grupo Emotet logró llevar el correo electrónico como vector de ataque al siguiente nivel», dijo Europol.

700 servidores Emotet incautados

La Agencia Nacional contra el Crimen (NCA) del Reino Unido dijo que la operación tomó casi dos años para mapear la infraestructura de Emotet, con múltiples propiedades en la ciudad ucraniana de Kharkiv allanadas para confiscar los equipos informáticos utilizados por los piratas informáticos.

El Departamento de Policía Cibernética de Ucrania también arrestó a dos personas presuntamente involucradas en el mantenimiento de la infraestructura de la botnet, quienes se enfrentan a 12 años de prisión si son declarados culpables.

«El análisis de las cuentas utilizadas por el grupo detrás de Emotet mostró que se movieron $ 10.5 millones durante un período de dos años en solo una plataforma de moneda virtual», dijo la NCA, y agregó que «el grupo había gastado casi $ 500,000 durante el mismo período para mantener su infraestructura criminal”.

A nivel mundial, se dice que los daños vinculados a Emotet tienen un costo de alrededor de $ 2.5 mil millones, dijeron las autoridades ucranianas.

Con al menos 700 servidores operados por Emotet en todo el mundo ahora que han sido desmantelados desde adentro, las máquinas infectadas por el malware están configuradas para ser dirigidas a esta infraestructura de aplicación de la ley, evitando así una mayor explotación.

Además, la Policía Nacional Holandesa ha lanzado una herramienta para verificar posibles compromisos, basada en un conjunto de datos que contiene 600 000 direcciones de correo electrónico, nombres de usuario y contraseñas que se identificaron durante la operación.

Emotet será borrado en masa el 25 de abril de 2021

La policía holandesa, que incautó dos servidores centrales ubicados en el país, dijo que implementó una actualización de software para neutralizar la amenaza que representa Emotet de manera efectiva.

«Todos los sistemas informáticos infectados recuperarán automáticamente la actualización allí, después de lo cual la infección de Emotet se pondrá en cuarentena», dijo la agencia. De acuerdo con un tweet de un investigador de seguridad que usa el identificador de Twitter crema de lechese espera que Emotet se elimine el 25 de abril de 2021 a las 12:00 hora local de todas las máquinas comprometidas.

Corroborando los hallazgos, los investigadores de Malwarebytes dijeron que la carga útil para eliminar el malware («EmotetLoader.dll») se impulsará a través de los mismos canales que se usaron para distribuir el Emotet original, con el desinstalador eliminando el servicio asociado con el malware y su registro de ejecución automática. llave.

La fecha límite de abril también significa que la actualización no evita por completo que Emotet («X.dll») se instale en un sistema. Pero con los servidores de comando y control ahora hundidos y bajo el control de las fuerzas del orden, el malware se verá obstaculizado en sus esfuerzos por descargar más módulos en el host infectado.

«La larga demora para que se active la rutina de limpieza puede explicarse por la necesidad de dar a los administradores del sistema tiempo para el análisis forense y la verificación de otras infecciones», dijo el Equipo de Inteligencia de Amenazas de Malwarebytes.

Dada la naturaleza de la operación de eliminación, queda por ver si Emotet puede regresar. Si lo hace, no sería la primera vez que una botnet sobrevive a los grandes esfuerzos de interrupción.

Al momento de escribir, Feodo Tracker de Abuse.ch muestra que al menos 20 servidores Emotet todavía están en línea.

«Una combinación de herramientas de ciberseguridad actualizadas (antivirus y sistemas operativos) y conciencia de ciberseguridad es esencial para evitar ser víctima de botnets sofisticados como Emotet», advirtió Europol.

«Los usuarios deben revisar cuidadosamente su correo electrónico y evitar abrir mensajes y especialmente archivos adjuntos de remitentes desconocidos. Si un mensaje parece demasiado bueno para ser verdad, es probable que lo sea y los correos electrónicos que imploran un sentido de urgencia deben evitarse a toda costa. «