El dicho de que hay dos tipos de organizaciones, las que han sido violadas y las que no lo saben todavía, nunca ha sido más relevante, lo que hace que la respuesta a incidentes sea una capacidad requerida en la pila de seguridad de cualquier organización.

Para ayudar en esta misión crítica, Cynet está lanzando una oferta de herramientas de IR gratuita, aplicable tanto a los proveedores de servicios de IR que necesitan un potente, plataforma gratuita de respuesta a incidentesy para organizaciones que sospechan de incidentes de seguridad y desean obtener una visibilidad inmediata de lo que sucedió, o que saben que tienen una brecha y necesitan responder de inmediato.

La respuesta a incidentes se trata de hacer dos cosas lo más rápido posible: conocer con precisión el alcance y el impacto de la infracción; asegurando que se eliminen todas las presencias y actividades maliciosas. Cynet presenta una velocidad y eficiencia inigualables en ambos aspectos con su nueva oferta de IR gratuita.

“Vemos que muchas organizaciones y proveedores de servicios luchan por obtener la visibilidad de amenazas que necesitan”, dijo Eyal Gruner, cofundador de Cynet. «IR es un proceso extremadamente sensible al tiempo y tener la visibilidad de amenazas requerida en funcionamiento en minutos es imprescindible».

La necesidad de implementar un producto adicional es, en muchos casos, un obstáculo: en un contexto de RI, la implementación rápida y sin inconvenientes no es algo agradable. A menudo marcará la diferencia entre una contención exitosa y un daño crítico. Otro factor de retraso es la necesidad de buscar e investigar amenazas mediante la correlación manual de actividades y configuraciones.

Cynet 360 es ideal para fines de respuesta a incidentes por varias razones. Su distribución a la velocidad de la luz basada en SaaS permite la cobertura de miles de puntos finales en minutos.

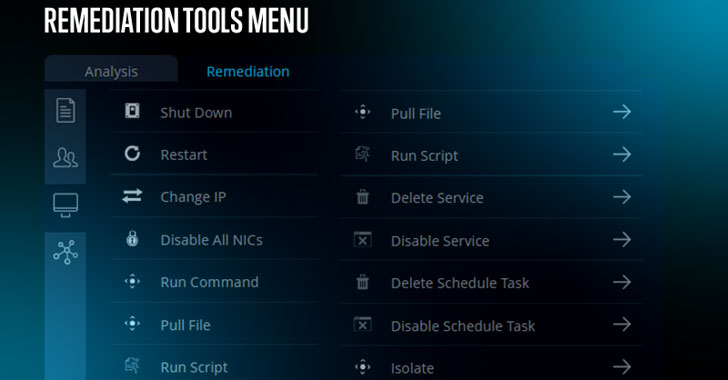

Su descubrimiento automatizado de amenazas reduce radicalmente el tiempo de investigación manual, y su conjunto completo de acciones de remediación permite a los respondedores recuperarse de cualquier tipo de amenaza. Con Cynet puedes, entre otras cosas:

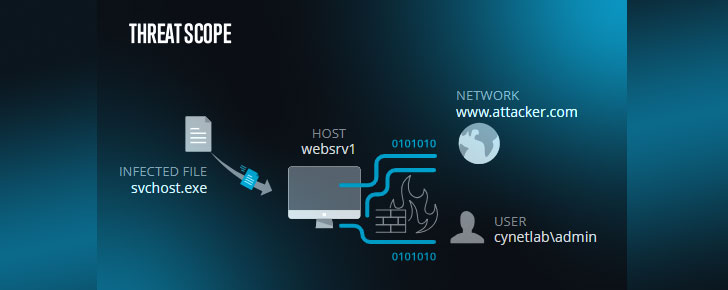

- Obtenga visibilidad instantánea de todas las entidades en el entorno interno: usuarios, hosts, archivos, procesos en ejecución y tráfico de red.

- Localice fácilmente los ataques en vivo y determine su alcance e impacto.

- Elimine archivos maliciosos, deshabilite usuarios comprometidos y bloquee conexiones de red peligrosas con solo hacer clic en un botón.

- Automatice los procesos de detección y eliminación de amenazas.

- Aproveche la administración central de Cynet para distribuir otras herramientas de código abierto en todo el entorno.

- Busque amenazas en tiempo real utilizando las fuentes IOC.

«Es cierto que la respuesta a incidentes muchas veces se subcontrata, pero hemos pensado mucho en Cynet 360, por lo que también puede ser utilizado por un equipo interno», dijo Gruner. «Aquí hay muchas áreas grises. ¿Qué pasa si solo sospecha una violación pero no está seguro? Cynet IR puede decirle fácilmente qué está pasando. Una vez que lo sabe, puede decidir si lo maneja internamente o no».

Nos guste o no, los incumplimientos son parte de nuestra realidad. Reconocer eso significa asegurarse de tener lo necesario para enfrentarlos.

Cualquiera que esté involucrado en la respuesta a incidentes, ya sea como proveedor de servicios o como usuario final, debería considerar seriamente actualizar sus capacidades actuales con IR gratuito de Cynet.

Los consultores de RI y los proveedores de servicios pueden acceder Oferta de herramientas IR gratuitas de Cynet aquí.

Los equipos internos de TI y seguridad pueden acceder Oferta de herramientas IR gratuitas de Cynet aquí.