Es posible que los esfuerzos para interrumpir TrickBot hayan cerrado la mayor parte de su infraestructura crítica, pero los operadores detrás del notorio malware no están inactivos.

Según los nuevos hallazgos compartidos por la empresa de seguridad cibernética Netscout, los autores de TrickBot han trasladado partes de su código a Linux en un intento de ampliar el alcance de las víctimas a las que podrían apuntar.

TrickBot, un troyano financiero detectado por primera vez en 2016, ha sido tradicionalmente una solución de software delictivo basada en Windows, que emplea diferentes módulos para realizar una amplia gama de actividades maliciosas en las redes de destino, incluido el robo de credenciales y ataques de ransomware.

Pero en las últimas semanas, los esfuerzos gemelos liderados por el Comando Cibernético de EE. UU. y Microsoft ayudaron a eliminar el 94 % de los servidores de comando y control (C2) de TrickBot que estaban en uso y la nueva infraestructura que los delincuentes que operaban TrickBot intentaron eliminar. poner en línea para reemplazar los servidores previamente deshabilitados.

A pesar de los pasos tomados para impedir TrickBot, Microsoft advirtió que los actores de amenazas detrás de la botnet probablemente harían esfuerzos para reactivar sus operaciones.

Módulo de anclaje de TrickBot

A fines de 2019, se descubrió un nuevo marco de puerta trasera TrickBot llamado Anchor que usaba el protocolo DNS para comunicarse con los servidores C2 de manera sigilosa.

El módulo «permite a los actores, clientes potenciales de TrickBot, aprovechar este marco contra víctimas de mayor perfil», dijo SentinelOne, y agregó que la «capacidad de integrar sin problemas el APT en un modelo comercial de monetización es evidencia de un cambio cuántico».

De hecho, IBM X-Force detectó nuevos ataques cibernéticos a principios de abril que revelaron la colaboración entre los grupos FIN6 y TrickBot para implementar el marco Anchor contra las organizaciones para obtener ganancias financieras.

La variante, denominada «Anchor_DNS», permite al cliente infectado utilizar túneles DNS para establecer comunicaciones con el servidor C2, que a su vez transmite datos con direcciones IP resueltas como respuesta, dijeron los investigadores de NTT en un informe de 2019.

Pero una nueva muestra descubierta por el investigador de Stage 2 Security Waylon Grange en julio encontró que Anchor_DNS ha sido portado a una nueva versión de puerta trasera de Linux llamada «Anchor_Linux».

«A menudo entregado como parte de un zip, este malware es una puerta trasera ligera de Linux», dijo Grange. «Después de la ejecución, se instala como un trabajo cron, determina la IP pública [address] para el host y luego comienza a enviar balizas a través de consultas DNS a su servidor C2».

Cómo funciona la comunicación C2 usando Anchor

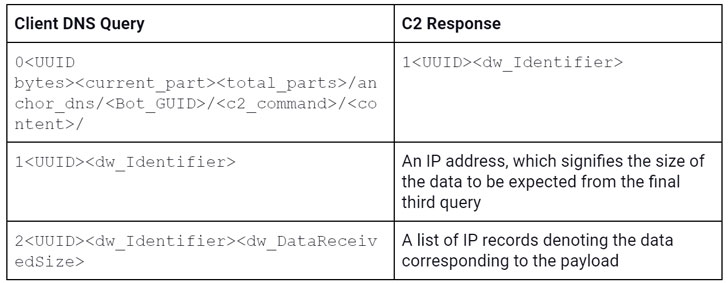

La última investigación de Netscout decodifica este flujo de comunicación entre el bot y el servidor C2. Durante la fase de configuración inicial, el cliente envía «c2_command 0» al servidor junto con información sobre el sistema comprometido y el ID del bot, que luego responde con el mensaje «signal / 1 /» al bot.

Como reconocimiento, el bot envía el mismo mensaje al C2, luego de lo cual el servidor emite de forma remota el comando que se ejecutará en el cliente. En el último paso, el bot devuelve el resultado de la ejecución al servidor C2.

«Cada parte de la comunicación realizada al C2 sigue una secuencia de 3 consultas de DNS diferentes», dijo Suweera De Souza, investigadora de seguridad de Netscout.

El resultado de la tercera consulta es una lista de direcciones IP que el cliente analiza individualmente para crear la carga ejecutable.

El último dato enviado por el servidor C2 corresponde a un rango de comandos (numerados 0-14 en Windows y 0-4, 10-12 y 100 en Linux) para que el bot ejecute la carga útil a través de cmd.exe o inyectándolo en múltiples procesos en ejecución, como el Explorador de archivos de Windows o el Bloc de notas.

«La complejidad de la comunicación C2 de Anchor y las cargas útiles que el bot puede ejecutar reflejan no solo una parte de las capacidades considerables de los actores de Trickbot, sino también su capacidad para innovar constantemente, como lo demuestra su cambio a Linux», dijo De Souza.