Un equipo de investigadores de ciberseguridad reveló la semana pasada la existencia de 12 vulnerabilidades de seguridad potencialmente graves, denominadas colectivamente ‘SweynDiente‘afectando a millones de dispositivos inteligentes inalámbricos habilitados para Bluetooth en todo el mundo, y preocupantemente, algunos de los cuales aún no han sido reparados.

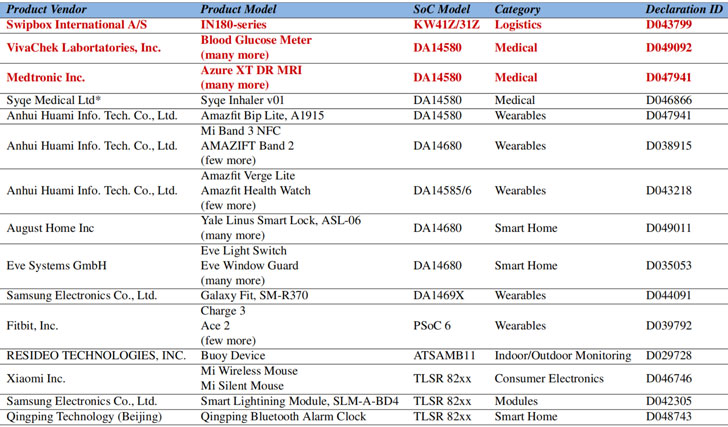

Todas las fallas de SweynTooth residen básicamente en la forma en que los kits de desarrollo de software (SDK) utilizados por varios sistemas en un chip (SoC) han implementado la tecnología de comunicación inalámbrica Bluetooth Low Energy (BLE), que impulsa al menos 480 productos distintos de varios proveedores, incluido Samsung. , FitBit y Xiaomi.

Según los investigadores, los piratas informáticos que se encuentren en una proximidad física cercana a los dispositivos vulnerables pueden abusar de esta vulnerabilidad para desencadenar interbloqueos, bloqueos e incluso eludir la seguridad en los productos BLE de forma remota, lo que les permite leer o escribir acceso arbitrario a las funciones del dispositivo que, de otro modo, solo se permitirían. accedido por un usuario autorizado.

«A partir de hoy, las vulnerabilidades de SweynTooth se encuentran en los SDK de BLE vendidos por los principales proveedores de SoC, como Texas Instruments, NXP, Cypress, Dialog Semiconductors, Microchip, STMicroelectronics y Telink Semiconductor», dijeron los investigadores de la Universidad de Tecnología y Diseño de Singapur. .

Aquí hay una lista e información breve sobre las 12 vulnerabilidades de SweynTooth:

- Desbordamiento de longitud de capa de enlace (CVE-2019-16336, CVE-2019-17519) – Estos permiten a los atacantes en el rango de radio activar un desbordamiento de búfer manipulando el campo de longitud LL, lo que conduce principalmente a ataques de denegación de servicio.

- Interbloqueo de LLID de capa de enlace (CVE-2019-17061, CVE-2019-17060): activan el estado de punto muerto cuando un dispositivo recibe un paquete con el campo LLID borrado.

- L2CAP truncado (CVE-2019-17517): esta falla se debe a la falta de controles durante el procesamiento de un paquete L2CAP, lo que provoca una denegación de servicio y un bloqueo del dispositivo.

- Desbordamiento de longitud silenciosa (CVE-2019-17518): se produce un desbordamiento del búfer cuando se envía una determinada carga útil de paquete con una longitud de LL superior a la esperada, el periférico falla.

- Solicitud de conexión no válida (CVE-2019-19195) – Cuando los dispositivos no manejan correctamente algunos parámetros de conexión mientras la central intenta una conexión con el periférico, podrían llevar a un estado de Interbloqueo.

- Bloqueo inesperado de clave pública (CVE-2019-17520): este error está presente en la implementación del procedimiento de emparejamiento heredado, que es manejado por la implementación del Protocolo de administrador seguro (SMP), y puede usarse para realizar DoS y posiblemente reiniciar productos.

- Punto muerto ATT secuencial (CVE-2019-19192): esta falla permite a los atacantes interbloquear el periférico enviando solo dos paquetes de solicitud ATT consecutivos en cada evento de conexión.

- Fragmento L2CAP no válido (CVE-2019-19195): el manejo inadecuado del tamaño de la PDU de los paquetes puede provocar un comportamiento de interbloqueo.

- Desbordamiento de tamaño de clave (CVE-2019-19196): este problema de desbordamiento en la memoria del dispositivo es una combinación de múltiples errores encontrados durante el procedimiento de emparejamiento de dispositivos, lo que resulta en un bloqueo.

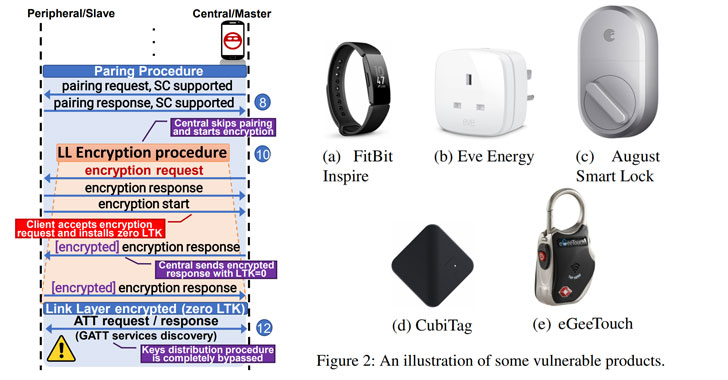

- Instalación de cero LTK (CVE-2019-19194): esta vulnerabilidad crítica es una variación de uno de los desbordamientos de tamaño de clave. Afecta a todos los productos que utilizan la implementación SMP de Telink con soporte para conexión segura habilitado.

El informe detallado dice que los productos afectados incluyen productos electrónicos de consumo, dispositivos domésticos inteligentes, dispositivos portátiles y también se están utilizando en la industria de la logística y la atención médica, cuyo mal funcionamiento puede conducir a situaciones peligrosas.

«Los dispositivos más críticos que podrían verse gravemente afectados por SweynTooth son los productos médicos. VivaCheck Laboratories, que fabrica medidores de glucosa en sangre, tiene muchos productos listados para usar DA14580», dijeron los investigadores.

«Por lo tanto, todos estos productos son potencialmente vulnerables al ataque L2CAP truncado. Peor aún, Syqe Medical Ltd. y su plataforma de inhalación de administración de fármacos programable (Syqe Inhaler v01) se ven afectados junto con los últimos productos relacionados con marcapasos de Medtronic Inc».

Según el informe, los investigadores revelaron estas fallas el año pasado para afectar a todos los proveedores, muchos de los cuales ahora han lanzado parches para sus respectivos SoC.

Wheres, los productos desarrollados por algunos proveedores de SoC, incluidos Dialog, Microchip y STMicroelectronics, no tienen parches en el momento de la divulgación.