Investigadores de ciberseguridad descubrieron esta semana un nuevo tipo de ransomware dirigido a usuarios de macOS que se propaga a través de aplicaciones pirateadas.

Según varios informes independientes del investigador de malware K7 Lab Dinesh DevadossPatrick Wardle y Malwarebytes, la variante de ransomware, denominada «EvilQuest«- está empaquetado junto con aplicaciones legítimas que, al instalarse, se disfrazan como CrashReporter de Apple o Google Software Update.

Además de cifrar los archivos de la víctima, EvilQuest también viene con capacidades para garantizar la persistencia, registrar pulsaciones de teclas, crear un shell inverso y robar archivos relacionados con la billetera de criptomonedas.

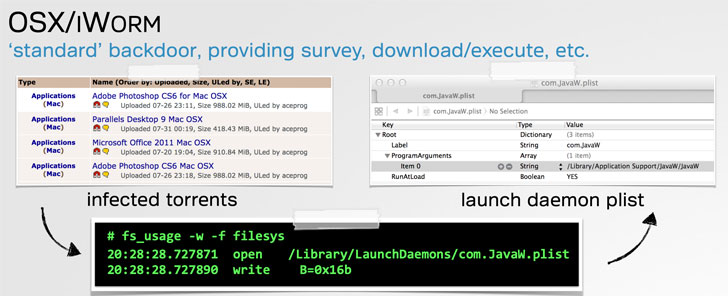

Con este desarrollo, EvilQuest se une a un puñado de cepas de ransomware que se han centrado exclusivamente en macOS, incluidos KeRanger y Patcher.

La fuente del malware parece ser versiones troyanizadas del popular software macOS, como Little Snitch, un software de DJ llamado Mixed In Key 8 y Ableton Live, que se distribuyen en sitios populares de torrents.

«Para empezar, el instalador legítimo de Little Snitch está empaquetado de manera atractiva y profesional, con un instalador personalizado bien hecho que está debidamente firmado con código», dijo Thomas Reed, director de Mac y dispositivos móviles en Malwarebytes. «Sin embargo, este instalador era un simple paquete de instalación de Apple con un ícono genérico. Peor aún, el paquete de instalación se distribuyó sin sentido dentro de un archivo de imagen de disco».

Una vez instalado en el host infectado, EvilQuest realiza una verificación de espacio aislado para detectar parches de suspensión y viene equipado con una lógica anti-depuración para garantizar que el programa de malware no se esté ejecutando bajo un depurador.

«No es inusual que el malware incluya retrasos», dijo Reed. «Por ejemplo, el primer ransomware para Mac, KeRanger, incluyó un retraso de tres días entre el momento en que infectó el sistema y el momento en que comenzó a cifrar los archivos. Esto ayuda a ocultar la fuente del malware, ya que es posible que el comportamiento malicioso no se detecte de inmediato. asociado a un programa instalado tres días antes».

También elimina cualquier software de seguridad (p. ej., Kaspersky, Norton, Avast, DrWeb, McAfee, Bitdefender y Bullguard) que pueda detectar o bloquear dicho comportamiento malicioso en el sistema, y configura la persistencia mediante el uso de archivos de lista de propiedades del demonio y el agente de ejecución (» com.apple.questd.plist «) para reiniciar automáticamente el malware cada vez que el usuario inicia sesión.

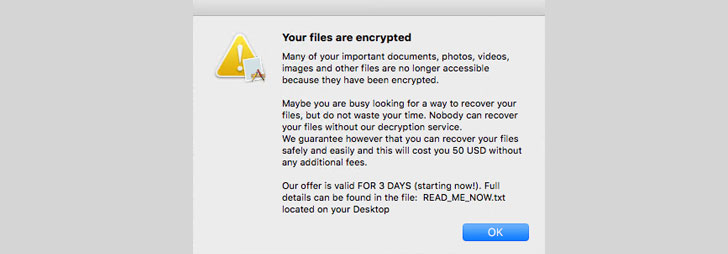

En la última etapa, EvilQuest lanza una copia de sí mismo y comienza a cifrar archivos, contando la billetera de criptomonedas («wallet.pdf») y los archivos relacionados con el llavero, antes de mostrar instrucciones de rescate para pagar $ 50 dentro de las 72 horas o correr el riesgo de dejar los archivos bloqueados.

Pero las características de EvilQuest van más allá del ransomware típico, incluida la capacidad de comunicarse con un servidor de comando y control («andrewka6.pythonanywhere.com») para ejecutar comandos de forma remota, iniciar un registrador de teclas, crear un shell inverso e incluso ejecutar una carga útil maliciosa directamente. sin memoria.

“Armado con estas capacidades, el atacante puede mantener el control total sobre un host infectado”, dijo Wardle.

Mientras se trabaja para encontrar una debilidad en el algoritmo de cifrado para crear un descifrador, se recomienda que los usuarios de macOS creen copias de seguridad para evitar la pérdida de datos y usen una utilidad como Ransomwhere? para frustrar tales ataques.

«La mejor manera de evitar las consecuencias del ransomware es mantener un buen conjunto de copias de seguridad», concluyó Reed. «Mantenga al menos dos copias de seguridad de todos los datos importantes, y al menos una no debe estar conectada a su Mac en todo momento».