La nueva Amenaza Persistente Avanzada (APT) está detrás de una serie de ataques a hoteles de todo el mundo, junto con gobiernos, organizaciones internacionales, empresas de ingeniería y bufetes de abogados.

La empresa eslovaca de seguridad cibernética ESET ha nombrado en código al grupo de ciberespionaje FamousSparrow, que dice que ha estado activo desde al menos agosto de 2019 y sus víctimas se encuentran en África, Asia, Europa, Medio Oriente y América e incluyen varios países como Burkina Faso. Faso., Taiwán. , Francia, Lituania, Reino Unido, Israel, Arabia Saudita, Brasil, Canadá y Guatemala.

Los ataques del grupo incluyen la explotación de vulnerabilidades conocidas en aplicaciones de servidor como SharePoint y Oracle Opera, además de la vulnerabilidad de ejecución remota de código ProxyLogon en Microsoft Exchange Server, que surgió en marzo de 2021, lo que lo convierte en el actor más nuevo en acceder. antes de que los detalles del error se hagan públicos.

Según ESET, las intrusiones para romper errores comenzaron el 3 de marzo, lo que llevó a la implementación de varios artefactos maliciosos, incluidas dos versiones personalizadas del ladrón de credenciales Mimikatz, un escáner NetBIOS llamado Nbtscan y un cargador de implantes personalizado llamado SparrowDoor.

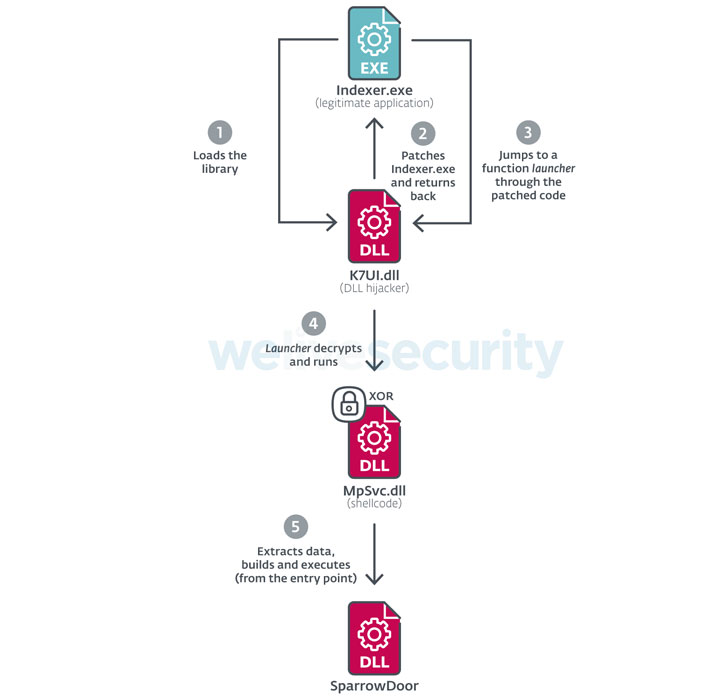

SparrowDoor, instalado usando una técnica llamada secuestro de comandos DLL, actúa como una herramienta para penetrar en nuevos rincones de la red interna del objetivo, a la que los piratas informáticos también han obtenido acceso para ejecutar comandos arbitrarios y también para recopilar y filtrar información confidencial en comandos remotos. servidor de control (C2) bajo su control.

Aunque ESET no atribuyó un país específico a FamousSparrow, encontró similitudes entre sus técnicas y las de SparklingGoblin, una rama de Winnti Group asociada con China, y DRBControl, que también se superpone con el malware previamente identificado con Winnti y Emissary. Campañas de pandas.

«Este es otro recordatorio de la importancia de reparar las aplicaciones de Internet rápidamente o, si las reparaciones rápidas no son posibles, no exponerlas en absoluto a Internet», dijeron los investigadores de ESET Tahseen Bin Taj y Matthieu Faou.