Microsoft publicó detalles de una nueva vulnerabilidad el jueves que podría permitir a un atacante eludir las restricciones de seguridad en macOS y tomar el control completo del dispositivo para realizar operaciones arbitrarias en el dispositivo sin ser identificado por las soluciones de seguridad tradicionales.

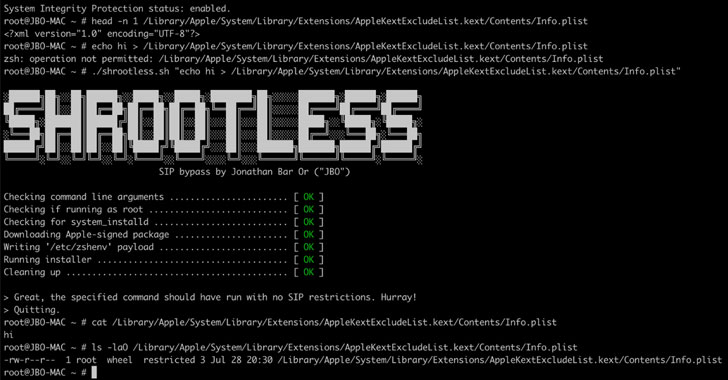

apodado «sin raícesy rastreado como CVE-2021-30892, «La vulnerabilidad radica en la forma en que los paquetes firmados por Apple se instalan con scripts posteriores a la instalación», dijo Jonathan Bar Or del Microsoft 365 Defender Research Team. «Un jugador malicioso podría crear un archivo especialmente diseñado para secuestrar el proceso de instalación».

System Integrity Protection (SIP) o «rootless» es una función de seguridad introducida en OS X El Capitan que está diseñada para proteger el sistema operativo macOS al impedir que los usuarios root ejecuten código no autorizado o realicen operaciones que podrían comprometer la integridad del sistema.

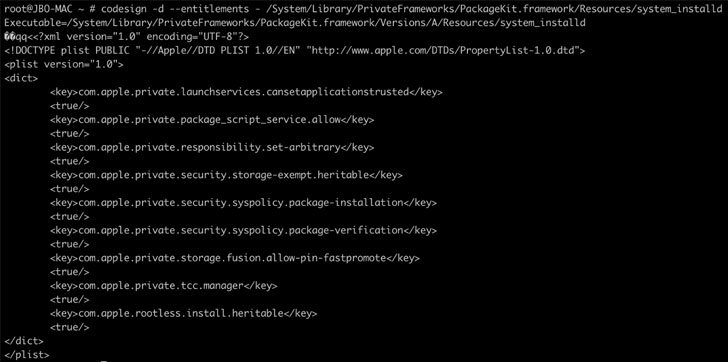

Específicamente, SIP permite que solo los procesos firmados por Apple o los procesos que tienen permisos especiales para escribir en los archivos del sistema, como las actualizaciones de software de Apple, modifiquen partes protegidas del sistema, como / System, / usr, / bin, / sbin. , y / var — y los instaladores de Apple, al mismo tiempo que autoriza automáticamente las aplicaciones descargadas de Mac App Store.

La investigación de tecnología de seguridad de Microsoft se centró en los procesos macOS autorizados para eludir la protección SIP, lo que llevó al descubrimiento de un demonio de instalación de software llamado «system_installd» que permite que cualquiera de sus procesos secundarios eluda por completo las limitaciones del sistema de archivos SIP.

Por lo tanto, cuando se instala un paquete firmado por Apple, llama al daemon system_installd, que a su vez ejecuta todos los scripts posteriores a la instalación contenidos en el paquete al invocar el shell predeterminado, que es Z shell (zsh) en macOS.

«Curiosamente, cuando se inicia zsh, busca el archivo / etc / zshenv y, si lo encuentra, ejecuta comandos desde ese archivo automáticamente, incluso en modo no interactivo», dijo Bar Or. «Por lo tanto, para que los atacantes realicen operaciones arbitrarias en un dispositivo, la forma totalmente confiable en la que podrían hacerlo sería crear un archivo malicioso / etc / zshenv y luego esperar a que system_installd invoque zsh».

La explotación exitosa de CVE-2021-30892 podría permitir que una aplicación maliciosa modifique partes protegidas de un sistema de archivos, incluida la capacidad de instalar controladores de kernel maliciosos (también conocidos como rootkits), sobrescribir archivos del sistema o instalar malware persistente e indetectable. Apple dijo que solucionó el problema con restricciones adicionales en las actualizaciones de seguridad que se lanzaron el 26 de octubre de 2021.

«Las tecnologías de seguridad como SIP en dispositivos macOS sirven como protección básica integrada del dispositivo y como última línea de defensa contra el malware y otras amenazas de seguridad cibernética», dijo Bar Or. «Desafortunadamente, los actores maliciosos continúan buscando formas innovadoras de romper estas barreras por las mismas razones».