Si usa Slack, un popular servidor de colaboración en equipo basado en la nube, y recientemente recibió un correo electrónico de la empresa sobre un incidente de seguridad, no entre en pánico y lea este artículo antes de tomar cualquier medida.

Slack ha estado enviando un correo electrónico de notificación de «restablecimiento de contraseña» a todos aquellos usuarios que aún no habían cambiado las contraseñas de sus cuentas de Slack desde 2015, cuando la empresa sufrió una violación masiva de datos.

Para aquellos que no lo saben, en 2015, los piratas informáticos obtuvieron acceso sin autorización a una de las bases de datos de la empresa que almacenaba información de perfil de usuario, incluidos sus nombres de usuario, direcciones de correo electrónico y contraseñas cifradas.

En ese momento, los atacantes también insertaron código en secreto, probablemente en la página de inicio de sesión, lo que les permitió capturar contraseñas de texto sin formato ingresadas por algunos usuarios de Slack durante ese tiempo.

Sin embargo, inmediatamente después del incidente de seguridad, la empresa restableció automáticamente las contraseñas de ese pequeño número de usuarios de Slack cuyas contraseñas en texto sin formato quedaron expuestas, pero pidió a otros usuarios afectados que cambiaran sus contraseñas manualmente.

Mantén la calma y cambia tu contraseña 😊

Slack está restableciendo las contraseñas de todos aquellos usuarios (aproximadamente el 1% del total) que no habían cambiado sus contraseñas desde 2015 cuando la empresa experimentó un #Filtración de datos filtrar las credenciales de los usuarioshttps: //t.co/k6jSBgloAX

Revisa este hilo: https://t.co/Fo7QbI9pOv

– Las noticias del hacker (@TheHackersNews) 18 de julio de 2019

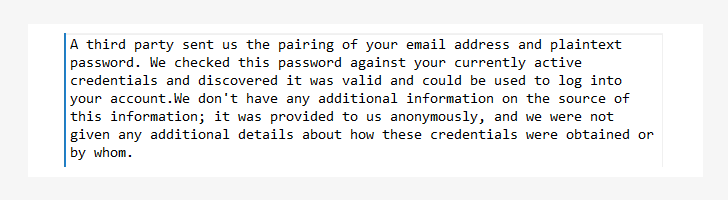

Ahora, en su última declaración publicada hoy, la compañía dijo que se enteró de una nueva lista de combinaciones de nombre de usuario y contraseña que coinciden con las credenciales de inicio de sesión de sus usuarios que no cambiaron su contraseña después de la violación de datos de 2015.

«Recientemente nos contactaron a través de nuestro programa de recompensas por errores con información sobre credenciales de Slack potencialmente comprometidas», afirma Slack.

«Inmediatamente confirmamos que una parte de las direcciones de correo electrónico y las combinaciones de contraseñas eran válidas, restablecimos esas contraseñas y explicamos nuestras acciones a los usuarios afectados».

El último incidente de seguridad solo afecta a los usuarios, que:

- creó una cuenta antes de marzo de 2015,

- no han cambiado su contraseña desde el incidente, y

- cuentas que no requieren iniciar sesión a través de un proveedor de inicio de sesión único (SSO).

La empresa no es exactamente consciente de la fuente de estas nuevas credenciales de texto sin formato filtradas, pero sugiere que podría ser el «resultado de un ataque de malware o la reutilización de contraseñas entre servicios».

También es posible que alguien haya descifrado con éxito las contraseñas cifradas que se filtraron en la filtración de datos de 2015, incluso cuando estaba protegida con el algoritmo bcrypt con una sal por contraseña generada aleatoriamente.

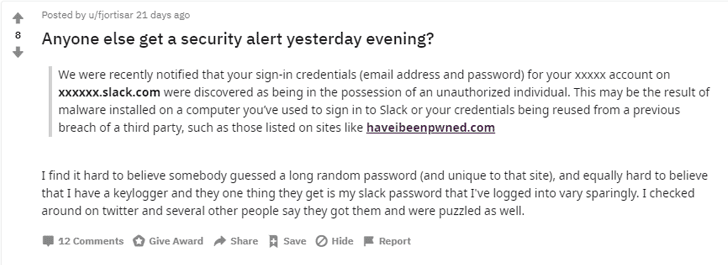

A fines del mes pasado, Slack también envió una notificación por separado a todos los usuarios afectados informándoles sobre el posible compromiso de sus credenciales sin proporcionar detalles del incidente, pero parece que muchos usuarios ignoraron la advertencia y no cambiaron sus contraseñas voluntariamente.

Por lo tanto, ahora Slack restableció automáticamente las contraseñas de las cuentas afectadas, que representan aproximadamente el 1% del total de usuarios registrados, que no se han actualizado desde 2015 como medida de precaución, pidiéndoles que establezcan una nueva contraseña utilizando esta guía.

«No tenemos motivos para creer que alguna de estas cuentas se vio comprometida, pero creemos que esta precaución vale la pena por cualquier inconveniente que pueda causar el restablecimiento», dijo la compañía.

Además de cambiar su contraseña, también se le recomienda habilitar la autenticación de dos factores para sus cuentas de Slack, incluso si no se ve afectado.

Slack todavía está investigando el último incidente de seguridad y promete compartir más información tan pronto como esté disponible.