ZoneAlarm, una compañía de software de seguridad de Internet propiedad de la firma israelí de ciberseguridad Check Point Technologies, sufrió una violación de datos que expuso los datos de los usuarios de su foro de discusión, confirmó la compañía a The Hacker News.

Con casi 100 millones de descargas, ZoneAlarm ofrece software antivirus, cortafuegos y soluciones de protección antivirus adicionales para usuarios domésticos de PC, pequeñas empresas y teléfonos móviles de todo el mundo.

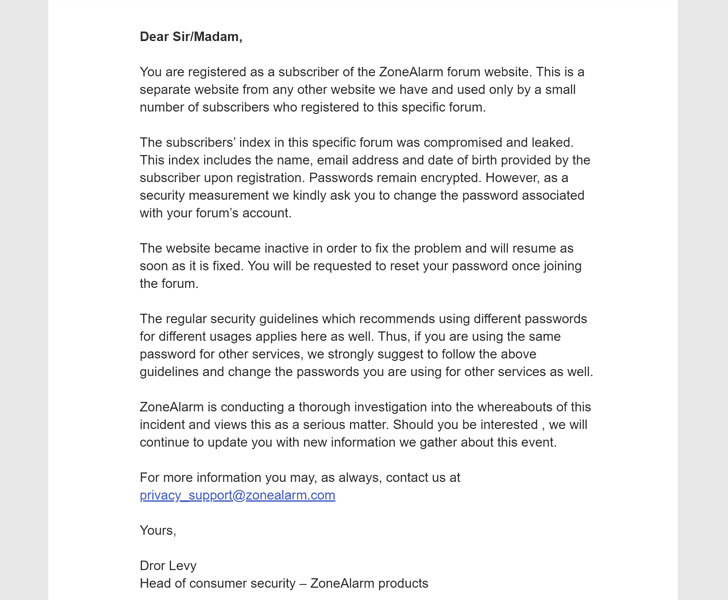

Aunque ni ZoneAlarm ni su empresa matriz, Check Point, han revelado públicamente el incidente de seguridad, la empresa envió silenciosamente una alerta por correo electrónico a todos los usuarios afectados durante este fin de semana, según pudo saber The Hacker News.

La notificación de incumplimiento basada en correo electrónico aconsejó a los usuarios del foro de ZoneAlarm que cambiaran de inmediato las contraseñas de sus cuentas del foro, informándoles que los piratas informáticos obtuvieron acceso no autorizado a sus nombres, direcciones de correo electrónico, contraseñas codificadas y fecha de nacimiento.

Por otra parte, la compañía también ha aclarado que el incidente de seguridad solo afecta a los usuarios registrados en el «foros.zonealarm.com«dominio, que tiene un pequeño número de suscriptores, cerca de 4.500.

«Esta [forum] es un sitio web separado de cualquier otro sitio web que tenemos y utilizado solo por una pequeña cantidad de suscriptores que se registraron en este foro específico «, se lee en la notificación por correo electrónico.

«El sitio web se volvió inactivo para solucionar el problema y se reanudará tan pronto como se solucione. Se le pedirá que restablezca su contraseña una vez que se una al foro».

Los piratas informáticos explotaron la falla reciente de 0-Day de vBulletin

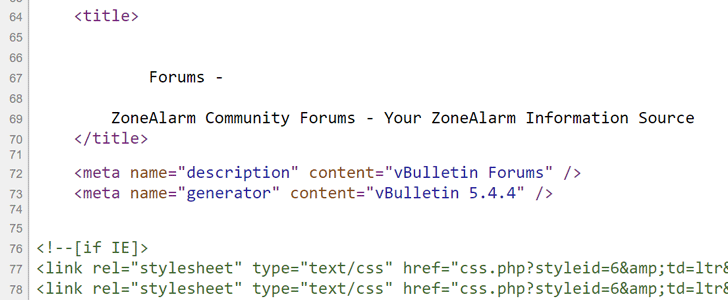

Al comunicarse con la empresa, un portavoz confirmó a The Hacker News que los atacantes explotaron una vulnerabilidad RCE crítica conocida (CVE-2019-16759) en el software del foro vBulletin para comprometer el sitio web de ZoneAlarm y obtener acceso no autorizado.

Para aquellos que no lo saben, esta falla afectó a las versiones de vBulletin 5.0.0 hasta la última 5.5.4, para la cual los mantenedores del proyecto lanzaron actualizaciones de parches más tarde, pero solo para las versiones recientes 5.5.2, 5.5.3 y 5.5.4.

The Hacker News descubrió que, sorprendentemente, la propia empresa de seguridad estaba ejecutando una versión 5.4.4 desactualizada del software vBulletin hasta la semana pasada que permitía a los atacantes comprometer el sitio web fácilmente.

Es el mismo exploit de vBulletin de día cero que un pirata informático anónimo reveló públicamente a fines de septiembre de este año y que, de ser explotado, podría permitir a los atacantes remotos tomar el control total de las instalaciones de vBulletin sin parches.

Además, una semana después, atacantes desconocidos también explotaron la misma falla para piratear el sitio web del foro de Comodo, lo que expuso la información de la cuenta de inicio de sesión de más de 245,000 usuarios de los foros de Comodo.

Aunque el equipo de ZoneAlarm se enteró de la violación a fines de la semana pasada e inmediatamente informó a los usuarios afectados, no está claro exactamente cuándo los atacantes violaron el sitio web.

«ZoneAlarm está realizando una investigación sobre el asunto. Nos enorgullece el hecho de que adoptamos un enfoque proactivo una vez que se detectó este incidente y en 24 horas alertamos a los miembros del foro», dijo el portavoz de la compañía a Hacker News.

Dado que el sitio web del foro de ZoneAlarm está inactivo en el momento de escribir este artículo, los usuarios no podrán cambiar la contraseña de su cuenta en el foro en este momento.

Pero si usted es uno de los usuarios afectados, también se le recomienda cambiar sus contraseñas para cualquier otra cuenta en línea donde use las mismas credenciales, y haga lo mismo para el sitio web de ZoneForum tan pronto como el sitio vuelva a estar activo.