En otro caso de un ataque a la cadena de suministro de un repositorio de software de código abierto, se descubrió que dos paquetes populares de NPM con una descarga semanal acumulada de casi 22 millones estaban comprometidos por un código malicioso al obtener acceso no autorizado a las cuentas de los respectivos desarrolladores.

Las dos bibliotecas son «coa», un analizador de opciones de línea de comandos, y «rc», un cargador de configuración que fueron manipulados por un actor de amenazas no identificado para contener malware de robo de contraseña «idéntico».

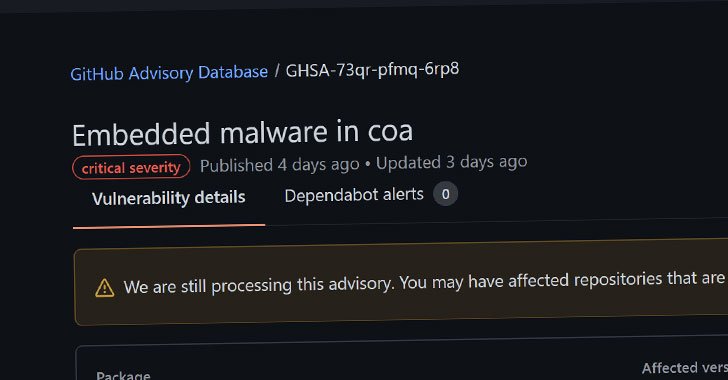

Todas las versiones de coa que comienzan con 2.0.3 y posteriores (2.0.3, 2.0.4, 2.1.1, 2.1.3, 3.0.1 y 3.1.3) se ven afectadas y se recomienda a los usuarios de las versiones afectadas que cambien a una versión anterior. a 2.0.2 tan pronto como sea posible y de acuerdo con la recomendación de GitHub publicada el 4 de noviembre, verifique sus sistemas en busca de actividad sospechosa. De manera similar, se encontraron las versiones de malware 1.2.9, 1.3.9 y 2.3.9 rc, con una advertencia independiente que insta a los usuarios a cambiar a la versión 1.2.8.

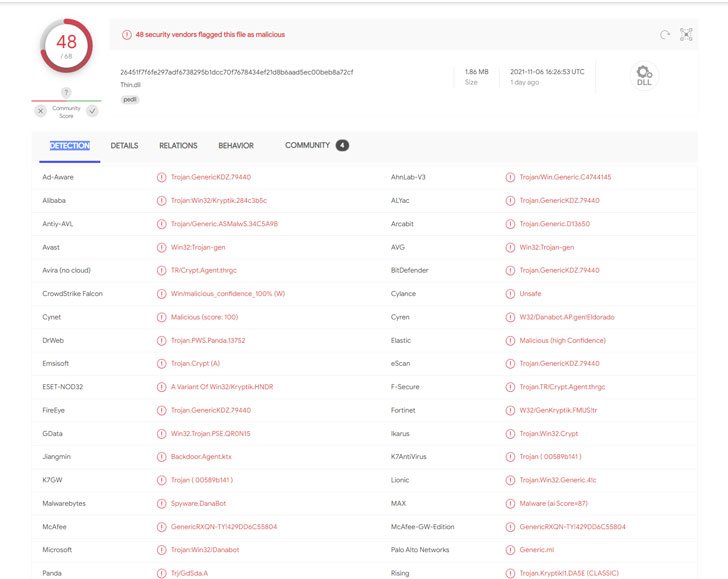

Un análisis adicional de muestras de malware muestra que es una variante de DanaBot, un malware de Windows para robar credenciales y contraseñas, lo que refleja dos incidentes similares el mes pasado que llevaron al compromiso de UAParser.js, así como a la publicación de errores tipográficos maliciosos. Bibliotecas Roblox NPM.

«Para proteger sus cuentas y paquetes de ataques similares, le recomendamos enfáticamente que los permita [two-factor authentication] en su cuenta de NPM, «NPM él dijo en tuit.