Los investigadores de seguridad de Bitdefender han descubierto una vulnerabilidad de seguridad de alta gravedad en los dispositivos Ring Video Doorbell Pro de Amazon que podría permitir a los atacantes cercanos robar su contraseña WiFi y lanzar una variedad de ataques cibernéticos utilizando MitM contra otros dispositivos conectados a la misma red.

En caso de que no tengas uno de estos, Ring Video Doorbell de Amazon es una cámara inalámbrica inteligente con timbre de seguridad para el hogar que le permite ver, escuchar y hablar con cualquier persona en su propiedad desde cualquier parte del mundo.

El timbre inteligente debe estar conectado a su red WiFi, lo que le permite acceder de forma remota al dispositivo desde una aplicación de teléfono inteligente para realizar todas las tareas de forma inalámbrica.

Mientras configura el dispositivo por primera vez y comparte su contraseña WiFi con él, debe habilitar el modo de configuración desde el timbre.

Al entrar en el modo de configuración, se activa un punto de acceso inalámbrico integrado y desprotegido, lo que permite que la aplicación de teléfono inteligente RING instalada en su dispositivo se conecte automáticamente al timbre.

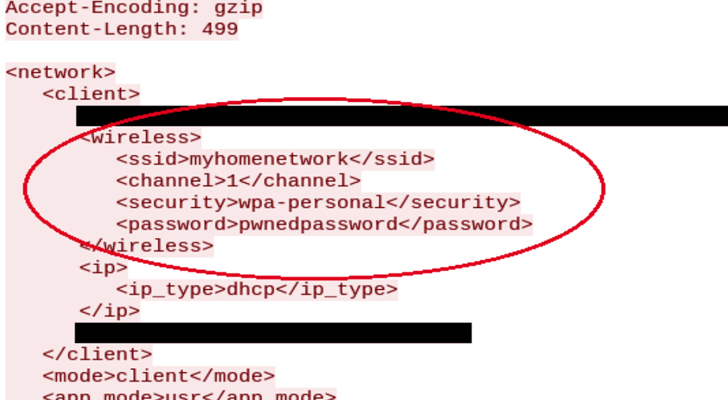

Sin embargo, los investigadores le dijeron a The Hacker News que además de usar un punto de acceso sin contraseña, la comunicación inicial entre la aplicación Ring y el timbre, es decir, cuando comparte la contraseña de WiFi de su hogar con el timbre, se realiza de manera insegura a través de HTTP simple.

Por lo tanto, un atacante cercano puede simplemente conectarse al mismo punto de acceso inalámbrico desprotegido, mientras se configura en el proceso, y robar su contraseña WiFi mediante un ataque de intermediario.

Dado que este ataque solo se puede realizar durante la «configuración inicial única» del dispositivo, es posible que se pregunte cómo un atacante puede aprovechar esta laguna después de que el dispositivo ya se haya configurado.

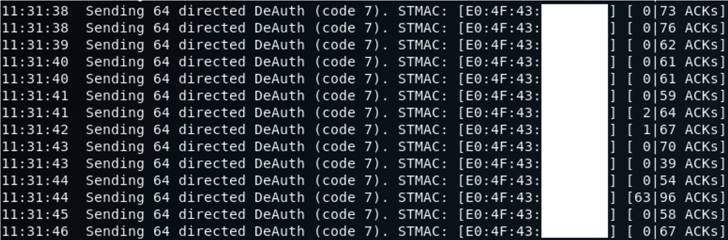

Los investigadores sugirieron que al enviar continuamente mensajes de desautenticación al dispositivo, un atacante puede engañar al usuario haciéndole creer que el dispositivo no funciona correctamente, obligándolo a reconfigurarlo.

«Los atacantes pueden desencadenar la reconfiguración de Ring Video Doorbell Pro. Una forma de hacerlo es enviar continuamente paquetes de desautenticación, de modo que el dispositivo se elimine de la red inalámbrica. En este punto, la aplicación pierde conectividad y le dice al usuario que reconfigure el dispositivo «, dijeron los investigadores a The Hacker News.

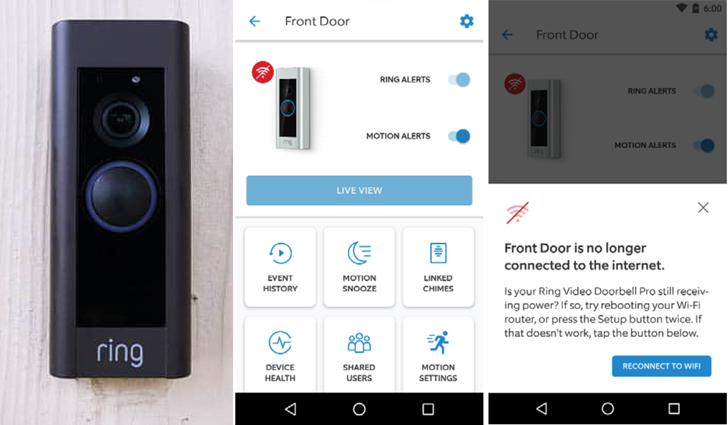

«El botón de visualización en vivo se vuelve gris y, cuando se hace clic en él, la aplicación sugerirá reiniciar el enrutador o presionar el botón de configuración dos veces en el timbre. Al presionar el botón dos veces, el dispositivo intentará volver a conectarse a la red, una acción que El último recurso es intentar reconfigurar el dispositivo”, dijo Bitdefender en una publicación de blog.

Una vez que el propietario ingresa al modo de configuración para volver a compartir las credenciales de WiFi, el atacante que rastrea el tráfico capturaría la contraseña en texto sin formato, como se muestra en la captura de pantalla.

Una vez en posesión de la contraseña WiFi de un usuario, un atacante puede lanzar varios ataques basados en la red, que incluyen:

- Interactuar con todos los dispositivos dentro de la red doméstica;

- Interceptar el tráfico de red y ejecutar ataques de intermediarios

- Acceda a todo el almacenamiento local (NAS, por ejemplo) y acceda a fotos privadas, videos y otro tipo de información,

- Explota todas las vulnerabilidades existentes en los dispositivos conectados a la red local y obtén acceso completo a cada dispositivo; que puede conducir a la lectura de correos electrónicos y conversaciones privadas,

- Obtenga acceso a cámaras de seguridad y robe grabaciones de video.

Bitdefender descubrió esta vulnerabilidad en los dispositivos Ring Video Doorbell Pro en junio de este año y lo informó responsablemente a Amazon, pero no recibió ninguna actualización de la empresa.

Cuando se solicitó una actualización a fines de julio, el proveedor cerró el informe de vulnerabilidad en agosto y lo marcó como duplicado sin decir si un tercero ya informó sobre este problema.

Sin embargo, después de algunas comunicaciones con el proveedor, el 5 de septiembre se emitió parcialmente una corrección automática para la vulnerabilidad.

«Sin embargo, para estar seguros, los usuarios de Ring Video Doorbell Pro deben asegurarse de tener instalada la última actualización. Si es así, están seguros».

«La confianza del cliente es importante para nosotros y nos tomamos en serio la seguridad de nuestros dispositivos. Implementamos una actualización de seguridad automática que soluciona el problema y desde entonces se ha reparado», dijo un portavoz de Ring a The Hacker News.

Una vulnerabilidad de seguridad similar fue descubierta y parcheada en los dispositivos Ring Video Doorbell a principios de 2016 que también exponía la contraseña de la red WiFi del propietario a los atacantes.