Los Scouts reconocieron la necesidad de «estar preparados» hace más de 100 años (!); la industria también debería tener.

Sin embargo, COVID-19 tomó a las empresas, más como a todo el mundo, por sorpresa. Muy pocos estaban preparados para la explosión del acceso remoto y el desafío de cambiar instantáneamente a toda una organización para trabajar desde cualquier lugar.

Cato Networks compartió su aumento en el uso de acceso remoto después del brote de coronavirus. La tendencia es clara.

El acceso remoto se ha convertido en un pilar fundamental para asegurar la continuidad del negocio; sin embargo, los requisitos para permitir esto, especialmente en tiempos de crisis, pueden ser abrumadores.

La industria está experimentando un cambio de paradigma. En el pasado, la mayoría de los trabajos se realizaban desde la oficina y solo un subconjunto del negocio operaba de forma remota. Hoy en día, la mayoría de los usuarios (si no todos) requieren un acceso seguro y optimizado a las aplicaciones de forma remota.

Legacy VPN no es adecuado para admitir este cambio. Fue diseñado para el acceso esporádico de un subconjunto de la base de usuarios. Si cree que escalar una VPN heredada es simple, piénselo de nuevo. Es complejo, costoso y toma demasiado tiempo para ser considerado una solución instantánea para una necesidad urgente.

Lo que se necesita es una solución de acceso remoto que evolucione para adaptarse a la nueva realidad, que admita un negocio completo a nivel mundial, a escala y que brinde una autenticación sólida.

Aquí es donde entra en juego el perímetro definido por software (SDP), también conocido como Zero Trust Network Access (ZTNA). SDP es un nuevo enfoque para brindar acceso remoto seguro a las aplicaciones, ya sea en las instalaciones o en la nube. Y ciertamente presenta una alternativa viable para la VPN heredada.

Resumen

Cato SDP con acceso instantáneo

Decidimos echar un vistazo a lo que Cato Networks tiene para ofrecer. La compañía anunció recientemente el primer servicio de acceso sin cliente basado en Secure Access Service Edge (SASE). Permite a las empresas entregar trabajo instantáneo desde cualquier lugar, a escala. SASE es una nueva arquitectura global nativa de la nube creada para proporcionar acceso seguro y optimizado a escala de la nube a los usuarios en las oficinas, en la carretera y en el hogar desde cualquier dispositivo.

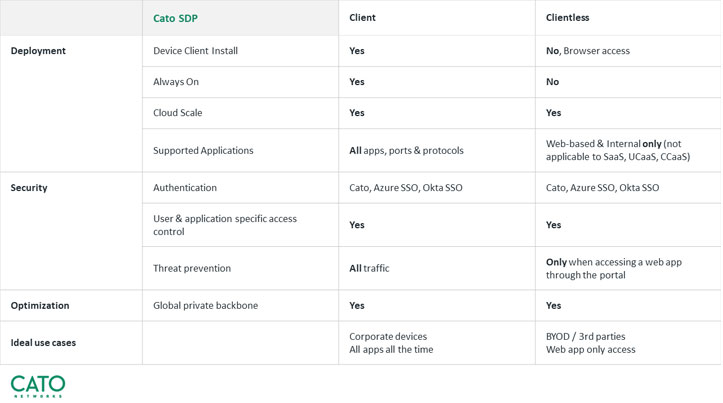

Cato ofrece tanto una solución cliente como una solución sin cliente. Basado en cliente es ideal para dispositivos corporativos que necesitan acceso a todas las aplicaciones, y sin cliente es ideal para BYOD y acceso de terceros a aplicaciones internas basadas en web.

Ambas soluciones están diseñadas para coexistir y beneficiarse de las capacidades de optimización y seguridad empresarial integradas de Cato. Eche un vistazo a la comparación detallada entre cliente y cliente de Cato. tabla de comparación sin cliente.

La solución de Cato se llama Cato SDP con acceso instantáneo. A ver si hace honor a su nombre.

Lo que estaba en nuestra lista de verificación

Identificamos cuatro requisitos fundamentales para respaldar el trabajo desde cualquier lugar en un entorno de confianza cero: escalabilidad, disponibilidad, rendimiento y seguridad.

Y estas fueron las capacidades exactas que verificamos en Cato SDP.

- Escalabilidad – La plataforma SASE de Cato ofrece una arquitectura distribuida globalmente y nativa de la nube. Esto permite una escalabilidad ilimitada mientras admite cualquier cantidad de usuarios que trabajen desde cualquier lugar del mundo.

- Disponibilidad – Cato SDP incluye alta disponibilidad por diseño, lo que garantiza que todos los usuarios y aplicaciones tengan una conexión segura con el punto de presencia (PoP) de SASE más cercano. Dado que SASE es un servicio global, los PoP disponibles se identifican automáticamente, lo que elimina la necesidad de una configuración de alta disponibilidad y planificación de redundancia.

- Rendimiento – El rendimiento de la aplicación no se puede garantizar en la impredecible Internet pública. En cambio, conectarse a la plataforma SASE de Cato, con su red troncal global privada y optimización de WAN incorporada, proporcionó un rendimiento óptimo continuo.

- Seguridad – Finalmente, Cato proporciona una pila de seguridad totalmente integrada, que incluye:

- Autenticación segura: autenticación multifactor (MFA) e inicio de sesión único (SSO).

- Seguridad avanzada: cortafuegos de próxima generación con reconocimiento de aplicaciones (NGFW) y prevención de amenazas, como el sistema de prevención de intrusiones (IPS) y el antimalware de próxima generación (NGAM).

Tutorial de servicio

Queríamos una imagen completa del producto y nos dispusimos a probar Cato SDP, desde los pasos iniciales de configuración de un nuevo usuario y conexión del cliente, hasta reforzar la seguridad y optimizar el rendimiento.

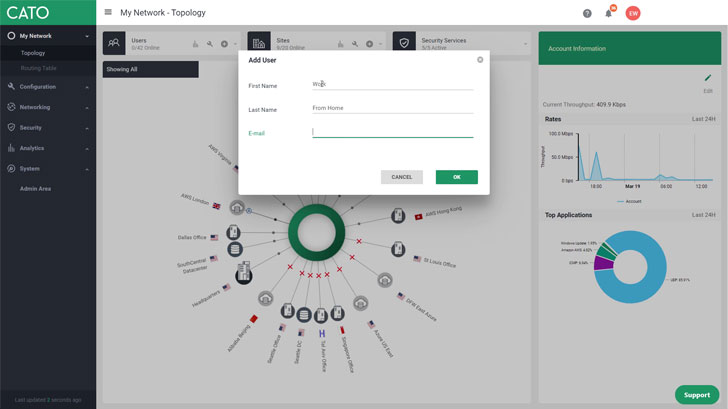

Nueva configuración de usuario remoto:

Descubrimos que el proceso de configuración de un nuevo usuario es notablemente sencillo. Puede importar usuarios desde Active Directory o configurarlos manualmente simplemente ingresando el nombre y el correo electrónico del usuario.

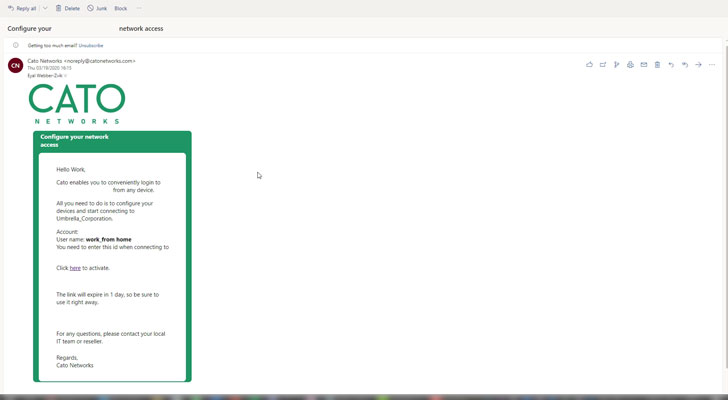

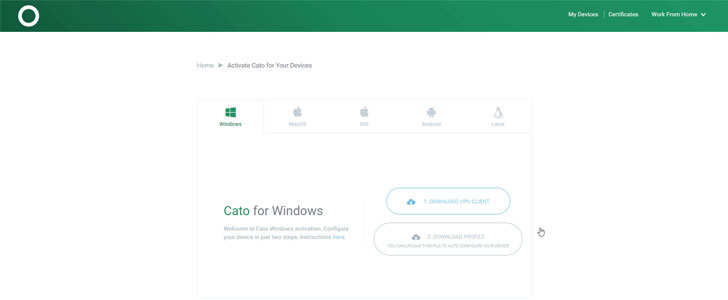

Los usuarios reciben inmediatamente un correo electrónico de activación, que los dirige a un portal.

Desde el portal, los usuarios pueden descargar el cliente para cualquier sistema operativo disponible; y también descargue el perfil de Cato para una incorporación rápida.

Configuración y conectividad del cliente:

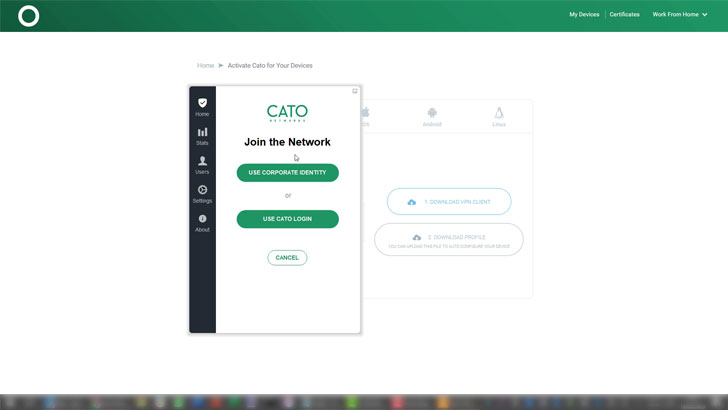

Para instalar el cliente y conectarse por primera vez, los usuarios pueden seleccionar Usar identidad corporativa, que los lleva a un portal SSO; o Use Cato Login, que usa el archivo de perfil recién descargado, eliminando la necesidad de ingresar detalles. Configurar un usuario tomó literalmente menos de un minuto.

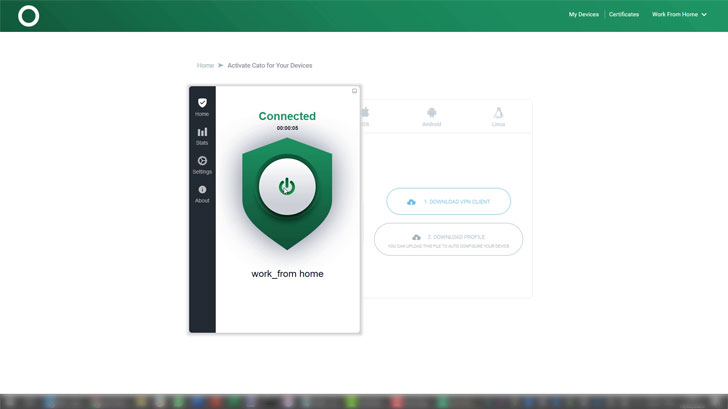

Todo lo que queda por hacer es hacer clic en el botón Conectar. El cliente encuentra el PoP disponible más cercano y conecta al usuario a la red.

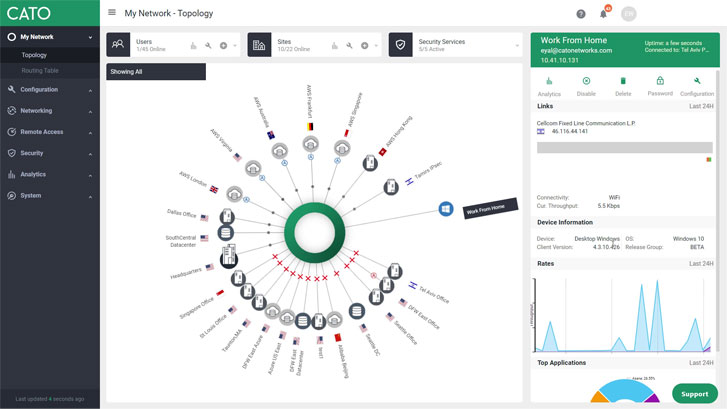

Puede ver el usuario de demostración «Trabajar desde casa» que conectamos en tiempo real y, al hacer clic en el usuario, obtendrá información adicional, como el sistema operativo, el ISP del usuario, el PoP al que está conectado, etc.

Cumplimiento de la seguridad:

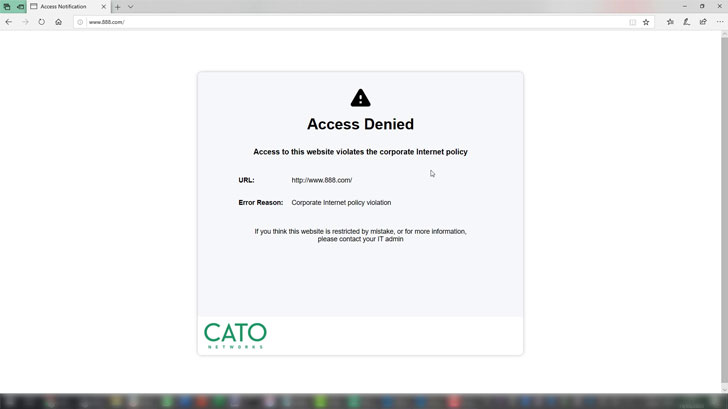

Una vez conectado, el usuario está automáticamente protegido por la pila de seguridad corporativa. Verificamos esto navegando en los sitios web de 888, a los que se les niega el acceso de acuerdo con la política corporativa.

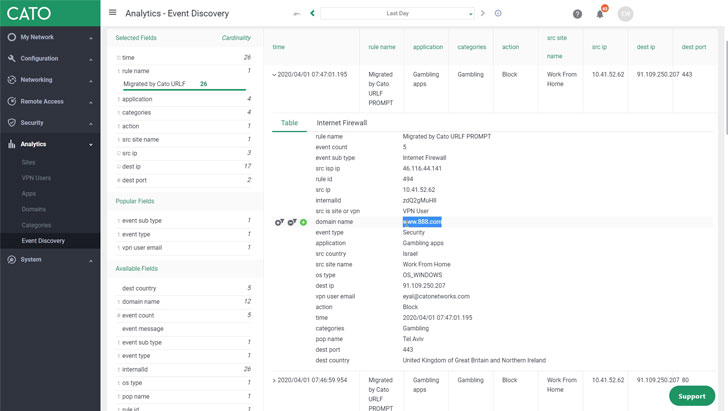

Toda la actividad se rastrea y se puede inspeccionar a través de la opción de análisis. Lo que más nos llamó la atención fue la opción Event Discovery, donde puede obtener información instantánea sobre los eventos para una mayor investigación.

Al profundizar en nuestro «evento», verá que nuestro intento de acceder a 888 fue bloqueado. Puede ver más detalles, como la categoría del sitio, el sistema operativo e incluso el país de destino que aloja la aplicación web.

También verificamos qué sucede cuando nos desconectamos del cliente y luego intentamos navegar al mismo sitio web denegado. Bueno, sin la seguridad de Cato, se podía acceder fácilmente al sitio 888.

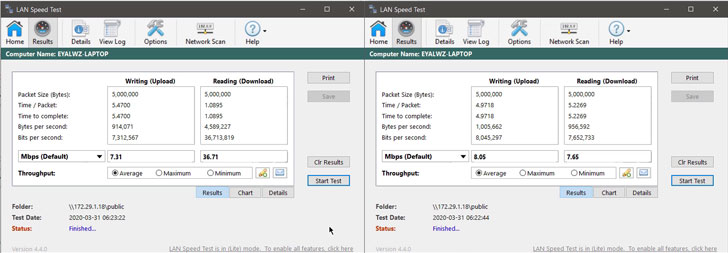

Optimización del rendimiento:

Finalmente, para evaluar la optimización de WAN integrada de Cato, realizamos una prueba de transferencia de archivos entre un usuario de VPN y un servidor remoto usando una aplicación de terceros llamada Prueba de velocidad de LAN. Comparando los resultados con la optimización WAN de Cato (imagen de la izquierda) y sin ella (imagen de la derecha); ¡resultó en una transferencia de archivos 5 veces más rápida! Gran mejora en la experiencia del usuario.

Acceso sin cliente

Cato también permite acceder a aplicaciones corporativas a través de un portal web. Encontramos que esto es muy conveniente. Todo lo que necesita es autenticarse una vez a través de SSO, y eso lo conecta con las aplicaciones autorizadas, todo bajo la misma política de seguridad en toda la empresa.

El acceso sin cliente elimina la necesidad de instalar cualquier software adicional, y esto es especialmente conveniente para usuarios de terceros.

Actualmente, el acceso sin cliente de Cato proporciona soporte solo para aplicaciones web. Para acceder a aplicaciones heredadas que no son web, simplemente puede instalar el cliente (descrito anteriormente).

Cato SDP se proporciona como parte de SASE y actúa como la nueva WAN empresarial. Esto elimina la necesidad de instalar agentes en los servidores de aplicaciones. En cambio, todo lo que se necesita es conectar las redes relevantes, con sus respectivas aplicaciones, a la plataforma SASE de Cato. Luego, configure la opción de acceso sin cliente, que está disponible al instante desde cualquier lugar.

Conclusiones clave

Cato prometió acceso remoto instantáneo a escala. Y eso es exactamente lo que experimentamos. Cato SDP recibió excelentes puntajes en todos los criterios de nuestra lista de verificación (escalabilidad, disponibilidad, rendimiento, seguridad), lo cual es muy impresionante.

¿Quién no estaría impresionado, e incluso alentado, con un servicio SASE que está listo para implementarse hoy?

El lema de Cato es La red para lo que viene. Al igual que los Scouts, que siempre están preparados, este caso de uso de SDP Instant Access demuestra que Cato está cumpliendo la promesa de su eslogan.

Felicitaciones Cato!