El error de nombre de la red Wi-Fi que se descubrió que deshabilitaba por completo la funcionalidad de red de un iPhone tenía capacidades de ejecución remota de código y Apple lo solucionó silenciosamente a principios de este año, según una nueva investigación.

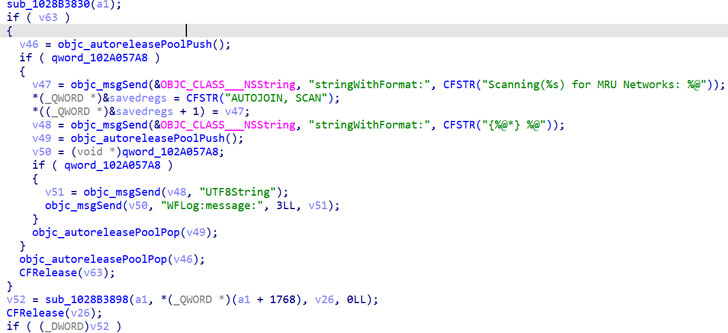

La vulnerabilidad de denegación de servicio, que salió a la luz el mes pasado, se originó en la forma en que iOS manejó los formatos de cadena asociados con la entrada del SSID, lo que provocó un bloqueo en cualquier iPhone actualizado que se conectara a puntos de acceso inalámbrico con símbolos de porcentaje en sus nombres como «% p% s% s% s% s% n».

Si bien el problema se puede solucionar restableciendo la configuración de red (Configuración> General> Restablecer> Restablecer configuración de red), se espera que Apple publique un parche para el error en su actualización de iOS 14.7, que actualmente está disponible para desarrolladores y probadores beta públicos.

Pero en lo que podría haber tenido consecuencias de gran alcance, los investigadores de la firma de automatización de seguridad móvil ZecOps descubrieron que el mismo error podría explotarse para lograr la ejecución remota de código (RCE) en dispositivos específicos simplemente adjuntando el patrón de cadena «% @» al Wi -Nombre del punto de acceso Fi.

ZecOps apodó el problema «WiFiDemon». También es una vulnerabilidad de clic cero, ya que permite que el actor de la amenaza infecte un dispositivo sin requerir ninguna interacción del usuario, aunque requiere que la configuración para unirse automáticamente a las redes Wi-Fi esté habilitada (lo cual es, de manera predeterminada).

«Mientras el Wi-Fi esté encendido, esta vulnerabilidad puede activarse», señalaron los investigadores. «Si el usuario está conectado a una red Wi-Fi existente, un atacante puede lanzar otro ataque para desconectar/desasociar el dispositivo y luego lanzar este ataque de clic cero».

«Esta vulnerabilidad de clic cero es poderosa: si el punto de acceso malicioso tiene protección con contraseña y el usuario nunca se une a la red Wi-Fi, no se guardará nada en el disco», agregó la compañía. «Después de apagar el punto de acceso malicioso, la función Wi-Fi del usuario será normal. Un usuario apenas podría notar si ha sido atacado».

Se descubrió que todas las versiones de iOS que comenzaron con iOS 14.0 y anteriores a iOS 14.3 eran vulnerables a la variante RCE, y Apple solucionó el problema «silenciosamente» en enero de 2021 como parte de su actualización de iOS 14.4. No se asignó ningún identificador CVE a la falla.

Dada la naturaleza explotable del error, se recomienda enfáticamente que los usuarios de iPhone y iPad actualicen sus dispositivos a la última versión de iOS para mitigar el riesgo asociado con la vulnerabilidad.

Actualizar: Apple lanzó oficialmente iOS 14.7 y iPadOS 14.7 con correcciones de errores y mejoras de seguridad, que también viene con un parche para el problema de denegación de servicio de Wi-Fi. En un documento de actualización de seguridad compartido el miércoles, la compañía dijo que abordó la falla con «controles mejorados». La corrección está disponible para iPhone 6s y posteriores, iPad Pro (todos los modelos), iPad Air 2 y posteriores, iPad de 5.ª generación y posteriores, iPad mini 4 y posteriores y iPod touch (7.ª generación).