NordVPN, uno de los servicios de VPN más populares y utilizados, reveló ayer los detalles de un incidente de seguridad que aparentemente comprometió uno de sus miles de servidores con sede en Finlandia.

A principios de esta semana, un investigador de seguridad en Twitter revelado que «NordVPN se vio comprometida en algún momento», alegando que atacantes desconocidos robaron claves de cifrado privadas utilizadas para proteger el tráfico de usuarios de VPN enrutado a través del servidor comprometido.

En respuesta a esto, NordVPN publicó una publicación de blog que detalla el incidente de seguridad, y aquí hemos resumido todo el incidente para que nuestros lectores puedan comprender rápidamente qué sucedió exactamente, qué está en juego y qué debe hacer a continuación.

Parte de la información que se menciona a continuación también contiene información que The Hacker News obtuvo a través de una entrevista por correo electrónico con NordVPN.

¿Qué se ha comprometido? – NordVPN tiene miles de servidores en todo el mundo alojados en centros de datos de terceros. En marzo de 2018, se accedió sin autorización a uno de estos servidores alojado en un centro de datos con sede en Finlandia.

¿Como paso? – La compañía reveló que un atacante desconocido obtuvo acceso a ese servidor explotando «un sistema de administración remota inseguro dejado por el proveedor del centro de datos mientras nosotros (la compañía) no sabíamos que existía dicho sistema».

¿Qué se ha robado? – Dado que NordVPN no registra las actividades de sus usuarios, el servidor comprometido «no contenía ningún registro de actividad del usuario; ninguna de las aplicaciones envía credenciales creadas por el usuario para la autenticación, por lo que los nombres de usuario/contraseñas tampoco podrían haber sido interceptados».

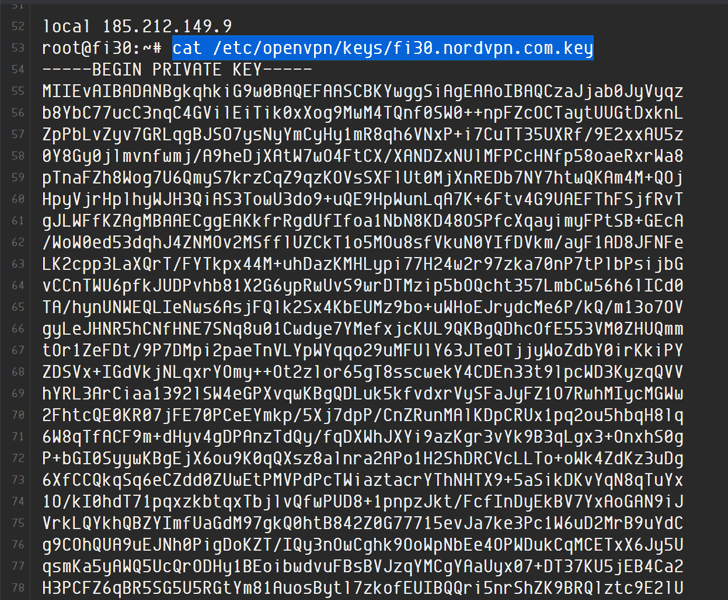

Sin embargo, la compañía confirmó que los atacantes lograron robar tres claves de cifrado TLS responsables de proteger el tráfico de los usuarios de VPN enrutados a través del servidor comprometido.

Aunque NordVPN trató de restar importancia al incidente de seguridad en su publicación de blog citando las claves de cifrado robadas como «caducadas», cuando The Hacker News se acercó a la empresa, admitió que las claves eran válidas en el momento de la violación y caducaron en octubre de 2018. , casi 7 meses después del incumplimiento.

¿Qué podrían haber logrado los atacantes? – Casi todos los sitios web hoy en día usan HTTPS para proteger el tráfico de red de sus usuarios, y las VPN básicamente solo agregan una capa adicional de autenticación y cifrado a su tráfico de red existente al canalizarlo a través de una gran cantidad de sus servidores (nodos de salida), restringiendo incluso sus ISP. desde el seguimiento de sus actividades en línea.

Ahora, con algunas claves de cifrado limitadas en la mano, los atacantes podrían haber descifrado solo esa capa adicional de protección que cubre el tráfico que pasa a través del servidor comprometido, que, sin embargo, no se puede abusar para descifrar o comprometer el tráfico cifrado HTTPS de los usuarios.

“Incluso si el hacker pudiera haber visto el tráfico mientras estaba conectado al servidor, solo podría ver lo que vería un ISP común, pero de ninguna manera, podría personalizarse o vincularse a un usuario en particular. Y si no lo hacen a través de este servidor, lo harían usando MiTM”, dijo el portavoz de NordVPN a The Hacker News.

«En la misma nota, la única forma posible de abusar del tráfico del sitio web era realizar un ataque MiTM personalizado y complicado para interceptar una sola conexión que intentaba acceder a nordvpn.com», dijo la compañía en su blog.

En otras palabras, el ataque posiblemente permitió a los atacantes capturar solo los datos no cifrados de los usuarios intercambiados con sitios web que no son HTTPS, si los hubiera, o búsquedas de DNS para algunos usuarios, y también anuló el propósito de usar un servicio VPN.

«Estrictamente no registramos registros, por lo que no sabemos exactamente cuántos usuarios usaron este servidor», dijo NordVPN. «Sin embargo, según la evaluación de las cargas del servidor, este servidor tenía entre 50 y 200 sesiones activas».

Cabe señalar que «las claves (de cifrado robadas) no podrían haberse utilizado para descifrar el tráfico VPN de ningún otro servidor (NordVPN)», confirmó la empresa.

¿Cómo NordVPN abordó la brecha de seguridad? – Después de descubrir el incidente hace unos meses, la compañía «rescindió inmediatamente el contrato con el proveedor del servidor» y destruyó todos los servidores que NordVPN les había estado alquilando.

NordVPN también lanzó de inmediato una auditoría interna exhaustiva de sus servidores para verificar toda su infraestructura y verificó dos veces que «ningún otro servidor podría explotarse de esta manera».

La compañía dijo que el próximo año también «lanzará una auditoría externa independiente de toda nuestra infraestructura para asegurarse de que no nos falte nada más».

La compañía también admitió que «fracasó» en garantizar la seguridad de sus clientes al contratar a un proveedor de servidores poco confiable, y que está «tomando todos los medios necesarios para mejorar nuestra seguridad».

¿Deberían preocuparse los usuarios de NordVPN? – No mucho. Las personas usan las VPN por una variedad de razones y, sinceramente, si las usa por privacidad o para escapar de la censura de Internet, no debe dejar de usar las VPN después de tales eventos.

Sin embargo, antes de elegir un servicio, siempre se recomienda investigar un poco y pagar por un servicio que considere confiable.

Parece que NordVPN no está solo. Otros servicios VPN populares, incluidos TorGuard y VikingVPN, también

un incidente de seguridad similar en la misma época del año.

En su publicación de blog publicada el lunes, TorGuard confirmó que un «único servidor TorGuard» se comprometió y eliminó de su red a principios de 2018 y que desde entonces «ha cancelado todos los negocios con el revendedor de alojamiento relacionado debido a repetidas actividades sospechosas».

Dado que TorGuard presentó una queja legal contra NordVPN el 27 de junio de 2019, posiblemente culpándolo por la violación, la compañía se negó a proporcionar detalles sobre el revendedor de alojamiento específico o cómo el atacante obtuvo acceso no autorizado.

Sin embargo, TorGuard dejó en claro que su «servidor no se vio comprometido externamente y nunca hubo una amenaza para otros servidores o usuarios de TorGuard».

VikingVPN, por otro lado, aún no ha respondido al incidente de seguridad. Actualizaremos el artículo tan pronto como tengamos noticias de él.