Los ataques de phishing se han convertido en una de las principales preocupaciones de ciberseguridad del mundo empresarial. Estos ataques de ingeniería social han ido en aumento a lo largo de los años, y el informe más reciente de la coalición Anti-Phishing Working Group identificó más de 266 000 sitios web falsificados activos, que es casi el doble de la cantidad detectada durante el cuarto trimestre de 2018.

Los piratas informáticos han evolucionado sus métodos, desde ataques regulares de phishing hasta phishing selectivo, donde utilizan mensajes de correo electrónico disfrazados de fuentes legítimas para engañar a personas específicas.

Esta es la razón por la que se estima que el mercado mundial de software de protección contra el spear phishing alcanzará los 1.800 millones de dólares para 2025.

Sin embargo, las defensas convencionales aún pueden quedarse cortas debido a una debilidad particular en el perímetro de seguridad: el factor humano. De hecho, alrededor del 33 por ciento de las violaciones de datos de 2019 involucraron a humanos que fueron víctimas de ataques de ingeniería social. Y dado lo sofisticados y creativos que se han vuelto los perpetradores de phishing, es fácil ver cómo incluso los más expertos en tecnología entre nosotros pueden convertirse en víctimas.

«Por lo general, los departamentos de seguridad de la información tienen dos problemas: la tecnología y los factores humanos», dice Mika Aalto, director ejecutivo de la empresa de software de capacitación en phishing Hoxhunt. «Uno puede tener la mejor tecnología para proteger sus activos, pero si un empleado cae en una trampa de ingeniería social, podría poner en peligro los esfuerzos para mantener a la organización a salvo de los ciberdelincuentes».

Resumen

La creciente complejidad del phishing selectivo

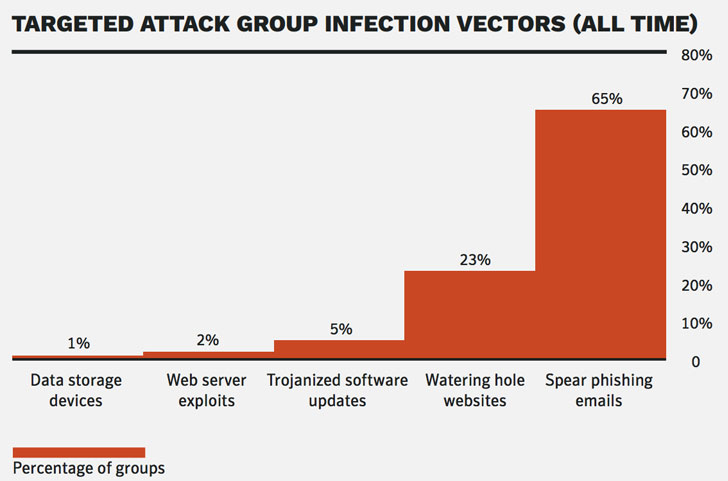

Dirigiéndose a personas específicas con mensajes ingeniosamente disfrazados para que parezcan legítimos, los ataques de spear-phishing engañan a los usuarios para que abran archivos adjuntos para ejecutar malware o hagan clic en enlaces que conducen a sitios web falsos diseñados para robar información. Según un informe de Symantec, el 65 % de todos los ataques dirigidos han implicado phishing selectivo, lo que lo convierte, con mucho, en la forma de ataque más común.

Los atacantes ahora tienen una variedad de armas en su arsenal para ejecutar sus campañas de phishing y cualquier otra táctica que deseen probar. Las botnets masivas ahora están disponibles, ya sea directamente o por contrato, lo que les permitiría distribuir estafas a millones de objetivos potenciales.

Los atacantes ahora también aprovechan la inteligencia artificial (IA) para lanzar ataques más potentes. Ahora utilizan el procesamiento del lenguaje, el raspado de datos y la automatización para crear instantáneamente correos electrónicos realistas que son altamente personalizados e incluso usan el vocabulario y la sintaxis comunes de hoy.

Esta sofisticación cada vez mayor permite que los correos electrónicos y mensajes de phishing selectivo eludan las defensas convencionales, como los filtros de spam.

Los humanos como el eslabón débil de la ciberseguridad

Las organizaciones están invirtiendo mucho en soluciones de seguridad de nivel empresarial para cubrir la mayoría de los posibles vectores de ataque, como herramientas de seguridad de punto final, firewalls, filtros de correo no deseado y plataformas de prueba y simulación de ataques. Pero a pesar de estas crecientes inversiones, muchas infraestructuras continúan siendo vulnerables debido a la falibilidad humana.

Según Kaspersky, un proveedor de software, la negligencia del personal es la segunda causa más probable de una violación de datos, solo superada por el malware. Por ejemplo, algunos empleados tienden a pasar por alto la importancia de actualizar los sistemas operativos y el software de sus estaciones de trabajo.

Esto expone la infraestructura de su organización a los piratas informáticos que pueden explotar fácilmente las vulnerabilidades sin parches. Los empleados también siguen cayendo en los ataques de ingeniería social y phishing al hacer clic en correos electrónicos sospechosos o seguir las instrucciones de una solicitud fraudulenta.

Dado que los correos electrónicos de phishing ahora pueden pasar los filtros de correo no deseado, las organizaciones se han vuelto aún más expuestas y todos los miembros del equipo deben mantener altos niveles de vigilancia.

Por eso, Aalto ve la prevención del phishing como una cuestión de interacción y no solo de educación. “Los métodos tradicionales de capacitación en ciberseguridad, como las simulaciones de phishing, no funcionan porque se enfocan únicamente en la concientización”, dice. «En cambio, la capacitación debe enfatizar la importancia del compromiso.

El éxito depende en gran medida del aprendizaje continuo: en un mundo ideal, los empleados reciben y participan con frecuencia en una capacitación actualizada que los prepara para ataques sofisticados de ingeniería social tanto en el lugar de trabajo como en su vida privada».

Y sin este tipo de preparación, las consecuencias pueden ser graves. A fines de 2019, la corporación de medios japonesa Nikkei fue víctima de una estafa de phishing cuando un empleado transfirió aproximadamente $ 29 millones a la cuenta bancaria de un ciberdelincuente. El estafador se hizo pasar por un ejecutivo de la gerencia de Nikkei y dio instrucciones fraudulentas a un empleado para que hiciera la transferencia.

Fortaleciendo el Factor Humano

La adopción generalizada de herramientas de seguridad puede crear una falsa sensación de seguridad en los empleados. Se les puede hacer creer que todos los correos electrónicos o mensajes que no se envían a la carpeta de spam son seguros para abrir.

Es por eso que las soluciones automatizadas de capacitación de empleados son tan potentes cuando se trata de ayudar a las empresas a evitar ser víctimas de ataques de phishing. Hoxhunt, por ejemplo, puede ejecutar campañas de phishing simuladas que se personalizan según el idioma y la ubicación del usuario. Estos correos electrónicos se asemejan a las amenazas actuales en la industria.

La plataforma también utiliza IA para recopilar información sobre la organización y sus miembros para adaptar la capacitación en función de las necesidades de cada uno de sus usuarios. Cuando un usuario no informa sobre un ataque simulado, se le envía información breve sobre ciberseguridad y consejos sobre cómo detectar amenazas.

Además, el sistema recompensa a los empleados cuando denuncian correos electrónicos de phishing. Los miembros del personal también pueden realizar un seguimiento de su progreso y compararlo con el de sus compañeros a través de una tabla de clasificación.

Al promover la conciencia y el compromiso, este enfoque garantiza que los empleados estén equipados con las habilidades y los conocimientos adecuados que les permitan hacer frente a estas amenazas más recientes.

Desarrollar la mentalidad correcta

El auge de las campañas de spear-phishing y los crecientes incidentes de filtraciones de datos deberían preocuparnos a todos. Confiar en soluciones de seguridad convencionales basadas en tecnología para defenderse contra diversas amenazas no es suficiente, especialmente porque el error humano sigue siendo un factor de riesgo clave.

Ya es hora de que los humanos sean considerados un elemento importante de ciberseguridad. Sin embargo, abordar el elemento humano no es tarea fácil, ya que requiere un cambio en la mentalidad de cada persona.

“Solo el aprendizaje continuo conduce a un cambio de comportamiento sostenido que es esencial para garantizar que los empleados puedan defender los activos de la organización”, concluye Aalto. «Centrarse en el refuerzo positivo en la formación en ciberseguridad garantizará defensas más sólidas».