Mientras los hospitales de todo el mundo luchan por responder a la crisis del coronavirus, los ciberdelincuentes, sin conciencia ni empatía, atacan continuamente a las organizaciones de atención médica, las instalaciones de investigación y otras organizaciones gubernamentales con ransomware y ladrones de información maliciosos.

La nueva investigación, publicada por Palo Alto Networks y compartida con The Hacker News, confirmó que «los actores de amenazas que se benefician del ciberdelito llegarán a cualquier punto, incluso apuntando a organizaciones que están en primera línea y respondiendo a la pandemia a diario». . «

Si bien la firma de seguridad no nombró a las últimas víctimas, dijo que una organización de atención médica del gobierno canadiense y una universidad de investigación médica canadiense sufrieron ataques de ransomware, ya que los grupos criminales buscan explotar la crisis para obtener ganancias financieras.

Los ataques se detectaron entre el 24 y el 26 de marzo y se iniciaron como parte de las campañas de phishing con temática de coronavirus que se han generalizado en los últimos meses.

La divulgación de Palo Alto Networks se produce cuando el Departamento de Salud y Servicios Humanos de EE. UU. (HHS), la empresa de biotecnología 10x Genomics, el Hospital Universitario de Brno en la República Checa y Hammersmith Medicines Research se han visto afectados por Ataques ciberneticos en las últimas semanas.

Entrega de ransomware mediante la explotación de CVE-2012-0158

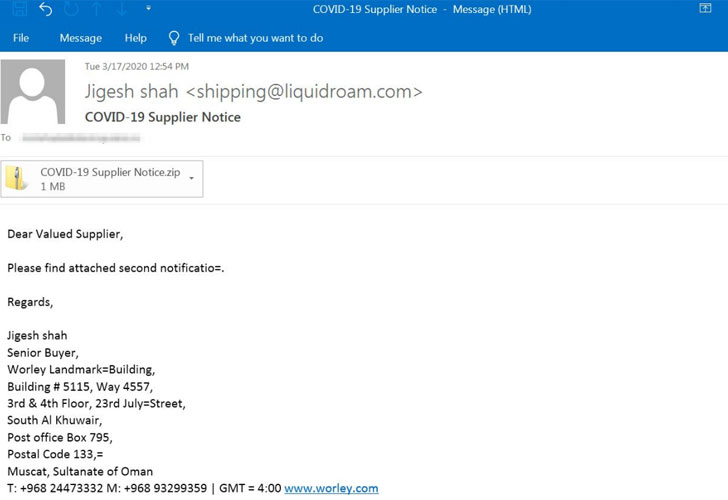

Según los investigadores, la campaña comenzó con correos electrónicos maliciosos enviados desde una dirección falsificada que imitaba a la Organización Mundial de la Salud (noreply @ who[.]int) que se enviaron a varias personas asociadas con la organización de atención médica que participa activamente en los esfuerzos de respuesta al COVID-19.

Los señuelos de correo electrónico contenían un documento en formato de texto enriquecido (RTF) llamado «20200323-sitrep-63-covid-19.doc«que, cuando se abrió, intentó entregar el ransomware EDA2 al explotar una vulnerabilidad de desbordamiento de búfer conocida (CVE-2012-0158) en los controles ListView / TreeView ActiveX de Microsoft en la biblioteca MSCOMCTL.OCX.

«Es interesante notar que aunque el nombre del archivo claramente hace referencia a una fecha específica (23 de marzo de 2020), el nombre del archivo no se actualizó durante el transcurso de la campaña para reflejar las fechas actuales», señalaron los investigadores de Palo Alto Networks.

«También es interesante que los autores del malware no intentaron hacer que sus señuelos parecieran legítimos de ninguna manera; está claro desde la primera página del documento que algo anda mal».

Tras la ejecución, el binario del ransomware se pone en contacto con el servidor de comando y control (C2) para descargar una imagen que sirve como la principal notificación de infección del ransomware en el dispositivo de la víctima, y transmite a la inversa los detalles del host para crear una clave personalizada para cifrar los archivos en el escritorio del sistema con una extensión «.locked20».

Además de recibir la clave, el host infectado utiliza una solicitud HTTP Post para enviar la clave de descifrado, cifrada con AES, al servidor C2.

Palo Alto Networks determinó que la variedad de ransomware era EDA2 según la estructura de código del binario y los comportamientos del ransomware basados en el host y en la red. EDA2 y Hidden Tear se consideran uno de los primeros ransomware de código abierto que se crearon con fines educativos, pero desde entonces los piratas informáticos abusaron de ellos para perseguir sus propios intereses.

Un pico en los incidentes de ransomware

Los ataques de ransomware son consecuencia de un aumento de otros ciberataques relacionados con la pandemia. Han incluido una serie de correos electrónicos de phishing que intentan usar la crisis para persuadir a las personas a hacer clic en enlaces que descargan malware o ransomware en sus computadoras.

Además, el Informe de phishing de marca de Check Point Research para el primer trimestre de 2020 observó un aumento en el phishing móvil debido a que las personas pasan más tiempo en sus teléfonos para obtener información relacionada con el brote y el trabajo. Se encontraron atacantes que imitaban servicios populares como Netflix, Airbnb y Chase Bank para robar las credenciales de inicio de sesión.

Con los hospitales bajo limitaciones de tiempo y presión debido a la pandemia en curso, los piratas informáticos cuentan con que las organizaciones paguen rescates para recuperar el acceso a los sistemas críticos y evitar la interrupción de la atención al paciente.

Un informe publicado por RisKIQ la semana pasada encontró que los ataques de ransomware en instalaciones médicas aumentaron un 35 % entre 2016 y 2019, con una demanda promedio de rescate de $59 000 en 127 incidentes. La firma de seguridad cibernética declaró que los piratas informáticos también favorecieron los hospitales pequeños y los centros de atención médica por razones que van desde un apoyo de seguridad reducido hasta una mayor probabilidad de prestar atención a las demandas de rescate.

El aumento de los ataques de ransomware contra el sector médico ha llevado a Interpol a emitir una advertencia sobre la amenaza para los países miembros.

«Los ciberdelincuentes están utilizando ransomware para mantener como rehenes digitales a hospitales y servicios médicos, evitando que accedan a archivos y sistemas vitales hasta que se pague un rescate», dijo la agencia.

Para proteger los sistemas de tales ataques, Interpol advirtió a las organizaciones que estén atentos a los intentos de phishing, cifren datos confidenciales y realicen copias de seguridad periódicas de los datos, además de almacenarlos fuera de línea o en una red diferente para frustrar a los ciberdelincuentes.