Se identificó una nueva vulnerabilidad de día cero en Palo Alto Networks GlobalProtect VPN que podría ser explotada por un atacante de red no autenticado para ejecutar código arbitrario en los dispositivos afectados con privilegios de root.

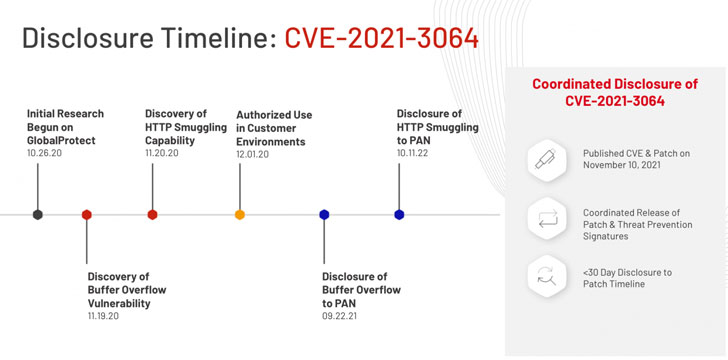

Observada como CVE-2021-3064 (puntuación CVSS: 9,8), la vulnerabilidad de seguridad afecta a PAN-OS 8.1 anterior a PAN-OS 8.1.17. Randori, una empresa de seguridad cibernética con sede en Massachusetts, fue responsable de identificar y reportar el problema.

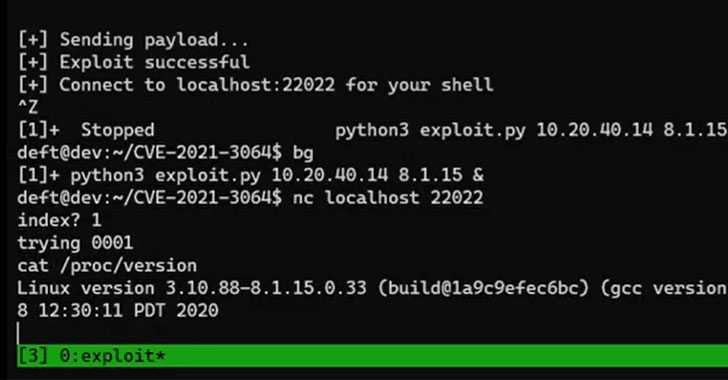

«La cadena de vulnerabilidad consiste en un método para eludir las validaciones realizadas por un servidor web externo (contrabando de HTTP) y un desbordamiento de búfer basado en la pila», dijeron los investigadores de Randori. «Se ha demostrado que la explotación de la cadena de vulnerabilidades permite la ejecución remota de código en productos de firewall tanto físicos como virtuales».

Sin embargo, en un giro preocupante de los acontecimientos, la compañía dijo que había estado usando el exploit como parte de su equipo rojo durante casi 10 meses antes de que Palo Alto Networks lo lanzara a fines de septiembre de 2021. Se proporcionaron detalles técnicos sobre CVE-2021-3064 con detención durante 30 días para evitar que los actores de amenazas exploten esta vulnerabilidad para llevar a cabo ataques reales.

La vulnerabilidad se debe a un desbordamiento de búfer que se produce al analizar la entrada proporcionada por el usuario. La explotación exitosa de la vulnerabilidad requiere que un atacante se conecte utilizando una técnica conocida como contrabando de HTTP para lograr la ejecución remota de código en las instalaciones de VPN, sin mencionar el acceso a la red del dispositivo en el puerto 443 predeterminado de GlobalProtect.

«Existe una vulnerabilidad en el portal GlobalProtect de Palo Alto Networks y en las interfaces de la puerta de enlace que podría permitir que un atacante de red no autenticado comprometa los procesos del sistema y potencialmente ejecute código arbitrario con privilegios de root», dijo Palo Alto Networks en una recomendación independiente. «Un atacante debe tener acceso de red a GlobalProtect para explotar este problema».

Debido a que las VPN son objetivos lucrativos para los actores malintencionados, se recomienda enfáticamente que los usuarios corrijan la vulnerabilidad rápidamente. Como alternativa, Palo Alto Networks aconseja a las organizaciones afectadas que permitan firmas de amenazas para los identificadores 91820 y 91855 en el tráfico del portal GlobalProtect y la interfaz de puerta de enlace para evitar posibles ataques contra CVE-2021-3064.