Las deficiencias de los portales de comercio electrónico se aprovechan para implementar puertas traseras de Linux y un skimmer de tarjetas de crédito que puede robar información de pago de sitios web comprometidos.

«El atacante comenzó ataques de prueba de comercio electrónico automatizados y probó docenas de vulnerabilidades en plataformas comunes de comercio en línea», dijeron los investigadores de Sansec Threat Research. “Después de un día y medio, el atacante encontró una vulnerabilidad mientras cargaba archivos en uno de los complementos de la tienda”. No se reveló el nombre del proveedor en cuestión.

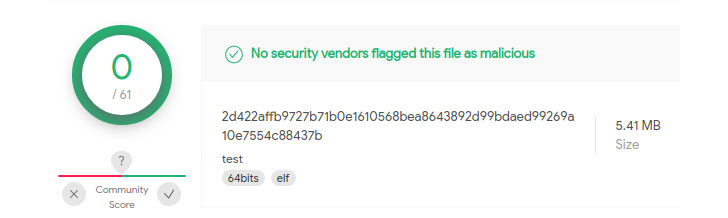

Luego, el soporte inicial se usó para cargar un shell web malicioso y cambiar el código del servidor para absorber los datos del cliente. Además, el atacante entregó un malware basado en Golang llamado «linux_avp», que sirve como puerta trasera para ejecutar comandos enviados de forma remota desde un servidor de comando y control alojado en Beijing.

Una vez iniciado, el programa está diseñado para ser eliminado del disco y disfrazado como el proceso «ps -ef», que es una herramienta para mostrar los procesos que se están ejecutando actualmente en sistemas operativos Unix y similares a Unix.

Una empresa holandesa de ciberseguridad dijo que también descubrió un skimmer web codificado en PHP que está disfrazado como una imagen de favicon («favicon_absolute_top.jpg») y se agrega al código de la plataforma de comercio electrónico para insertar formularios de pago fraudulentos y robar información de tarjetas de crédito. clientes en tiempo real antes de transferirlos a un servidor remoto.

Además, los investigadores de Sansec dijeron que el código PHP estaba alojado en un servidor en Hong Kong y anteriormente se usó como un «punto final para eliminar la exfiltración en julio y agosto de este año».