Investigadores académicos revelaron hoy detalles de la clase más nueva de vulnerabilidades de canal lateral de ejecución especulativa en los procesadores Intel que afecta a todos los chips modernos, incluidos los chips utilizados en los dispositivos Apple.

Después del descubrimiento de las vulnerabilidades de los procesadores Spectre y Meltdown a principios del año pasado que pusieron en riesgo a prácticamente todas las computadoras del mundo, surgieron una y otra vez diferentes clases de variaciones de Spectre y Meltdown.

Ahora, un equipo de investigadores de seguridad de varias universidades y empresas de seguridad ha descubierto vulnerabilidades de canal lateral de ejecución especulativa diferentes pero más peligrosas en las CPU de Intel.

Las fallas recién descubiertas podrían permitir a los atacantes robar directamente a nivel de usuario, así como secretos a nivel de sistema de los búferes de la CPU, incluidas claves de usuario, contraseñas y claves de cifrado de disco.

La ejecución especulativa es un componente central del diseño de los procesadores modernos que ejecuta instrucciones especulativas basadas en suposiciones que se consideran probables. Si las suposiciones resultan ser válidas, la ejecución continúa, de lo contrario se descarta.

Apodado Microarchitectural Data Sampling (ataques MDS), la clase más nueva de vulnerabilidades consta de cuatro fallas diferentes que, a diferencia de los ataques existentes que filtran datos almacenados en cachés de CPU, pueden filtrar datos arbitrarios en vuelo de los búferes internos de la CPU, como Line Fill Búferes, puertos de carga o almacenamiento de búferes.

«Los piratas informáticos motivados pueden usar las nuevas vulnerabilidades para filtrar datos de información privilegiada de un área de la memoria que las protecciones de hardware consideran fuera de los límites. Pueden usarse como armas en ataques altamente dirigidos que normalmente requerirían privilegios en todo el sistema o una subversión profunda. del sistema operativo», dijo BitDefender a The Hacker New.

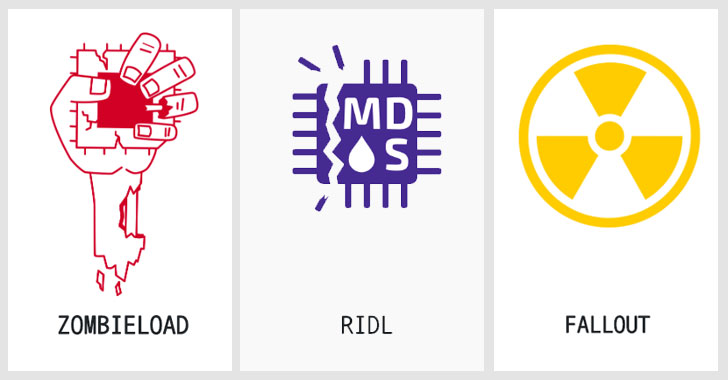

Aquí está la lista de vulnerabilidades derivadas de la ejecución especulativa de MDS más reciente en los procesadores Intel:

- CVE-2018-12126—Microarchitectural Store Buffer Data Sampling (MSBDS), también conocido como ataque Fallout.

- CVE-2018-12130—Muestreo de datos de búfer de relleno de microarquitectura (MFBDS), también conocido como Zombieload, o RIDL (Carga de datos en vuelo no autorizada).

- CVE-2018-12127—Muestreo de datos de puerto de carga de microarquitectura (MLPDS), también parte de la clase de ataques RIDL.

- CVE-2019-11091—Microarchitectural Data Sampling Uncacheable Memory (MDSUM), también parte de la clase de ataques RIDL.

El ataque Fallout es un nuevo ataque de ejecución transitoria que podría permitir que los procesos de usuarios sin privilegios roben información de un componente de microarquitectura previamente inexplorado llamado Store Buffers.

El ataque se puede usar para leer datos que el sistema operativo escribió recientemente y también ayuda a determinar la posición de la memoria del sistema operativo que podría explotarse con otros ataques.

En su ataque de prueba de concepto, los investigadores mostraron cómo Fallout podría usarse para romper la aleatorización del diseño del espacio de direcciones del kernel (KASLR) y filtrar datos confidenciales escritos en la memoria por el kernel del sistema operativo.

El ataque ZombieLoad afecta a una amplia gama de equipos de escritorio, portátiles y en la nube con generaciones de procesadores Intel lanzadas a partir de 2011. Se puede usar para leer datos a los que se accedió recientemente o se accedió en paralelo en el mismo núcleo del procesador.

El ataque ZombieLoad no solo funciona en computadoras personales para filtrar información de otras aplicaciones y del sistema operativo, sino que también puede explotarse en máquinas virtuales que se ejecutan en la nube con hardware común.

“Además, ZombieLoad no se limita a la ejecución de código nativo, sino que también funciona a través de los límites de la virtualización. Por lo tanto, las máquinas virtuales pueden atacar no solo el hipervisor sino también diferentes máquinas virtuales que se ejecutan en un núcleo lógico hermano”, explican los investigadores.

«Llegamos a la conclusión de que deshabilitar el hiperprocesamiento, además de eliminar varios estados de microarquitectura durante los cambios de contexto, es la única solución posible para evitar este ataque extremadamente poderoso».

Los investigadores incluso pusieron a disposición una herramienta para usuarios de Windows y Linux para probar sus sistemas contra ataques RIDL y Fallout, así como otras fallas de ejecución especulativas.

Los investigadores probaron sus hazañas de prueba de concepto con las microarquitecturas Intel Ivy Bridge, Haswell, Skylake y Kaby Lake, como se muestra en las demostraciones en video.

Los académicos han descubierto las vulnerabilidades de MDS de la universidad austriaca TU Graz, Vrije Universiteit Amsterdam, la Universidad de Michigan, la Universidad de Adelaide, KU Leuven en Bélgica, el Instituto Politécnico de Worcester, la Universidad de Saarland en Alemania y las firmas de seguridad Cyberus, BitDefender, Qihoo360 y Oracle. .

Múltiples investigadores informaron de forma independiente a Intel sobre las vulnerabilidades de MSD a partir de junio de 2018, pero el gigante de los chips les había pedido a todos los investigadores que mantuvieran sus hallazgos en secreto, algunos durante más de un año, hasta que la compañía pudiera presentar soluciones para las vulnerabilidades.

Intel ha lanzado actualizaciones de Microcode Updates (MCU) para corregir las vulnerabilidades de MDS tanto en el hardware como en el software al borrar todos los datos de los búfer cada vez que la CPU cruza un límite de seguridad para que los datos no se filtren ni se roben.

Se recomienda encarecidamente a todos los sistemas operativos, proveedores de virtualización y otros fabricantes de software que implementen el parche lo antes posible.

Los chips AMD y ARM no son vulnerables a los ataques MDS, e Intel dice que algunos modelos de su chip ya incluyen mitigaciones de hardware contra esta falla.

Apple dice que lanzó una solución para abordar la vulnerabilidad en las actualizaciones de macOS Mojave 10.14.5 y Safari que se lanzaron ayer.

Microsoft también ha lanzado actualizaciones de software para ayudar a mitigar las vulnerabilidades de MDS. En algunos casos, la compañía dice que la instalación de las actualizaciones tendrá un impacto en el rendimiento.