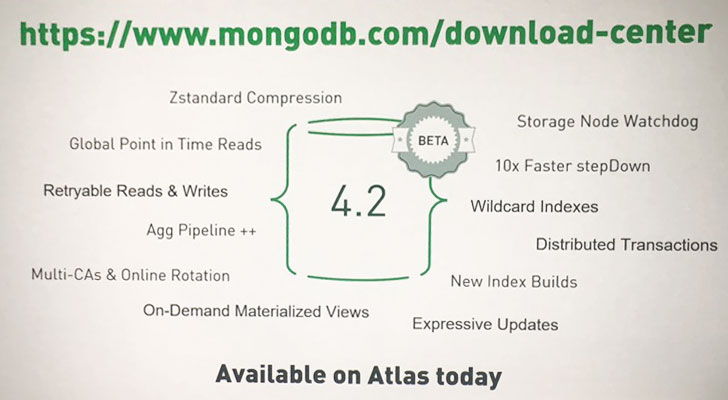

En su conferencia de desarrolladores celebrada a principios de esta semana en Nueva York, el equipo de MongoDB anunció la última versión de su software de administración de bases de datos que incluye una variedad de funciones avanzadas, que incluyen cifrado de nivel de campo, transacciones distribuidas e índices comodín.

El recién introducido Cifrado a nivel de campo (FLE), que estará disponible en los próximos Mongo DB 4.2 release, es una función de cifrado de extremo a extremo que cifra y descifra los datos confidenciales de los usuarios en el lado del cliente, lo que evita que los piratas informáticos accedan a los datos de texto sin formato, incluso si la instancia de la base de datos queda expuesta en línea o el servidor mismo se ve comprometido.

Casi todos los sitios web, aplicaciones y servicios en Internet actualmente encriptan (particularmente «hashing») solo las contraseñas de los usuarios antes de almacenarlas en las bases de datos, pero desafortunadamente dejaron otra información confidencial sin encriptar, incluidos los datos de actividad en línea de los usuarios y su información personal.

Además, incluso si existe un mecanismo de cifrado para almacenar datos de forma segura en el servidor, las claves privadas para desbloquearlos y la operación de descifrado también permanecen disponibles en el servidor, que si se ven comprometidos, los piratas informáticos pueden utilizarlos para descifrar los datos.

«Con el rigor que exige el cumplimiento de los requisitos legales modernos, surge la nueva necesidad de ingerir, consultar y almacenar datos cifrados de forma segura en la base de datos sin que la base de datos tenga la capacidad de leerlos», dice la empresa.

En otras palabras, los proveedores o administradores de la nube que tienen acceso al servidor de la base de datos también pueden acceder a los datos de los usuarios (sin cifrar o incluso con cifrado del lado del servidor) sin requerir ningún privilegio de los clientes.

Cifrado de nivel de campo del lado del cliente de MongoDB

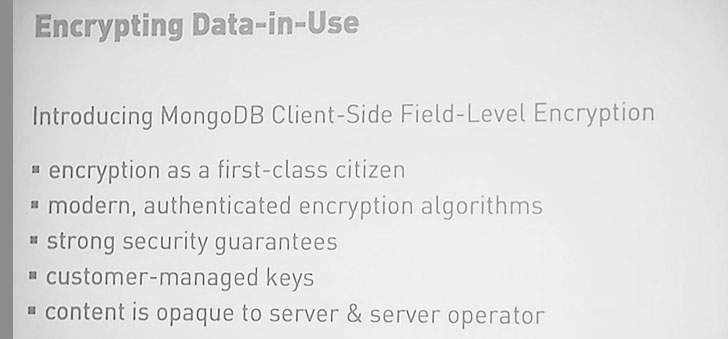

Sin embargo, el nuevo cifrado a nivel de campo de MongoDB permite que los sitios web resuelvan este problema rápidamente, ya que no implica realizar operaciones criptográficas ni almacenar claves de cifrado en el servidor.

En cambio, FLE es un mecanismo transparente del lado del cliente que se basa en la biblioteca del cliente MongoDB para actuar como un controlador y maneja las operaciones de cifrado y descifrado en los dispositivos de los usuarios para proteger campos específicos en un documento contra todos excepto el usuario.

Eso significa que solo se puede descifrar y acceder a una parte específica de los datos cifrados almacenados en el servidor de una aplicación en el lado del cliente utilizando la clave/contraseña correcta que solo pertenece al usuario.

«Con esta opción, el servidor no tiene conocimiento de los campos que se cifran. Todo el cifrado y descifrado se realiza a nivel del controlador», dijo la compañía.

«Es el controlador que cuando ve que un campo encriptado está involucrado en un comando de escritura o consulta, obtiene las claves apropiadas del administrador de claves, encripta los datos y los envía al servidor».

«Entonces, el servidor solo ve el texto cifrado y no tiene conocimiento de las claves. Cuando el servidor devuelve los resultados, el servidor envía ese texto cifrado al controlador, y es allí donde el controlador, que ya tiene las claves, lo descifra. «

Por ahora, MongoDB solo es compatible con el servicio AWS Key Management Service (KMS) para facilitar a los usuarios la creación y administración de sus claves para controlar el uso del cifrado en un servicio.

Sin embargo, la compañía pronto lo hará compatible con los servicios Microsoft Azure Key Vault y Google Cloud también.

También se debe tener en cuenta que el cifrado a nivel de campo de MongoDB no evita una violación de datos, pero impide que los piratas informáticos accedan a los datos confidenciales en texto sin formato cuando son robados, lo que mitiga el riesgo.

En el peor de los casos, los atacantes pueden acceder a datos limitados solo de aquellos usuarios objetivo cuyos sistemas de alguna manera se ven comprometidos y filtran la clave de cifrado a los atacantes.