En el mundo actual, los datos juegan un papel crucial en el éxito de cualquier organización, pero si no se protegen, pueden convertirse en el sueño de un cibercriminal hecho realidad.

Las bases de datos MongoDB, CouchDB y Elasticsearch mal protegidas recientemente recibieron mucha más atención de las empresas y los medios de ciberseguridad últimamente.

Más de la mitad de los casos conocidos de violaciones masivas de datos durante el año pasado se originaron en servidores de bases de datos no seguros a los que cualquiera podía acceder sin contraseña.

Dado que la base de datos de una organización contiene sus datos más valiosos y fáciles de explotar, los ciberdelincuentes también han comenzado a prestar más atención para encontrar otros puntos de entrada inseguros.

Aunque los problemas con las bases de datos desprotegidas no son noticia y se discuten ampliamente en Internet, quiero que la comunidad de ciberseguridad y los expertos de la industria presten atención a las miles de instancias de Kibana inseguras que están expuestas en Internet, lo que representa un gran riesgo para muchas empresas.

Kibana es una plataforma de análisis y visualización de código abierto diseñada para funcionar con Elasticsearch. La plataforma facilita a los analistas de datos la comprensión rápida y sencilla de flujos y registros complejos de big data a través de representaciones gráficas.

Kibana viene como una interfaz basada en navegador que ha sido diseñada para obtener datos de las bases de datos de Elasticsearch en tiempo real y luego realizar un análisis de datos avanzado para presentarlos en una variedad de gráficos, tablas y mapas.

Tras la instalación, la configuración predeterminada configura Kibana para que se ejecute en el host local en el puerto 5601, pero algunos administradores pueden optar por cambiar esta configuración para que sea accesible de forma remota desde cualquier lugar de Internet.

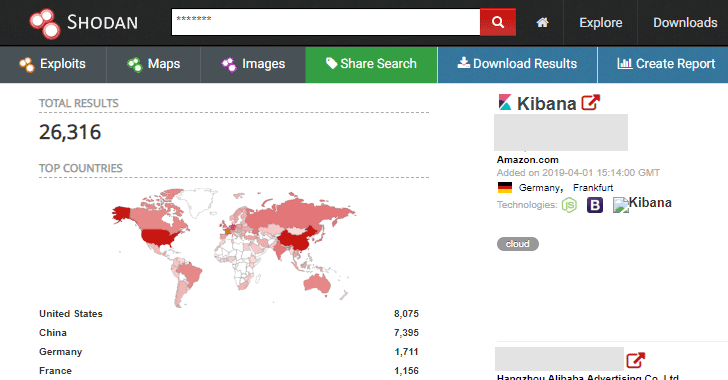

Más de 26 000 instancias de Kibana encontradas expuestas en Internet

Según un nuevo informe compartido por un profesional de TI que quiere permanecer en el anonimato y los tweets de @InfoSecIta, hay más de 26 000 instancias de Kibana que actualmente están expuestas en Internet y, lamentablemente, la mayoría de ellas están desprotegidas.

Esto se debe a que Kibana no viene con ninguna seguridad integrada, como la gestión de sesiones, aunque los administradores aún pueden configurarlo manualmente para usar complementos de terceros, como Search Guard, para habilitar la autenticación.

«Incluso si su servidor está súper seguro y bien configurado, y su Elasticsearch está vinculado a 127.0.0.1 o localhost, o cualquier tipo de dirección de bucle invertido, una aplicación Kibana sin protección que se ejecuta en la parte superior de la pila de elasticsearch puede comprometer la operatividad de su servidor y permitir acceso no autenticado. los usuarios accedan al panel de control de Kibana (con privilegios de administrador), lo que les brinda un punto de apoyo sólido en más ataques de escalada de privilegios a entidades maliciosas «, explica InfoSecIta.

También se debe tener en cuenta que las instancias de Kibana no están configuradas de forma predeterminada para acceder a cualquier cosa disponible en las bases de datos de Elasticsearch; en cambio, los administradores configuran a qué datos pueden acceder los usuarios a través del panel de control de Kibana.

InfoSecIta le dijo a The Hacker News que encontró muchas instancias abiertas de Kibanas que pertenecen a grandes entidades, desde plataformas de aprendizaje electrónico hasta sistemas bancarios, gestión de estacionamientos, hospitales y universidades.

«Encontré muchas instancias de Kibana propiedad de grandes empresas. Una de ellas es líder en la construcción de tecnología automotriz (como cámaras conectadas, etc.). Su servidor Kibana estaba exponiendo todos los datos provenientes de cada cámara que vendían en todo el mundo», dijo. Hacker News en una entrevista por correo electrónico.

«Todo tipo de datos provenientes de los registros/depuración/estado de dicha cámara estaban disponibles. También encontré una pila de Kibana de una gran bolsa de valores asiática, que todavía está disponible sin protección».

Según Shodan, con un número máximo de instancias abiertas de Kibana, Estados Unidos (8311) encabeza la lista de países afectados, seguido de China (7282), Alemania (1709) y luego Francia con 1152 instancias abiertas.

El informe también revela que una cantidad máxima de instancias de Kibana expuestas se alojan en servicios en la nube de Amazon, Alibaba, Microsoft Azure y Google Cloud.

¿Qué es preocupante? De estas más de 26 000 instancias de Kibana, una gran cantidad de servidores ejecutan versiones obsoletas del software que contiene una vulnerabilidad de inclusión de archivos arbitrarios en su complemento de Consola.

La falla supuestamente permite a los atacantes remotos ejecutar código JavaScript malicioso, lo que podría permitir a los atacantes ejecutar comandos arbitrarios en el sistema host.

Esta es una noticia preocupante, y dado el hecho de que una gran cantidad de servidores no tienen ninguna autenticación en primer lugar, podría ser una pesadilla para las organizaciones almacenar sus datos importantes y confidenciales en esos servidores.

Para mitigar esta amenaza, se recomienda que las organizaciones aseguren sus instancias expuestas con una contraseña, mientras monitorean los servidores existentes para asegurarse de que no estén filtrando datos privados.

Además, por último, pero no menos importante, por el amor de Dios, actualice el software a la última versión.