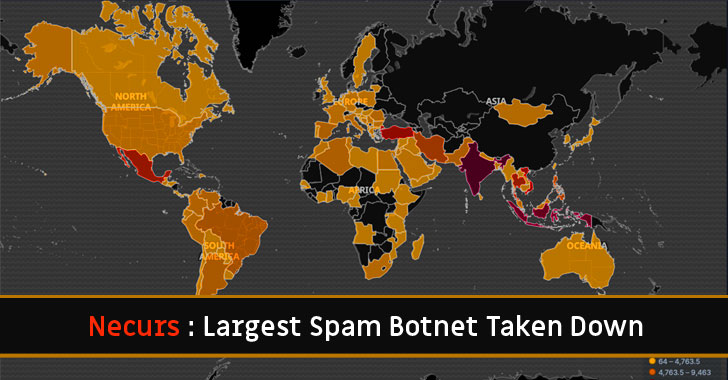

Microsoft anunció hoy que ha interrumpido con éxito la red de botnet del malware Necurs, que ha infectado a más de 9 millones de computadoras en todo el mundo y también ha secuestrado la mayor parte de su infraestructura.

El último derribo de botnet fue el resultado de una operación coordinada que involucró a la policía internacional y compañías tecnológicas privadas en 35 países.

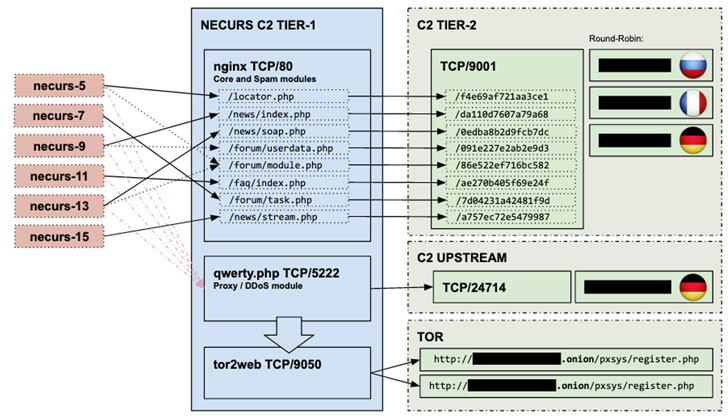

La operación se llevó a cabo con éxito después de que los investigadores descifraran con éxito el algoritmo de generación de dominio (DGA) implementado por el malware Necurs, lo que ayudó a que se mantuviera resistente durante mucho tiempo.

DGA es básicamente una técnica para generar de forma impredecible nuevos nombres de dominio a intervalos regulares, lo que ayuda a los autores de malware a cambiar continuamente la ubicación de los servidores de C&C y mantener una comunicación digital sin interrupciones con las máquinas infectadas.

«Entonces pudimos predecir con precisión más de seis millones de dominios únicos que se crearían en los próximos 25 meses. Microsoft informó estos dominios a sus respectivos registros en países de todo el mundo para que los sitios web puedan bloquearse y así evitar que se conviertan en parte del Necesidades de infraestructura”, dijo Microsoft.

Además, con la ayuda de órdenes judiciales, Microsoft también obtuvo el control sobre la infraestructura con sede en EE. UU. que utiliza Necurs para distribuir malware e infectar las computadoras de las víctimas.

«Al tomar el control de los sitios web existentes e inhibir la capacidad de registrar nuevos, hemos interrumpido significativamente la red de bots».

Detectado por primera vez en 2012, Necurs es uno de los botnets de spam más prolíficos del mundo que infecta los sistemas con malware bancario, malware de cryptojacking y ransomware, y luego abusa de ellos para enviar cantidades masivas de correos electrónicos no deseados a nuevas víctimas.

Para evitar la detección y mantener la persistencia en las computadoras objetivo, Necurs utiliza su rootkit en modo kernel que desactiva una gran cantidad de aplicaciones de seguridad, incluido el Firewall de Windows.

Necurs se notó principalmente en 2017 cuando comenzó a propagar el ransomware Dridex y Locky a una velocidad de 5 millones de correos electrónicos por hora a computadoras en todo el mundo.

«De 2016 a 2019, fue el método más destacado para enviar spam y malware por parte de los delincuentes y fue responsable del 90 % del malware propagado por correo electrónico en todo el mundo», dijeron los investigadores de BitSight en un informe separado publicado hoy.

“Durante los 58 días de investigación, por ejemplo, observamos que una computadora infectada con Necurs envió un total de 3,8 millones de correos electrónicos no deseados a más de 40,6 millones de víctimas potenciales”, dijo Microsoft.

En algunos casos, los atacantes incluso comenzaron a chantajear a las víctimas por un rescate alegando que tenían conocimiento de sus relaciones extramatrimoniales y amenazaron con enviar pruebas al cónyuge, la familia, los amigos y los compañeros de trabajo de la víctima.

Según las últimas estadísticas publicadas por los investigadores, India, Indonesia, Turquía, Vietnam, México, Tailandia, Irán, Filipinas y Brasil son los principales países afectados por el malware Necurs.