Los investigadores de seguridad cibernética han detallado las vulnerabilidades de seguridad críticas que afectan a los enrutadores de la serie NETGEAR DGN2200v1, que, según ellos, podrían ser objeto de abuso confiable como punto de partida para comprometer la seguridad de una red y obtener acceso sin restricciones.

Las tres debilidades de seguridad de la autenticación HTTPd (puntuaciones CVSS: 7.1 – 9.4) afectan a los enrutadores que ejecutan versiones de firmware anteriores a la v1.0.0.60 y, desde entonces, la empresa las solucionó en diciembre de 2020 como parte de un proceso coordinado de divulgación de vulnerabilidades.

«El creciente número de ataques de firmware y ataques de ransomware a través de dispositivos VPN y otros sistemas conectados a Internet son ejemplos de ataques iniciados fuera y debajo de la capa del sistema operativo», dijo Jonathan Bar Or, del equipo de investigación de Microsoft 365 Defender. «A medida que estos tipos de ataques se vuelven más comunes, los usuarios deben buscar proteger incluso el software de un solo propósito que ejecuta su hardware, como los enrutadores».

En pocas palabras, las fallas permiten acceder a las páginas de administración del enrutador mediante una omisión de autenticación, lo que permite que un atacante obtenga el control completo del enrutador, así como obtener las credenciales guardadas del enrutador a través de un ataque criptográfico de canal lateral e incluso recuperar el nombre de usuario y la contraseña. almacenado en la memoria del enrutador mediante la explotación de la función de copia de seguridad/restauración de la configuración.

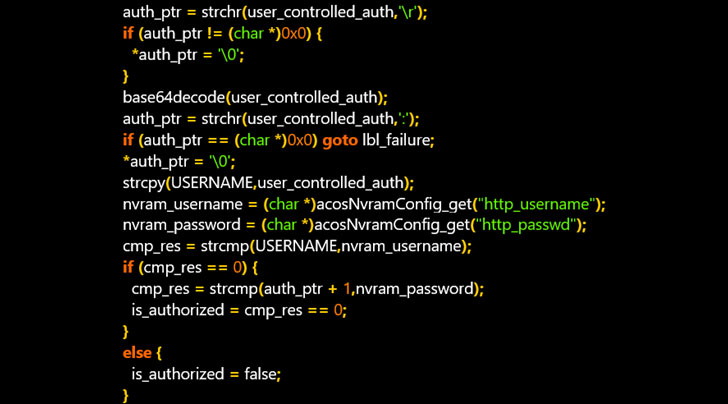

«El nombre de usuario y la contraseña se comparan [against the saved credentials] usando strcmp, «Barra O explicada.» La implementación de strcmp en libc funciona comparando carácter por carácter hasta que se observa un terminador NUL o hasta que ocurre una discrepancia. Un atacante podría aprovechar esto último midiendo el tiempo que tarda en fallar”.

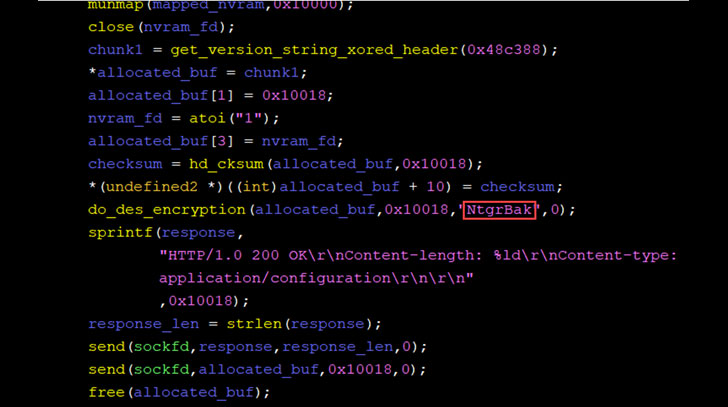

Además, al abusar de la omisión de autenticación antes mencionada para obtener el archivo de configuración, los investigadores descubrieron que las credenciales se cifraron con una clave constante, que se puede usar para recuperar la contraseña de texto sin formato y el nombre de usuario.

Se recomienda a los usuarios de NETGEAR DGN2200v1 que descarguen y actualicen el firmware más reciente para evitar posibles ataques.