Microsoft insta a los usuarios de Azure a actualizar la herramienta de línea de comandos de PowerShell lo antes posible para protegerse contra una vulnerabilidad crítica de ejecución remota de código que afecta a .NET Core.

El problema, rastreado como CVE-2021-26701 (puntaje CVSS: 8.1), afecta las versiones 7.0 y 7.1 de PowerShell y se solucionó en las versiones 7.0.6 y 7.1.3. Windows PowerShell 5.1 no se ve afectado por este error.

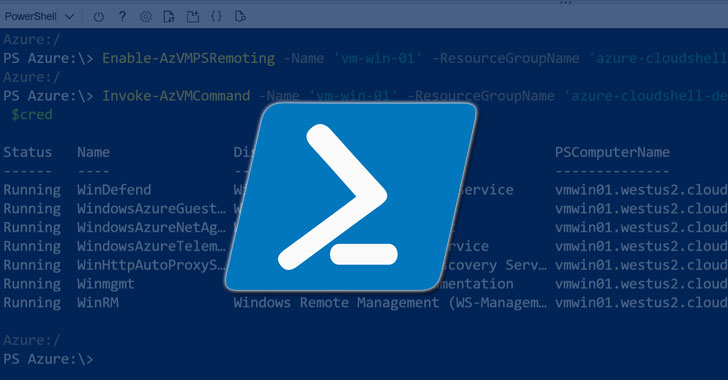

PowerShell, basado en .NET Common Language Runtime (CLR), es una herramienta de automatización de tareas multiplataforma que consta de un entorno de línea de comandos, un lenguaje de secuencias de comandos y un marco de gestión de configuración.

«Existe una vulnerabilidad en .NET 5 y .NET Core debido a la forma en que se implementa el texto», dijo la compañía en un comunicado de información publicado a principios de abril de este año, y agregó que el problema estaba en «System.Text.Encodings. Web», que proporciona tipos para codificar y escapar cadenas para usar en JavaScript, HTML y URL.

- System.Text.Encodings.Web (versión 4.0.0 – 4.5.0) – Corregido en la versión 4.5.1

- System.Text.Encodings.Web (versión 4.6.0 – 4.7.1) – Corregido en la versión 4.7.2

- System.Text.Encodings.Web (versión 5.0.0) – Corregido en la versión 5.0.1

CVE-2021-26701 fue abordado originalmente por Microsoft como parte de su actualización del martes de parches para febrero de 2021. Debido a que no existen soluciones para abordar esta vulnerabilidad, se recomienda enfáticamente que actualice a la última versión.