¡Cuidado usuarios de Windows!

Hay una nueva variedad de malware circulando por Internet que ya ha infectado miles de computadoras en todo el mundo y lo más probable es que su programa antivirus no pueda detectarlo.

¿Por qué? Esto se debe a que, en primer lugar, es un malware sin archivos avanzado y, en segundo lugar, aprovecha solo las utilidades legítimas integradas del sistema y las herramientas de terceros para ampliar su funcionalidad y comprometer las computadoras, en lugar de usar cualquier código malicioso.

La técnica de traer sus propias herramientas legítimas es efectiva y rara vez se ha visto en la naturaleza, lo que ayuda a los atacantes a mezclar sus actividades maliciosas con la actividad regular de la red o las tareas de administración del sistema mientras dejan menos huellas.

Descubierto de forma independiente por investigadores de seguridad cibernética de Microsoft y Cisco Talos, el malware, denominado «Nodersok«y»Divergente«- se distribuye principalmente a través de anuncios maliciosos en línea e infecta a los usuarios mediante un ataque de descarga oculta.

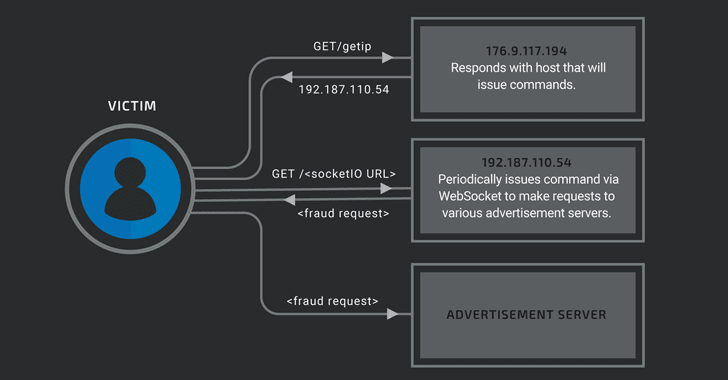

Visto por primera vez a mediados de julio de este año, el malware ha sido diseñado para convertir las computadoras Windows infectadas en proxies, que según Microsoft, pueden ser utilizados por los atacantes como un relevo para ocultar el tráfico malicioso; mientras que Cisco Talos cree que los servidores proxy se utilizan para el fraude de clics a fin de generar ingresos para los atacantes.

El proceso de infección de múltiples etapas involucra herramientas legítimas

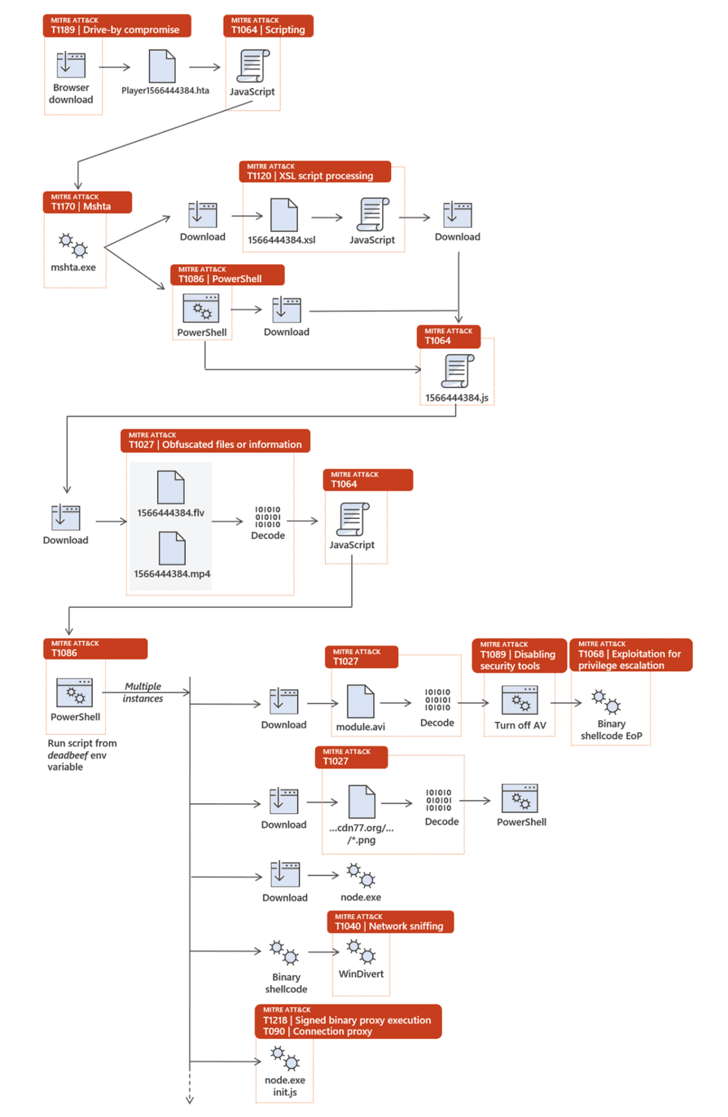

La infección comienza cuando caen los anuncios maliciosos. Aplicación HTML (HTA) archivo en las computadoras de los usuarios, que, cuando se hace clic, ejecuta una serie de cargas útiles de JavaScript y scripts de PowerShell que eventualmente descargan e instalan el malware Nodersok.

«Todas las funcionalidades relevantes residen en scripts y shellcodes que casi siempre vienen cifrados, luego se descifran y se ejecutan solo en la memoria. Nunca se escribe ningún ejecutable malicioso en el disco», explica Microsoft.

Como se ilustra en el diagrama, el código JavaScript se conecta a servicios en la nube legítimos y dominios de proyectos para descargar y ejecutar secuencias de comandos de segunda etapa y componentes cifrados adicionales, que incluyen:

- Secuencias de comandos de PowerShell – intente deshabilitar el antivirus de Windows Defender y la actualización de Windows.

- Código de shell binario – intenta aumentar los privilegios mediante la interfaz COM autoelevada.

- nodo.exe – La implementación de Windows del popular marco Node.js, que es confiable y tiene una firma digital válida, ejecuta JavaScript malicioso para operar dentro del contexto de un proceso confiable.

- WinDivert (desvío de paquetes de Windows) – una utilidad legítima y poderosa de captura y manipulación de paquetes de red que el malware usa para filtrar y modificar ciertos paquetes salientes.

Por fin, el malware deja caer la carga útil de JavaScript final escrita para el marco Node.js que convierte el sistema comprometido en un proxy.

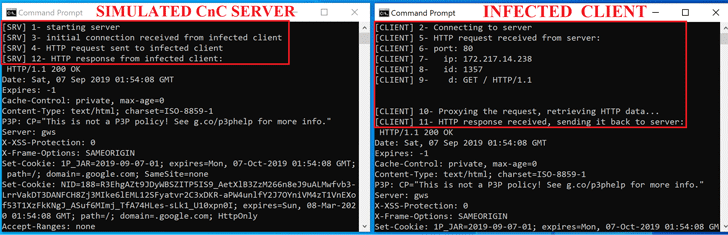

«Esto concluye la infección, al final de la cual el filtro de paquetes de red está activo y la máquina funciona como un posible zombi proxy», explica Microsoft.

«Cuando una máquina se convierte en un proxy, los atacantes pueden usarla como un relé para acceder a otras entidades de la red (sitios web, servidores C&C, máquinas comprometidas, etc.), lo que les permite realizar actividades maliciosas sigilosas».

Según los expertos de Microsoft, el motor proxy basado en Node.js actualmente tiene dos propósitos principales: primero, conecta el sistema infectado a un servidor remoto de comando y control controlado por el atacante, y segundo, recibe solicitudes HTTP. para volver a él.

Por otro lado, los expertos de Cisco Talos concluyen que los atacantes están utilizando este componente de proxy para ordenar a los sistemas infectados que naveguen a páginas web arbitrarias con fines de monetización y fraude de clics.

Nodersok infectó a miles de usuarios de Windows

Según Microsoft, el malware Nodersok ya ha infectado miles de máquinas en las últimas semanas, con la mayoría de los objetivos ubicados en los Estados Unidos y Europa.

Si bien el malware se enfoca principalmente en usuarios domésticos de Windows, los investigadores han visto aproximadamente el 3% de los ataques dirigidos a organizaciones de sectores industriales, que incluyen educación, atención médica, finanzas, comercio minorista y servicios comerciales y profesionales.

Dado que la campaña de malware emplea técnicas avanzadas sin archivos y se basa en una infraestructura de red difícil de alcanzar mediante el uso de herramientas legítimas, la campaña de ataque pasó desapercibida, lo que dificulta que los programas antivirus tradicionales basados en firmas la detecten.

«Si excluimos todos los archivos limpios y legítimos aprovechados por el ataque, todo lo que queda es el archivo HTA inicial, la carga útil final basada en Node.js y un montón de archivos cifrados. Las firmas tradicionales basadas en archivos son inadecuadas para contrarrestar las sofisticadas amenazas como esta», dice Microsoft.

Sin embargo, la compañía dice que el «comportamiento del malware produjo una huella visible que se destaca claramente para cualquiera que sepa dónde buscar».

En julio de este año, Microsoft también descubrió e informó sobre otra campaña de malware sin archivos, denominada Astarothque fue diseñado para robar información confidencial de los usuarios, sin colocar ningún archivo ejecutable en el disco ni instalar ningún software en la máquina de la víctima.

Microsoft dijo que su protección de última generación Windows Defender ATP detecta estos ataques de malware sin archivos en cada etapa de la infección al detectar comportamientos anómalos y maliciosos, como la ejecución de scripts y herramientas.