Microsoft confirmó oficialmente el jueves que «ImprimirPesadilla«La vulnerabilidad de ejecución remota de código (RCE) que afecta a Windows Print Spooler es diferente del problema que la compañía abordó en la actualización del martes de parches publicada a principios de este mes, advirtiendo que ha detectado intentos de abuso que abordan esta vulnerabilidad.

La empresa monitorea una vulnerabilidad de seguridad con el identificador CVE-2021-34527 y le ha asignado una calificación de gravedad de 8.8 en el sistema de calificación CVSS. Todas las versiones de Windows contienen código vulnerable y son propensas a la explotación.

«Si Windows Print Spooler realiza incorrectamente operaciones de archivos privilegiados, existe una vulnerabilidad de ejecución remota de código», dijo Microsoft en un comunicado. «Un atacante que explotara con éxito esta vulnerabilidad podría ejecutar código arbitrario con privilegios de SISTEMA. Un atacante podría luego instalar programas, ver, cambiar o eliminar datos, o crear nuevas cuentas con todos los derechos de usuario».

«El ataque debe involucrar a un usuario autenticado que llame a RpcAddPrinterDriverEx ()», agregó la compañía con sede en Redmond. Cuando ingresó a The Hacker News, la compañía dijo que no tenía nada que compartir más que recomendaciones.

La confirmación se produce después de que los investigadores de la empresa de seguridad cibernética Sangfor de Hong Kong publicaran una encuesta técnica detallada sobre el error Print Spooler RCE en GitHub, junto con un código PoC completamente funcional, antes de que se eliminara solo unas horas después de su aparición.

El lanzamiento también provocó especulaciones y debates sobre si el parche de junio protegería o no contra las vulnerabilidades de RCE, y CERT señaló que «aunque Microsoft lanzó una actualización para CVE-2021-1675, es importante tener en cuenta que esta actualización NO protege el dominio Active Directory o sistemas que tengan configurado Mostrar e Imprimir con la opción NoWarningNoElevationOnInstall configurada».

CVE-2021-1675, originalmente clasificado como Vulnerabilidad de privilegios elevados y luego revisado a RCE, fue corregido por Microsoft el 8 de junio de 2021.

La compañía declaró en su recomendación que PrintNightmare difiere de CVE-2021-1675 porque CVE-2021-1675 aborda una vulnerabilidad separada en RpcAddPrinterDriverEx () y que el vector de ataque es diferente.

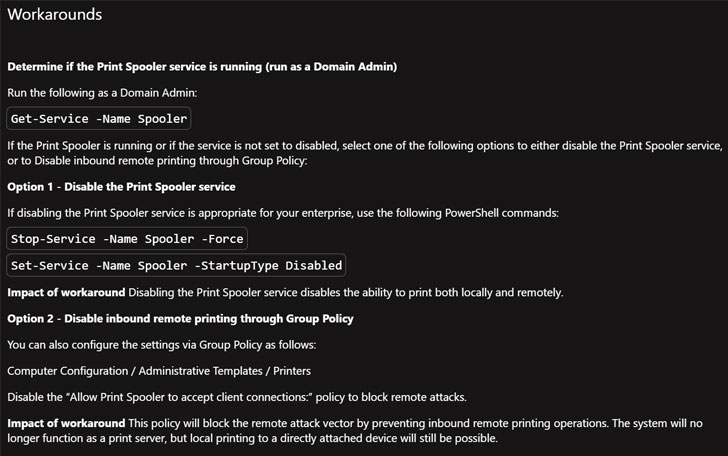

Como solución alternativa, Microsoft recomienda que los usuarios deshabiliten el servicio de cola de impresión o desactiven la impresión remota entrante a través de la directiva de grupo. Para reducir el área de ataque y como alternativa a prohibir la prensa por completo, la compañía también recomienda verificar la membresía y la membresía en grupos anidados y limitar la membresía tanto como sea posible o vaciar los grupos por completo donde sea posible.