Microsoft advirtió el jueves sobre una «campaña de correo electrónico masiva» que está impulsando un malware STRRAT basado en Java para robar datos confidenciales de los sistemas infectados mientras se disfraza como una infección de ransomware.

«Esta RAT es infame por su comportamiento similar al ransomware de agregar la extensión de nombre de archivo .crimson a los archivos sin cifrarlos», dijo el equipo de inteligencia de seguridad de Microsoft. dicho en una serie de tuits.

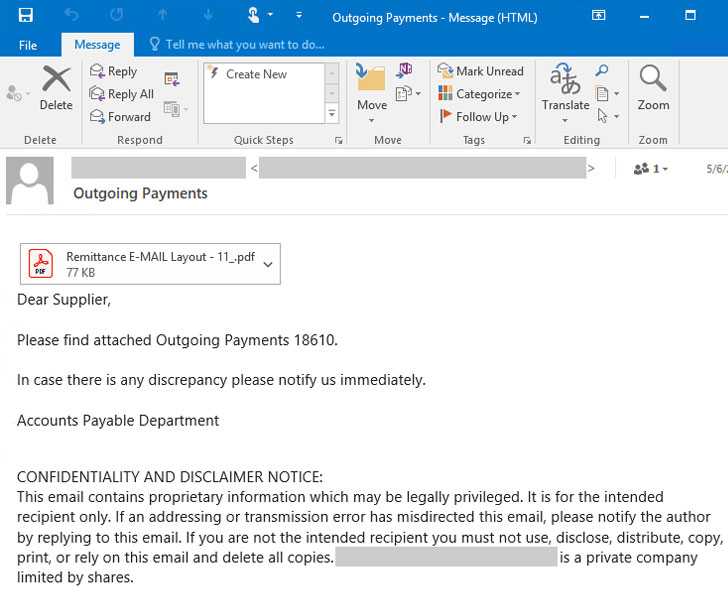

La nueva ola de ataques, que la compañía detectó la semana pasada, comienza con correos electrónicos no deseados enviados desde cuentas de correo electrónico comprometidas con «Pagos salientes» en la línea de asunto, lo que atrae a los destinatarios para que abran documentos PDF maliciosos que afirman ser remesas, pero en realidad, conéctese a un dominio no autorizado para descargar el malware STRRAT.

Además de establecer conexiones a un servidor de comando y control durante la ejecución, el malware viene con una variedad de características que le permiten recopilar contraseñas del navegador, registrar pulsaciones de teclas y ejecutar comandos remotos y scripts de PowerShell.

STRRAT surgió por primera vez en el panorama de las amenazas en junio de 2020, cuando la empresa alemana de ciberseguridad G Data observó el malware de Windows (versión 1.2) en correos electrónicos de phishing que contenían archivos adjuntos Jar (o Java Archive) maliciosos.

«La RAT se enfoca en robar credenciales de navegadores y clientes de correo electrónico, y contraseñas a través del registro de teclas», detalló Karsten Hahn, analista de malware de G Data. «Es compatible con los siguientes navegadores y clientes de correo electrónico: Firefox, Internet Explorer, Chrome, Foxmail, Outlook, Thunderbird».

Sus capacidades de ransomware son, en el mejor de los casos, rudimentarias, ya que la etapa de «cifrado» solo cambia el nombre de los archivos con la extensión «.crimson». «Si se elimina la extensión, los archivos se pueden abrir como de costumbre», agregó Kahn.

Microsoft también señala que la versión 1.5 está más ofuscada y modular que las versiones anteriores, lo que sugiere que los atacantes detrás de la operación están trabajando activamente para improvisar su conjunto de herramientas. Pero el hecho de que el comportamiento de cifrado falso permanezca sin cambios indica que el grupo puede tener como objetivo ganar dinero rápido con usuarios desprevenidos por medio de la extorsión.

Se puede acceder a los indicadores de compromiso (IoC) asociados con la campaña a través de GitHub aquí.