¿Recuerdas la vulnerabilidad Simjacker?

A principios de este mes, informamos sobre una debilidad crítica sin parchear en una amplia gama de tarjetas SIM, que una compañía de vigilancia anónima ha estado explotando activamente para comprometer de forma remota los teléfonos móviles específicos con solo enviar un SMS especialmente diseñado a sus números de teléfono.

Si puede recordar, la vulnerabilidad Simjacker reside en un conjunto de herramientas SIM dinámico, llamado el Navegador S @ Tque viene instalado en una variedad de tarjetas SIM, incluida eSIM, proporcionada por operadores móviles en al menos 30 países.

Ahora, resulta que S @ T Browser no es el único conjunto de herramientas dinámicas de SIM que contiene el problema de Simjacker que se puede explotar de forma remota desde cualquier parte del mundo sin ninguna autorización, independientemente de los teléfonos o sistemas operativos móviles que utilicen las víctimas.

Resumen

WIB SIM ToolKit también conduce a ataques SimJacker

Tras la revelación de Simjacker, Lakatos, investigador de Ginno Security Lab, se comunicó con The Hacker News a principios de esta semana y reveló que otro conjunto de herramientas dinámicas de SIM, llamado Navegador de Internet inalámbrico (WIB)también puede explotarse de la misma manera, exponiendo otro conjunto de cientos de millones de usuarios de teléfonos móviles a piratas informáticos remotos.

Lakatos le dijo a The Hacker News que descubrió esta vulnerabilidad en 2015, pero decidió no divulgarla públicamente hasta ahora porque el proceso para parchear una falla de este tipo es complejo y, lo que es más importante, puede ser abusado por «chicos malos para controlar teléfonos que ejecutan SIM vulnerables de forma remota». . «

Además de esto, Lakatos también afirmó que también descubrió de forma independiente S @ T Browser y también proporcionó una demostración en video de la vulnerabilidad Simjacker con más detalles que aún no han sido publicados por los investigadores de AdaptiveMobile Security que inicialmente revelaron el problema a principios de este mes.

El kit de herramientas WIB es creado y mantenido por SmartTrust, una de las empresas líderes que ofrece soluciones de navegación basadas en kits de herramientas SIM a más de 200 operadores móviles en todo el mundo y, según algunos comunicados de prensa, la lista incluye a AT&T, Claro, Etisalat, KPN, TMobile , Telenor y Vodafone.

Al igual que el navegador S @ T, el kit de herramientas WIB también se ha diseñado para permitir que los operadores de telefonía móvil proporcionen algunos servicios esenciales, suscripciones y servicios de valor agregado por aire a sus clientes o cambien la configuración de la red central en sus dispositivos.

En caso que te lo hayas perdido.

SimJacker #vulnerabilidad es preocupante porque se puede ejecutar:

➡️ contra la audiencia masiva,

➡️ contra dispositivos fabricados por cualquier proveedor,

Solo con un módem GSM de $ 10,

➡️ y no hay nada que los usuarios afectados puedan hacer.Detalles: https://t.co/BPApXsNghe pic.twitter.com/ByXhMGB0Hl

– Las noticias del hacker (@TheHackersNews) 13 de septiembre de 2019

En lugar de un menú instalado preestablecido, tener un conjunto de herramientas dinámico en las SIM permite a los operadores móviles generar nuevas funciones y opciones sobre la marcha en función de la información proporcionada por un servidor central.

“OTA se basa en una arquitectura cliente/servidor donde en un extremo hay un sistema back-end del operador (atención al cliente, sistema de facturación, servidor de aplicaciones y) y en el otro extremo hay una tarjeta SIM”, explicó el investigador en un blog. correo.

La falla en los navegadores S @ T y WIB se puede explotar para realizar varias tareas en un dispositivo objetivo simplemente enviando un SMS que contiene un tipo específico de código similar al software espía.

- Recuperación de la ubicación del dispositivo de destino y la información de IMEI,

- Envío de mensajes falsos en nombre de las víctimas,

- Distribuir malware iniciando el navegador del teléfono de la víctima y obligándolo a abrir una página web maliciosa,

- Realizar estafas de tarifa premium marcando números de tarifa premium,

- Espiar los alrededores de las víctimas instruyendo al dispositivo para que llame al número de teléfono del atacante,

- Realizar ataques de denegación de servicio al deshabilitar la tarjeta SIM, y

- Recuperar otra información como idioma, tipo de radio, nivel de batería, etc.

¿Cómo funciona SimJacker Attack contra tarjetas SIM habilitadas para WIB o S@T?

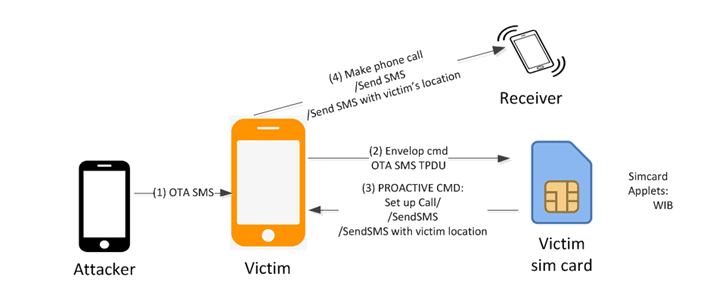

Como se demuestra de manera práctica en el video y se ilustra en el diagrama anterior que Lakatos compartió con The Hacker News, los ataques de Simjacker y WIBattack se pueden resumir en los siguientes cuatro pasos:

- Paso 1 – Los atacantes envían un SMS OTA malicioso al número de teléfono de la víctima que contiene un comando S @ T o WIB, como CONFIGURAR LLAMADA, ENVIAR SMS o PROPORCIONAR INFORMACIÓN DE UBICACIÓN.

- Paso 2 – Una vez recibido, el sistema operativo móvil de la víctima reenvía este comando al navegador S@T o WIB instalado en la tarjeta SIM, sin alertar ni indicar al usuario sobre el mensaje entrante.

- Paso 3 – Luego, el navegador objetivo le indica al sistema operativo móvil de la víctima que siga el comando.

- Etapa 4 – El sistema operativo móvil de la víctima luego realiza las acciones correspondientes.

Lakatos dice que también informó de sus hallazgos a la Asociación GSM (GSMA), un organismo comercial que representa los intereses de los operadores móviles en todo el mundo.

La industria de las telecomunicaciones necesita contramedidas urgentes para evitar Simjacker, WIBattack y otras amenazas en evolución para proteger a miles de millones de usuarios de teléfonos móviles en todo el mundo.

¿Cómo detectar los ataques de Simjacker?

Mientras tanto, el investigador también le dijo a The Hacker News que está trabajando en una aplicación para teléfonos móviles, que se lanzará pronto, que permitiría a los usuarios escanear sus tarjetas SIM para detectar si es vulnerable a la vulnerabilidad Simjacker o no.

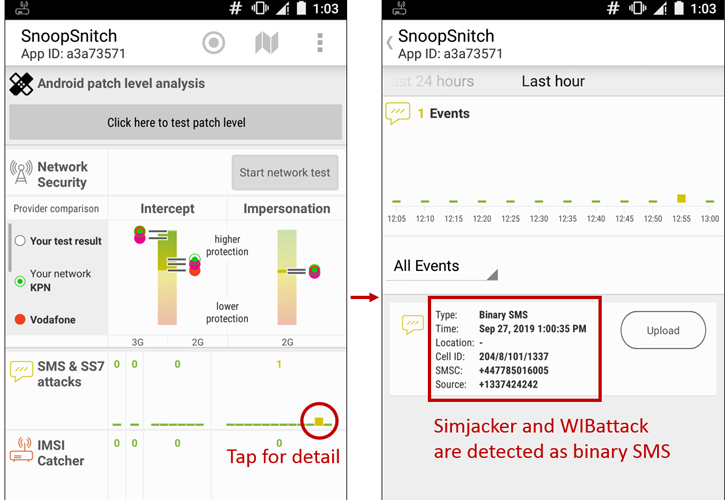

Desarrollada por investigadores de SRLabs, hay otra aplicación de Android, llamada SnoopSnitch, que puede detectar ataques basados en SMS binarios sospechosos, incluido Simjacker, y alertar a los usuarios.

Puede descargar SnoopSnitch desde Google Play Store, pero debe tener un teléfono inteligente Android rooteado con un conjunto de chips Qualcomm para que funcione la función de alerta de ataques por SMS.

También nos comunicamos con la firma AdaptiveMobile Security para obtener un comentario, pero aún no hemos recibido respuesta de ellos.