Con los fabricantes de navegadores reprimiendo constantemente el seguimiento de terceros, las empresas de tecnología publicitaria están adoptando cada vez más una técnica de DNS para evadir tales defensas, lo que representa una amenaza para la seguridad y la privacidad de la web.

Llamada CNAME Cloaking, la práctica de desdibujar la distinción entre cookies de origen y de terceros no solo da como resultado la filtración de información privada confidencial sin el conocimiento y consentimiento de los usuarios, sino que también «aumenta [the] superficie de amenazas a la seguridad web «, dijo un grupo de investigadores Yana Dimova, Gunes Acar, Lukasz Olejnik, Wouter Joosen y Tom Van Goethem en un nuevo estudio.

«Este esquema de seguimiento aprovecha un registro CNAME en un subdominio de modo que es el mismo sitio que el sitio web incluido», dijeron los investigadores en el artículo. «Como tal, las defensas que bloquean las cookies de terceros se vuelven ineficaces».

Se espera que los hallazgos se presenten en julio en el 21.º Simposio de Tecnologías de Mejora de la Privacidad (PETS 2021).

Resumen

Aumento de las medidas contra el seguimiento

Durante los últimos cuatro años, todos los principales navegadores, con la notable excepción de Google Chrome, han incluido contramedidas para frenar el seguimiento de terceros.

Apple puso en marcha una función de Safari llamada Protección de seguimiento inteligente (ITP) en junio de 2017, estableciendo un nuevo estándar de privacidad en computadoras de escritorio y dispositivos móviles para reducir el seguimiento entre sitios al «limitar aún más las cookies y otros datos del sitio web». Dos años más tarde, el fabricante de iPhone describió un plan separado denominado «Atribución de clics en anuncios para preservar la privacidad» para hacer que los anuncios en línea sean privados.

Luego, Mozilla comenzó a bloquear las cookies de terceros en Firefox de forma predeterminada a partir de septiembre de 2019 a través de una función llamada Protección de seguimiento mejorada (ETP), y en enero de 2020, el navegador Edge basado en Chromium de Microsoft hizo lo mismo. Posteriormente, a fines de marzo de 2020, Apple actualizó ITP con el bloqueo completo de cookies de terceros, entre otras características destinadas a frustrar la toma de huellas dactilares de inicio de sesión.

Aunque Google a principios del año pasado anunció planes para eliminar gradualmente las cookies y rastreadores de terceros en Chrome a favor de un nuevo marco llamado «caja de arena de privacidad», no se espera que entre en funcionamiento hasta algún momento en 2022.

Mientras tanto, el gigante de las búsquedas ha estado trabajando activamente con empresas de tecnología publicitaria en un reemplazo propuesto llamado «Dovekey» que busca suplantar la funcionalidad que brinda el seguimiento entre sitios utilizando tecnologías centradas en la privacidad para publicar anuncios personalizados en la web.

Encubrimiento de CNAME como un esquema de evasión anti-seguimiento

Frente a estas barreras que eliminan las cookies para mejorar la privacidad, los especialistas en marketing han comenzado a buscar formas alternativas de evadir la postura absolutista adoptada por los fabricantes de navegadores contra el seguimiento entre sitios.

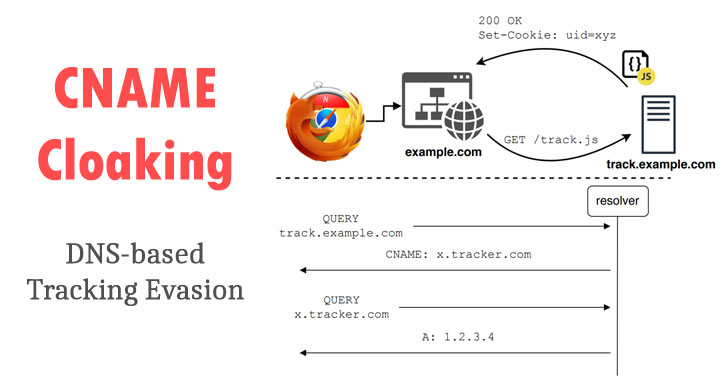

Ingrese el encubrimiento de nombre canónico (CNAME), donde los sitios web usan subdominios propios como alias para dominios de seguimiento de terceros a través de registros CNAME en su configuración de DNS para eludir los bloqueadores de rastreadores.

Los registros CNAME en DNS permiten asignar un dominio o subdominio a otro (es decir, un alias), lo que los convierte en un medio ideal para pasar de contrabando código de seguimiento bajo la apariencia de un subdominio propio.

«Esto significa que el propietario de un sitio puede configurar uno de sus subdominios, como sub.blog.example, para resolver a thirdParty.example, antes de resolver a una dirección IP», explica John Wilander, ingeniero de seguridad de WebKit. «Esto sucede debajo de la capa web y se llama encubrimiento CNAME: el dominio thirdParty.example se encubre como sub.blog.example y, por lo tanto, tiene los mismos poderes que el verdadero propietario».

En otras palabras, el encubrimiento de CNAME hace que el código de seguimiento parezca propio cuando, de hecho, no lo es, y el recurso se resuelve a través de un CNAME que difiere del dominio propio.

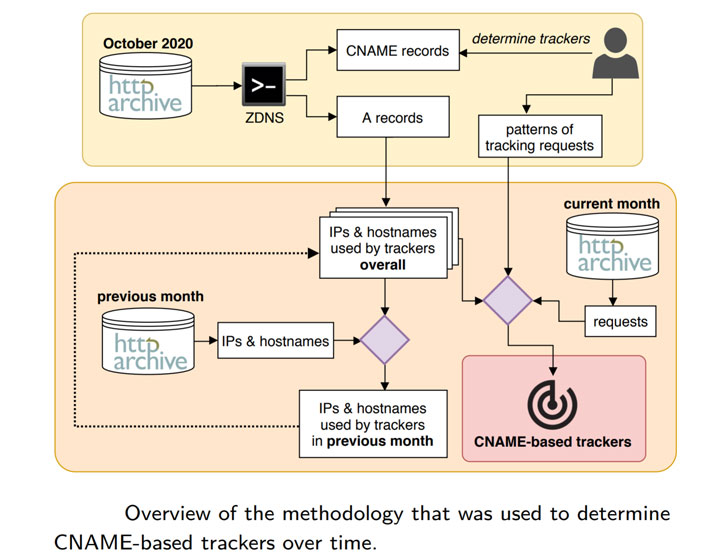

No es sorprendente que este esquema de seguimiento esté ganando terreno rápidamente, creciendo un 21 % en los últimos 22 meses.

Los investigadores, en su estudio, encontraron que esta técnica se utiliza en el 9,98% de los 10.000 sitios web principales, además de descubrir 13 proveedores de dichos «servicios» de seguimiento en 10.474 sitios web.

Además, el estudio cita un «tratamiento específico del navegador web Safari de Apple» en el que la empresa de tecnología publicitaria Criteo cambió específicamente al encubrimiento CNAME para eludir las protecciones de privacidad en el navegador.

Dado que Apple ya ha implementado algunas defensas basadas en la vida útil para el encubrimiento de CNAME, este hallazgo es probable que refleje más los dispositivos que no ejecutan iOS 14 y macOS Big Sur, que son compatibles con la función.

Quizás la revelación más preocupante es que se encontraron filtraciones de datos de cookies en 7377 sitios (95 %) de los 7797 sitios que usaban el seguimiento CNAME, todos los cuales enviaban cookies que contenían información privada, como nombres completos, ubicaciones, direcciones de correo electrónico y incluso cookies de autenticación a rastreadores de otros dominios sin la afirmación explícita del usuario.

«En realidad, es incluso ridículo, porque ¿por qué el usuario daría su consentimiento para que un rastreador de terceros reciba datos totalmente no relacionados, incluidos los de naturaleza confidencial y privada?», pregunta Olejnik.

Con muchos rastreadores CNAME incluidos a través de HTTP en lugar de HTTPS, los investigadores también aumentan la posibilidad de que un adversario malicioso intercepte una solicitud que envía datos analíticos al rastreador en lo que es un ataque de intermediario (MitM).

Además, la mayor superficie de ataque planteada por la inclusión de un rastreador en el mismo sitio podría exponer los datos de los visitantes de un sitio web a la fijación de sesión y ataques de secuencias de comandos entre sitios, advierten.

Los investigadores dijeron que trabajaron con los desarrolladores del rastreador para abordar los problemas antes mencionados.

Mitigación del encubrimiento de CNAME

Si bien Firefox no prohíbe el encubrimiento de CNAME desde el primer momento, los usuarios pueden descargar un complemento como uBlock Origin para bloquear rastreadores propios tan furtivos. Por cierto, ayer la compañía comenzó a implementar Firefox 86 con Total Cookie Protection que evita el seguimiento entre sitios mediante «confin[ing] todas las cookies de cada sitio web en un tarro de cookies separado».

Por otro lado, iOS 14 y macOS Big Sur de Apple vienen con protecciones adicionales que se basan en su función ITP para proteger el encubrimiento CNAME de terceros, aunque no ofrece un medio para desenmascarar el dominio rastreador y bloquearlo desde el principio. .

«ITP ahora detecta solicitudes de encubrimiento de CNAME de terceros y limita la caducidad de cualquier cookie configurada en la respuesta HTTP a siete días», detalló Wilander en un artículo de noviembre de 2020.

Lo mismo ocurre con el navegador Brave, que la semana pasada tuvo que lanzar correcciones de emergencia para un error que surgió como resultado de agregar la función de bloqueo de anuncios basada en CNAME y en el proceso envió consultas para dominios .onion a los solucionadores de DNS de Internet pública en lugar de a través de los nodos Tor. .

Chrome (y, por extensión, otros navegadores basados en Chromium) es la única omisión evidente, ya que no bloquea el encubrimiento de CNAME de forma nativa ni facilita que las extensiones de terceros resuelvan las consultas de DNS al obtener los registros de CNAME antes de que se envíe una solicitud, a diferencia de Firefox. .

«La técnica de seguimiento CNAME emergente […] evade las medidas anti-seguimiento”, dijo Olejnik. “Introduce serios problemas de seguridad y privacidad. Los datos de los usuarios se filtran, de forma persistente y constante, sin el conocimiento o el consentimiento del usuario. Es probable que esto desencadene cláusulas relacionadas con el RGPD y la privacidad electrónica».

«En cierto modo, este es el nuevo mínimo», agregó.