¿Qué podría ser peor que esto, si el software destinado a proteger sus dispositivos deja puertas traseras abiertas para los piratas informáticos o se convierte en malware?

Los investigadores revelaron hoy que una aplicación de seguridad que viene preinstalada en más de 150 millones de dispositivos fabricados por Xiaomi, la compañía de teléfonos inteligentes más grande de China y la cuarta más grande del mundo, sufría múltiples problemas que podrían haber permitido que piratas informáticos remotos comprometieran los teléfonos inteligentes Xiaomi.

Según CheckPoint, los problemas informados residían en una de las aplicaciones preinstaladas llamada, Proveedor de guardiauna aplicación de seguridad desarrollada por Xiaomi que incluye tres programas antivirus diferentes empaquetados en su interior, lo que permite a los usuarios elegir entre Avast, AVL y Tencent.

Dado que Guard Provider ha sido diseñado para ofrecer múltiples programas de terceros dentro de una sola aplicación, utiliza varios kits de desarrollo de software (SDK), lo que según los investigadores no es una gran idea porque los datos de un SDK no se pueden aislar y cualquier problema en uno. de ellos podría comprometer la protección proporcionada por otros.

«Las desventajas ocultas de usar varios SDK dentro de la misma aplicación radican en el hecho de que todos comparten el contexto y los permisos de la aplicación», dice la empresa de seguridad.

«Si bien los errores menores en cada SDK individual a menudo pueden ser un problema independiente, cuando se implementan múltiples SDK dentro de la misma aplicación, es probable que las vulnerabilidades aún más críticas no estén muy lejos».

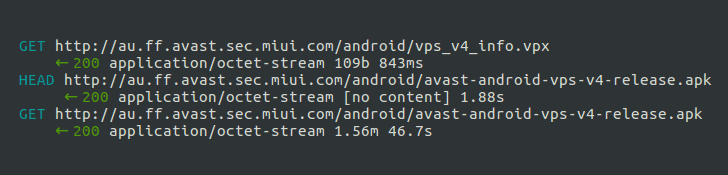

Resulta que antes de recibir el parche más reciente, Guard Provider estaba descargando actualizaciones de firmas antivirus a través de una conexión HTTP no segura, lo que permitía a los atacantes intermediarios sentados en una red WiFi abierta interceptar la conexión de red de su dispositivo e impulsar actualizaciones maliciosas.

«Una vez conectado a la misma red Wi-Fi que la víctima, por ejemplo, en lugares públicos, es decir, en restaurantes, cafeterías o centros comerciales, el atacante podría obtener acceso a las imágenes, videos y otros datos confidenciales del propietario del teléfono. o inyectar malware”, dijo CheckPoint a The Hacker News.

Sin embargo, el escenario de ataque real no es tan sencillo como puede parecer.

Como explicó CheckPoint, los investigadores lograron con éxito la ejecución remota de código en el dispositivo Xiaomi objetivo después de explotar cuatro problemas separados en dos SDK diferentes disponibles en la aplicación.

Básicamente, el ataque aprovechó el uso de una conexión HTTP no segura, una vulnerabilidad de cruce de ruta y la falta de verificación de firma digital al descargar e instalar una actualización de antivirus en el dispositivo.

«Es completamente comprensible que los usuarios confíen en las aplicaciones preinstaladas de los fabricantes de teléfonos inteligentes, especialmente cuando esas aplicaciones afirman proteger el teléfono en sí», dice la firma.

Check Point informó los problemas a la empresa y confirmó que Xiaomi ahora ha solucionado los problemas en la última versión de su aplicación Guard Provider.

Por lo tanto, si posee un teléfono inteligente Xiaomi, debe asegurarse de que su software de seguridad esté actualizado.