Los investigadores de seguridad cibernética han descubierto más de 80 sitios web de comercio electrónico comprometidos con Magecart que enviaban activamente información de tarjetas de crédito de compradores en línea a los servidores controlados por los atacantes.

Con operaciones en los Estados Unidos, Canadá, Europa, América Latina y Asia, muchos de estos sitios web comprometidos son marcas de renombre en la industria del automovilismo y la alta moda, según revelaron hoy investigadores de Aite Group y Arxan Technologies en un informe compartido con The Hacker. Noticias.

En un mundo que se está volviendo cada vez más digital, los ataques de Magecart se han convertido en una amenaza clave de ciberseguridad para los sitios web de comercio electrónico.

Magecart es un término general que se aplica a diferentes grupos de ciberdelincuentes que se especializan en implantar en secreto lectores de tarjetas de crédito en línea en sitios web de comercio electrónico comprometidos con la intención de robar los detalles de las tarjetas de pago de sus clientes.

Estos skimmers de tarjetas de crédito virtuales, también conocidos como ataques de secuestro de formularios, son básicamente código JavaScript que los piratas informáticos insertan en secreto en un sitio web comprometido, a menudo en la página del carrito de compras, diseñado para capturar la información de pago de los clientes en tiempo real y enviarla a un atacante remoto. servidor controlado.

Magecart está mucho en las noticias últimamente por realizar varios atracos de alto perfil contra las principales compañías, incluidas British Airways, Ticketmaster, Newegg y otras.

La campaña recientemente revelada no pertenece a un solo grupo de piratas informáticos de Magecart; en cambio, los investigadores usaron un motor de búsqueda de código fuente para buscar JavaScript ofuscado en Internet con patrones maliciosos que se vieron previamente en los skimmers de tarjetas de crédito virtuales de Magecart.

Según los investigadores, la técnica les permitió descubrir rápidamente más de 80 sitios web de comercio electrónico comprometidos por grupos de Magecart, la mayoría de los cuales se encontraron ejecutando versiones obsoletas de Magento CMS que es vulnerable a una carga no autenticada y vulnerabilidades de ejecución remota de código.

«La ausencia de protección en la aplicación, como la ofuscación del código y la detección de manipulaciones, hace que las aplicaciones web sean vulnerables a un tipo de ataque cibernético llamado formjacking», dijeron los investigadores.

«Muchos de los sitios comprometidos ejecutan la versión 1.5, 1.7 o 1.9. La carga arbitraria de archivos, la ejecución remota de código y las vulnerabilidades de falsificación de solicitudes entre sitios afectan a la versión 2.1.6 de Magento y anteriores. Si bien no se puede afirmar con autoridad que esto es lo que condujo a la violación de estos sitios, estas son versiones vulnerables de Magento que permiten a los adversarios inyectar el código de formjacking en el sitio».

Aunque los investigadores no nombraron a las empresas comprometidas en su informe, trabajaron con las fuerzas del orden público federales para notificar a todas las organizaciones afectadas, así como a los servidores externos, antes de publicar su informe.

«Debido a que este es un proyecto activo y en curso, hemos decidido no nombrar los sitios de las víctimas», dijeron los investigadores a The Hacker News.

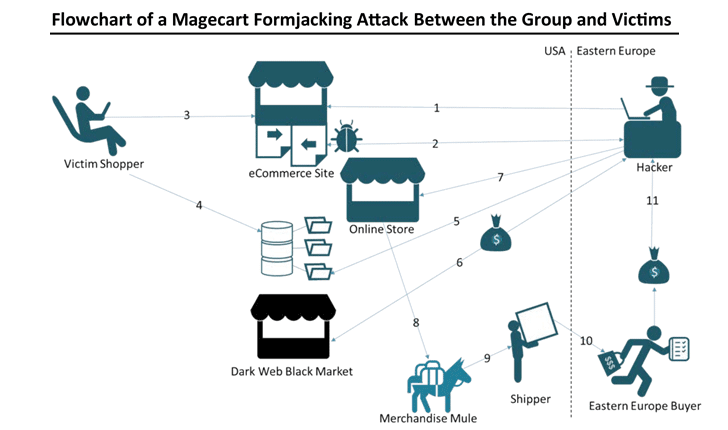

Además, los investigadores también analizaron las actividades de monetización de Magecart y descubrieron que además de vender los datos de la tarjeta de pago robada en los foros de la dark web, los atacantes también compran mercancías en sitios de compras en línea legítimos y las envían a mulas de mercancías preseleccionadas en un intento de lavar las transacciones fraudulentas.

«Para reclutar mulas de mercancías, el atacante publica trabajos que ofrecen a las personas la posibilidad de trabajar desde casa y ganar grandes sumas de dinero para recibir y reenviar mercancías compradas con los números de tarjetas de crédito robadas», dicen los investigadores.

Luego, las mulas trabajan con transportistas locales que reciben un pago bajo la mesa para enviar mercancías a los destinos de Europa del Este, donde se venden a compradores locales, lo que eventualmente beneficia a los atacantes como una segunda línea de ingresos.

Los investigadores recomiendan que los sitios web de comercio electrónico, como máxima prioridad, actualicen o parcheen el software de su plataforma a la última versión que los proteja de las vulnerabilidades conocidas.

Además de esto, los sitios web de comercio electrónico también deben implementar la ofuscación de código y la criptografía de caja blanca para hacer que los formularios web sean ilegibles para el adversario, así como soluciones para detectar la modificación no autorizada de los archivos del sitio web.

También se recomienda a los compradores en línea que revisen regularmente los detalles de su tarjeta de pago y los extractos bancarios para detectar cualquier actividad desconocida. No importa cuán pequeña sea la transacción no autorizada que observe, siempre debe informarla a sus instituciones financieras de inmediato.