A medida que las personas trabajan cada vez más desde el hogar y las plataformas de comunicación en línea como Zoom aumentan en popularidad a raíz del brote de coronavirus, los ciberdelincuentes aprovechan el aumento en el uso registrando nuevos dominios «Zoom» falsos y archivos ejecutables «Zoom» maliciosos en un intento. engañar a las personas para que descarguen malware en sus dispositivos.

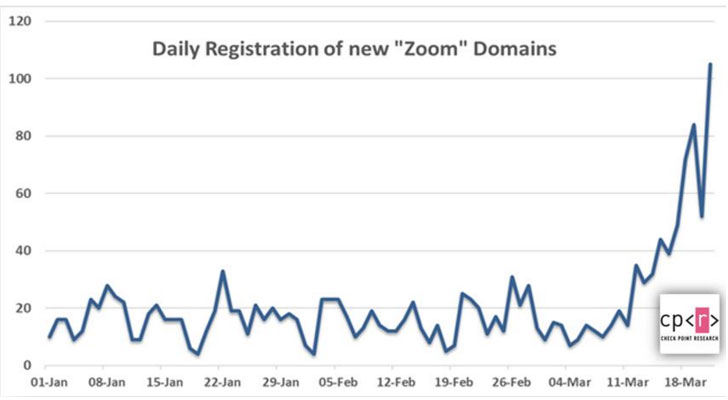

Según un informe publicado por Check Point y compartido con The Hacker News, se han registrado más de 1700 nuevos dominios «Zoom» desde el inicio de la pandemia, con el 25 por ciento de los dominios registrados solo en los últimos siete días.

«Vemos un fuerte aumento en la cantidad de dominios ‘Zoom’ registrados, especialmente en la última semana», dijo Omer Dembinsky, Gerente de Investigación Cibernética en Check Point.

«El aumento reciente y asombroso significa que los piratas informáticos se han dado cuenta del cambio de paradigma del trabajo desde el hogar que ha forzado COVID-19, y lo ven como una oportunidad para engañar, atraer y explotar. Cada vez que obtiene un enlace de Zoom o documento enviado por mensaje o reenviado, echaría un vistazo adicional para asegurarme de que no es una trampa».

Con más de 74 000 clientes y 13 millones de usuarios activos mensuales, Zoom es una de las plataformas de comunicación empresarial basadas en la nube más populares que ofrece conferencias de chat, video y audio, y opciones para organizar seminarios web y reuniones virtuales en línea.

La popularidad de Zoom se ha disparado significativamente en las últimas semanas, ya que millones de estudiantes, empresarios e incluso empleados gubernamentales de todo el mundo se ven obligados a trabajar y socializar desde casa durante la pandemia de coronavirus.

El informe se produce después de un aumento significativo en la cantidad de dominios maliciosos relacionados con el coronavirus, con malos actores que encuentran nuevas formas de beneficiarse de la preocupación por la salud mundial para organizar una variedad de ataques de malware, campañas de phishing y crear sitios de estafa y aplicaciones de seguimiento maliciosas.

Además, los investigadores dijeron que detectaron archivos maliciosos con el nombre «zoom-us-zoom _ ##########. Exe», que, cuando se ejecutaban, instalaban programas potencialmente no deseados (PUP) como InstallCore, un aplicación de paquete de software dudosa que se sabe que instala otros tipos de malware.

Pero Zoom no es la única aplicación que está en el punto de mira de los ciberdelincuentes. Con las escuelas recurriendo a plataformas de aprendizaje en línea para mantener ocupados a los estudiantes, los investigadores de Check Point dijeron que también descubrieron sitios de phishing que se hacen pasar por el sitio web legítimo de Google Classroom (por ejemplo, googloclassroom .com y googieclassroom .com) para engañar a los usuarios involuntarios para que descarguen malware.

Zoom soluciona un problema de privacidad en su aplicación para iOS

Zoom, por su parte, también ha tenido su parte de problemas de privacidad y seguridad. El año pasado, la aplicación de videoconferencia solucionó una vulnerabilidad que podía permitir que los sitios web secuestraran la cámara web de los usuarios y los unieran «por la fuerza» a una llamada de Zoom sin su permiso.

Luego, a principios de enero, la compañía eliminó otro error que podría haber permitido a los atacantes adivinar una ID de reunión y unirse a una reunión desprotegida, exponiendo potencialmente audio, video y documentos privados compartidos durante la sesión. Luego de la divulgación, Zoom introdujo contraseñas predeterminadas para cada reunión que los participantes deben ingresar al unirse ingresando manualmente la ID de la reunión.

Y finalmente, durante el fin de semana, Zoom actualizó su aplicación para iOS después de que lo sorprendieran enviando información del dispositivo y un identificador de anunciante único a Facebook usando el kit de desarrollo de software (SDK) de la red social y surgieron preocupaciones sobre su falta de divulgación de los datos compartidos en su política de privacidad.

Destacando algunos de los riesgos de privacidad asociados con el uso de los productos de Zoom, la Electronic Frontier Foundation (EFF) dijo que los anfitriones de las llamadas de Zoom pueden ver si los participantes tienen la ventana de video de Zoom activa o no para rastrear si están prestando atención. Los administradores también pueden ver la dirección IP, los datos de ubicación y la información del dispositivo de cada participante.

Para protegerse de tales amenazas, es esencial que las aplicaciones se mantengan actualizadas y esté atento a los correos electrónicos de remitentes desconocidos y dominios similares que contienen errores ortográficos.

Además de esto, tampoco abra archivos adjuntos desconocidos ni haga clic en enlaces promocionales en los correos electrónicos, la cura para Corona no llegará por correo electrónico y también asegúrese de que está ordenando productos solo de fuentes auténticas.