Se descubrió que Microsoft Windows 10 y las próximas versiones de Windows 11 son vulnerables a una nueva vulnerabilidad de escalada de privilegios locales que permite a los usuarios de bajo nivel acceder a los archivos del sistema de Windows, lo que les permite desenmascarar la contraseña de instalación del sistema operativo e incluso descifrar las claves privadas. .

La vulnerabilidad recibió el sobrenombre de «SeriousSAM».

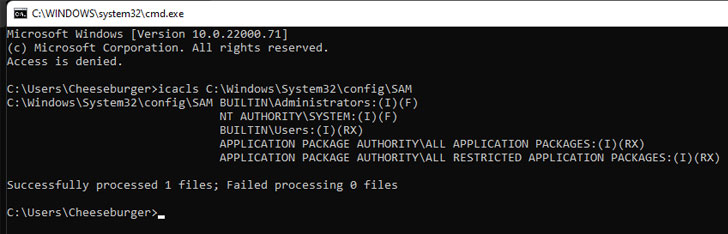

«A partir de la compilación 1809 de Windows 10, los usuarios no administrativos tienen acceso a los archivos de subárbol SAM, SYSTEM y SECURITY», dijo el Centro de Coordinación CERT (CERT/CC) en una nota de vulnerabilidad publicada el lunes. «Esto puede permitir la escalada de la autoridad local (LPE)».

Los archivos de configuración del sistema operativo en cuestión son los siguientes:

- c:WindowsSystem32configsam

- c:WindowsSystem32configsistema

- c:WindowsSystem32configseguridad

Microsoft, que supervisa la vulnerabilidad bajo CVE-2021-36934, ha reconocido el problema, pero aún no ha publicado una solución ni ha proporcionado un cronograma de cuándo estará disponible la solución.

«Existe una mayor vulnerabilidad de permisos debido a las listas de control de acceso (ACL) demasiado tolerantes en varios archivos del sistema, incluida la base de datos del Administrador de cuentas de seguridad (SAM)», señalaron los proveedores de Windows. «Un atacante que explotara con éxito esta vulnerabilidad podría ejecutar código arbitrario con privilegios de SISTEMA. Un atacante podría luego instalar programas, ver, cambiar o eliminar datos, o crear nuevas cuentas con todos los derechos de usuario».

Sin embargo, la explotación exitosa del error requiere que el atacante ya tenga soporte y la capacidad de ejecutar código en el sistema de la víctima. Mientras tanto, CERT/CC recomienda que los usuarios restrinjan el acceso a los archivos sam, del sistema y de seguridad y eliminen las instantáneas de VSS de la unidad del sistema.

El último lanzamiento también marca el tercer error no corregido públicamente en Windows desde que se lanzó Patch Tuesday el 13 de julio. Además de CVE-2021-36934, se identificaron otras dos vulnerabilidades que afectan al componente Print Spooler, lo que llevó a Microsoft a instar a todos los usuarios a detener y desactivar el servicio para proteger los sistemas contra abusos.

La distribución de Linux sufre el error de escalada de privilegios «Sequoia».

No se trata solo de Windows. Se ha lanzado una falla de seguridad que afecta a todas las versiones del kernel de Linux desde 2014, que puede ser aprovechada por usuarios maliciosos y malware ya implementado en el sistema para obtener privilegios de root.

A este problema, que los investigadores de Qualys llamaron «Sequoia», se le asignó CVE-2021-33909 y afecta las instalaciones predeterminadas de Ubuntu 20.04, Ubuntu 20.10, Ubuntu 21.04, Debian 11 y Fedora 34 Workstation. Las versiones 6, 7 y 8 de Red Hat Enterprise Linux también se ven afectadas por esta vulnerabilidad.

Específicamente, la vulnerabilidad de conversión size_t-to-int en la interfaz «seq_file» del kernel de Linux permite que un atacante local sin privilegios cree, monte y elimine una estructura de directorio profunda con una longitud de ruta total de más de 1 GB, lo que resulta en una escalada. de permisos en un host vulnerable.

Por separado, Qualys también reveló una vulnerabilidad de denegación de servicio por agotamiento de systemd (CVE-2021-33910) que podría ser aprovechada por atacantes sin privilegios para bloquear un paquete de software y desencadenar un pánico nuclear.