Se ha identificado un conjunto de nuevas vulnerabilidades de seguridad en pilas comerciales de Bluetooth que podrían permitir que un enemigo ejecute código arbitrario y, lo que es peor, bloquee un dispositivo mediante ataques de denegación de servicio (DoS).

Denominados colectivamente «BrakTooth» (en referencia a la palabra noruega «Brak», que se traduce como «choque»), 16 vulnerabilidades de seguridad cubren 13 conjuntos de chips Bluetooth de 11 proveedores como Intel, Qualcomm, Zhuhai Jieli Technology y Texas Instruments. Se estima que hay 1400 o más productos comerciales, incluidas computadoras portátiles, teléfonos inteligentes, controladores lógicos programables y dispositivos IoT.

Las deficiencias fueron reveladas por investigadores del grupo de investigación ASSET (Automated Systems SEcuriTy) de la Universidad de Tecnología y Diseño de Singapur (SUTD).

«Todas las vulnerabilidades […] se puede ejecutar sin ningún tipo de emparejamiento o verificación previa”, señalaron los investigadores. «El impacto de nuestras vulnerabilidades descubiertas se clasifica en (I) caídas y (II) interbloqueos. Las fallas generalmente desencadenan una declaración fatal, errores de segmentación debido a un desbordamiento de búfer o un montón en el firmware SoC. Por otro lado, el bloqueo lleva al dispositivo de destino a un estado en el que no es posible más comunicación BT».

El más grave de los 16 errores es CVE-2021-28139, que afecta al SoC ESP32 que se utiliza en muchos dispositivos basados en Bluetooth, desde la electrónica de consumo hasta los dispositivos industriales. La falla, causada por la falta de control fuera de los límites en la biblioteca, permite que un atacante inserte código arbitrario en dispositivos vulnerables, incluido el borrado de datos de NVRAM.

Las vulnerabilidades adicionales podrían conducir a la desactivación completa de Bluetooth mediante la ejecución de código arbitrario o causar la denegación de servicio en computadoras portátiles y teléfonos inteligentes que utilizan el SoC Intel AX200. «Esta vulnerabilidad permite que un atacante desconecte por la fuerza los dispositivos BT esclavos actualmente conectados al AX200 en computadoras portátiles con Windows o Linux», dijeron los investigadores. «Del mismo modo, los teléfonos Android como el Pocophone F1 y el Oppo Reno 5G están experimentando la interrupción de BT».

Además, una tercera colección de deficiencias encontradas en los parlantes, auriculares y módulos de audio Bluetooth podría explotarse para congelar e incluso apagar los dispositivos por completo, lo que requiere que los usuarios los vuelvan a encender manualmente. De manera preocupante, todos los ataques BrakTooth anteriores podrían haberse llevado a cabo utilizando un rastreador de paquetes Bluetooth de fácil acceso que cuesta menos de $ 15.

Si bien Espressif, Infineon (Cypress) y Bluetrum Technology han lanzado parches de firmware para abordar las vulnerabilidades identificadas, se informa que Intel, Qualcomm y Zhuhai Jieli Technology están investigando errores o están preparando actualizaciones de seguridad. Sin embargo, Texas Instruments no tiene la intención de liberar una reparación a menos que «lo soliciten los clientes».

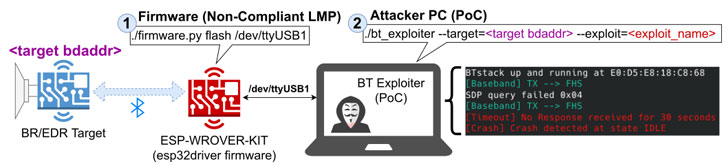

ASSET también ha puesto a disposición una herramienta de prueba de concepto (PoC) que pueden usar los proveedores que producen SoC, módulos y productos Bluetooth para replicar vulnerabilidades y verificar contra ataques BrakTooth.