Al menos 1.220 sitios de phishing de Man-in-the-Middle (MitM) se han dirigido a servicios en línea populares como Instagram, Google, PayPal, Apple, Twitter y LinkedIn para secuestrar las credenciales de los usuarios y realizar un seguimiento. – Para ataques.

Los hallazgos provienen de un nuevo estudio realizado por un grupo de investigadores de la Universidad de Stony Brook y Palo Alto Networks que demostraron una nueva técnica de huellas dactilares que permite identificar conjuntos de phishing MitM en la naturaleza al explotar sus propiedades intrínsecas a nivel de red. automatice eficazmente la detección y el análisis de sitios de phishing.

Esta herramienta, llamada «PHOCA», por la palabra latina que significa «sellos», no solo facilita el descubrimiento de conjuntos de herramientas de phishing MitM nunca antes vistas, sino que también se puede usar para detectar y aislar solicitudes maliciosas provenientes de dichos servidores.

Los kits de herramientas de phishing están diseñados para automatizar y agilizar el trabajo que necesita un atacante para realizar campañas para robar credenciales. Estos son archivos ZIP empaquetados que vienen con plantillas de phishing de correo electrónico listas para usar y copias estáticas de sitios web legítimos, lo que permite a los actores de amenazas hacerse pasar por entidades objetivo en un esfuerzo por persuadir a las víctimas desprevenidas para que divulguen información privada.

Pero la creciente introducción de la autenticación de dos factores (2FA) por parte de los servicios en línea en los últimos años ha significado que estos conjuntos de herramientas tradicionales de phishing ya no pueden ser una forma efectiva de acceder a cuentas adicionales protegidas por seguridad. Únase a las herramientas de phishing de MitM, que van un paso más allá al evitar por completo la necesidad de mantener sitios web «realistas».

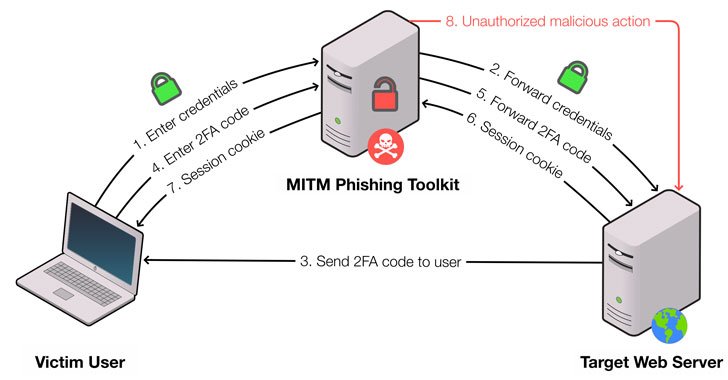

El conjunto de herramientas de phishing MitM permite a los estafadores sentarse entre la víctima y el servicio en línea. En lugar de crear un sitio web falso que se distribuye a través de correos electrónicos no deseados, los atacantes implementan un sitio web falsificado que refleja el contenido en vivo del sitio web de destino y actúa como un intermediario en tiempo real para reenviar solicitudes y respuestas entre las dos partes, lo que permite la extracción de datos de inicio de sesión y cookies de sesión de cuentas verificadas por 2FA.

«Actúan como servidores proxy inversos, mediando en la comunicación entre las víctimas y los servidores web de destino, mientras recopilan información confidencial de los datos de la red durante la transmisión», dijeron Brian Kondracki, Babak Amin Azad, Oleksii Starov y Nick Nikiforakis de la Universidad de Stony Brook. papel adjunto.

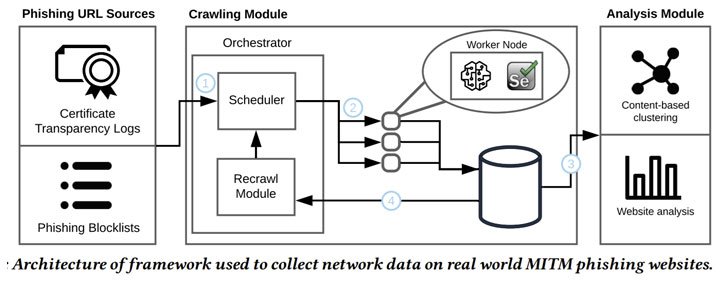

El método propuesto por los investigadores incluye un clasificador de aprendizaje automático que utiliza funciones a nivel de red, como huellas dactilares TLS y discrepancias de tiempo de red, para clasificar sitios de phishing alojados por herramientas de phishing MitM en servidores proxy inversos. También incluye un marco de recopilación de datos que monitorea y busca URL sospechosas en bases de datos de phishing de código abierto como OpenPhish y PhishTank, entre otras.

La idea básica es medir los retrasos de la ruta de retorno (RTT) que ocurren cuando se coloca un kit de phishing MitM, lo que a su vez aumenta el tiempo desde que el navegador de la víctima envía una solicitud hasta que recibe una respuesta del destino. servidor porque el proxy inverso media en las sesiones de comunicación.

«Debido a que es necesario mantener dos sesiones HTTPS diferentes para mediar en la comunicación entre la víctima y el servidor web de destino, la proporción de diferentes paquetes RTT, como la solicitud TCP SYN / ACK y la solicitud HTTP GET, será mucho mayor al comunicarse. con un servidor proxy inverso que directamente con el servidor web original», explicaron los investigadores. «Esta proporción aumenta aún más cuando el servidor proxy inverso intercepta solicitudes TLS, lo cual es cierto para los kits de herramientas de phishing de MitM».

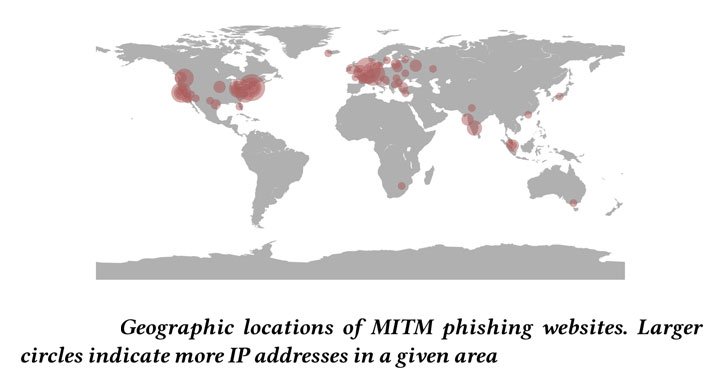

En una evaluación experimental que duró 365 días entre el 25 de marzo de 2020 y el 25 de marzo de 2021, el estudio encontró un total de 1220 sitios que ejecutan suites de phishing MitM, que se distribuyeron en los EE. UU. y Europa y dependían de los servicios de alojamiento de Amazon. , DigitalOcean, Microsoft y Google. Las marcas en las que estos kits se han centrado más incluyen Instagram, Google, Facebook, Microsoft Outlook, PayPal, Apple, Twitter, Coinbase, Yahoo y LinkedIn.

«PHOCA se puede integrar directamente en la infraestructura web actual, como los servicios bloqueados por phishing, para ampliar su cobertura en las herramientas de phishing de MitM, así como en los sitios populares para detectar solicitudes maliciosas de las herramientas de phishing de MitM», dijeron los investigadores, y agregaron que la identificación única Las herramientas de phishing de MitM pueden «mejorar la capacidad de los proveedores de servicios web para identificar solicitudes de inicio de sesión maliciosas y marcarlas antes de que se complete la autenticación».