Microsoft dijo que no arreglaría ni pospondría los parches para una fecha posterior para tres de las cuatro fallas de seguridad descubiertas en su plataforma de comunicaciones comerciales Teams a principios de marzo de este año.

El lanzamiento proviene de Positive Security for cybersecurity, con sede en Berlín, que descubrió que la implementación de la función de vista previa del enlace era vulnerable a una serie de problemas que podrían «permitir el acceso a los servicios internos de Microsoft, falsificar la vista previa del enlace y escapar de los usuarios de Android». su dirección IP y DoS de sus aplicaciones / canales de equipos «.

De las cuatro vulnerabilidades, según los informes, Microsoft abordó solo una, lo que da como resultado una fuga de dirección IP de un dispositivo Android, y el gigante técnico señaló que se considerará corregir el error de denegación de servicio (DoS) en una versión futura del producto. . Estos problemas fueron notificados responsablemente a la empresa el 10 de marzo de 2021.

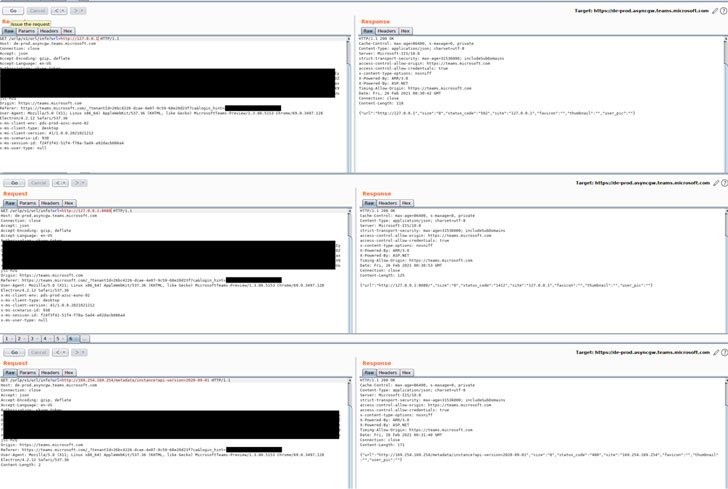

El principal defecto es la vulnerabilidad de los falsificadores de solicitudes del lado del servidor (SSRF) en el punto final «/ urlp / v1 / url / info», que puede explotarse para recopilar información de la red local de Microsoft. También se ha identificado un error de suplantación de identidad en el que el destino de un enlace de vista previa se puede cambiar para que apunte a cualquier URL maliciosa, dejando intactos el enlace principal, la imagen de vista previa y la descripción, lo que permite a los atacantes ocultar enlaces maliciosos y organizar ataques de phishing mejorados.

Una vulnerabilidad DoS que afecta a la versión de Android de Teams podría hacer que una aplicación se bloquee simplemente enviando un mensaje con una vista previa de enlace especialmente diseñada que contiene un destino no válido en lugar de una URL legítima. El último de los problemas se refiere a la filtración de la dirección IP, que también afecta a la aplicación de Android. Al capturar mensajes que muestran una vista previa de un enlace que apunta una URL en miniatura a un dominio que no es de Microsoft, Positive Security ha indicado que es posible acceder a la dirección IP del usuario y a los datos del agente del usuario.

«Si bien las vulnerabilidades descubiertas tienen un impacto limitado, es sorprendente tanto que vectores de ataque tan simples aparentemente no se hayan probado todavía como que Microsoft no tenga la voluntad o los recursos para proteger a sus usuarios de ellos», dijo el cofundador de Positive Security, Fabian. Bräunlein dijo.