Los investigadores han descubierto un medio potencial para perfilar y rastrear a los usuarios en línea utilizando un enfoque novedoso que combina identificadores de dispositivos con su información biométrica.

Los detalles provienen de una investigación recientemente publicada titulada «Nowhere to Hide: Cross-modal Identity Leakage between Biometrics and Devices» por un grupo de académicos de la Universidad de Liverpool, la Universidad de Nueva York, la Universidad China de Hong Kong y la Universidad de Buffalo. SUNY.

«Los estudios previos sobre el robo de identidad solo consideran el objetivo del ataque para un solo tipo de identidad, ya sea para identificaciones de dispositivos o datos biométricos», dijo Chris Xiaoxuan Lu, profesor asistente de la Universidad de Liverpool, a The Hacker News en una entrevista por correo electrónico. «Sin embargo, la parte que falta es explorar la viabilidad de comprometer los dos tipos de identidades de manera simultánea y profunda para comprender su correlación en entornos de IoT multimodal».

Los investigadores presentaron los hallazgos en la Conferencia Web 2020 celebrada en Taipei la semana pasada. Se puede acceder al prototipo y al código asociado aquí.

Un ataque de fuga de datos compuesto

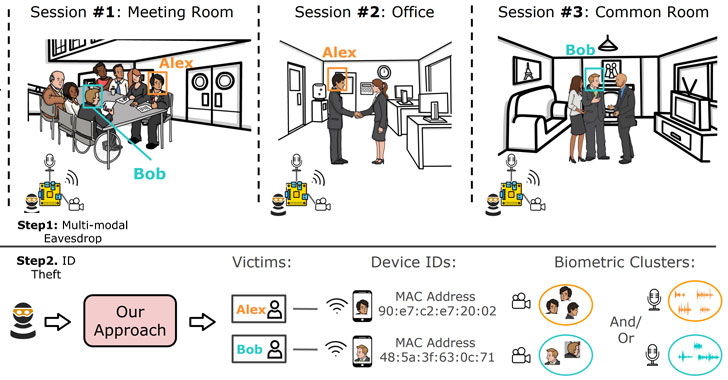

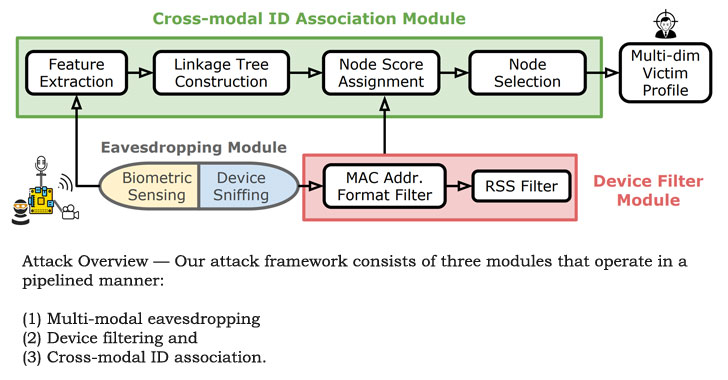

El mecanismo de fuga de identidad se basa en la idea de espionaje subrepticio de personas en espacios ciberfísicos durante largos períodos de tiempo.

En pocas palabras, la idea es que un mal actor pueda explotar la singularidad de la información biométrica de las personas (rostros, voces, etc.) y las direcciones MAC Wi-Fi de los teléfonos inteligentes y dispositivos IoT para identificar automáticamente a las personas mediante el establecimiento de una correlación espacio-temporal. entre los dos conjuntos de observaciones.

«El atacante puede ser personal interno como compañeros de trabajo que comparten la misma oficina con las víctimas o extraños que usan sus computadoras portátiles para escuchar a escondidas a víctimas aleatorias en una cafetería», dijo Xiaoxuan Lu. «Entonces, lanzar un ataque de este tipo no es difícil, considerando que los dispositivos IoT multimodales son muy pequeños y se pueden disfrazar bien, como una cámara espía con función de detección de Wi-Fi. En general, hay poco esfuerzo de configuración por parte del usuario». atacante».

Para montar el ataque, los investigadores ensamblaron un prototipo de espionaje basado en una Raspberry Pi que constaba de una grabadora de audio, una cámara de 8MP y un rastreador de Wi-Fi que puede capturar los identificadores del dispositivo.

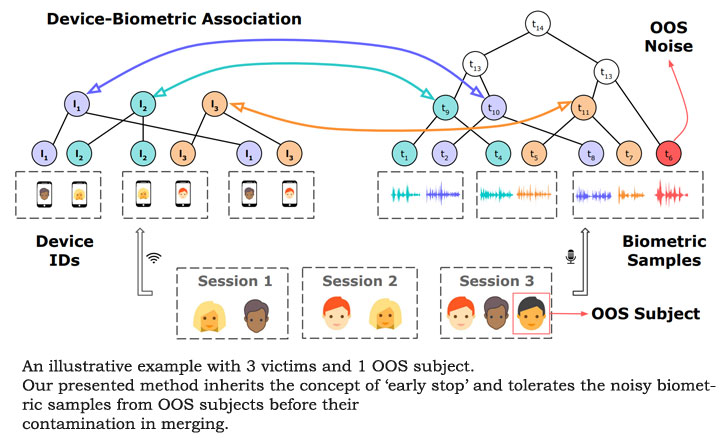

Los datos recopilados de esta manera no solo determinaron que existe una similitud de asistencia a la sesión entre la biometría física de uno y su dispositivo personal, sino que también son lo suficientemente únicos como para aislar a un individuo específico entre varias personas ubicadas en el mismo espacio.

Sin embargo, la precisión del ataque puede disminuir en el caso de que una víctima esté escondida en una multitud y comparta el mismo patrón de asistencia a la sesión o uno muy similar con otro sujeto en el mismo espacio, algo que es difícil de suceder y poco práctico, según los investigadores. .

Posibles técnicas de mitigación

Pero con miles de millones de dispositivos IoT conectados a Internet, los investigadores dicen que el efecto combinado de tal fuga de datos es una amenaza real, con el adversario capaz de eliminar el anonimato de más del 70% de los identificadores de dispositivos.

Ofuscar las comunicaciones inalámbricas y buscar micrófonos o cámaras ocultos podría ayudar a mitigar el ataque multimodal, aunque advierten que todavía no existe una buena contramedida.

«Evite conectar Wi-Fi a redes inalámbricas públicas, ya que deja expuesta su dirección MAC de Wi-Fi subyacente», dijo Xiaoxuan Lu.

«No permita que los dispositivos IoT multimodales (como el timbre inteligente o los asistentes de voz) lo controlen las 24 horas del día, los 7 días de la semana, porque envían datos a terceros sin transparencia para usted, y pueden piratearse fácilmente y pueden comprometer su ID en múltiples dimensiones».