Los portales de pago clearnet y dark web operados por el ransomware Conti colapsaron en un intento de trasladarse a la nueva infraestructura luego de que se publicaran detalles del funcionamiento interno de la pandilla y sus miembros.

De acuerdo a MalwareHunterEquipo«Si bien los dominios clearweb y Tor de la fuga de ransomware Conti están en línea y en funcionamiento, sus dominios clearweb y Tor para el sitio de pago (que obviamente es más importante que la fuga) están caídos».

No está claro qué llevó al cierre, pero el desarrollo llega en un momento en que la ciberseguridad suiza PRODAFT ha ofrecido una mirada sin precedentes al modelo de ransomware como servicio (RaaS), en el que los desarrolladores venden o arriendan su tecnología de ransomware a sucursales contratadas de darknet. foros que luego llevan a cabo ataques en su nombre mientras representan aproximadamente el 70% de cada pago de rescate exprimido de las víctimas.

¿Resultado? Hasta el momento, se han identificado tres miembros del equipo de Conti, cada uno de los cuales actúa como administrador («Tokyo») y asistente («it_work_support @xmpp[.]jp») y un reclutador («IT_Work») para atraer nuevos afiliados a su red.

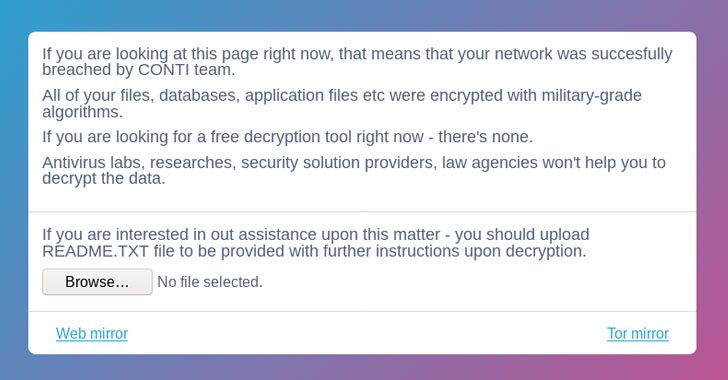

Si bien los ataques de ransomware funcionan para cifrar la información confidencial de las víctimas y hacerla inaccesible, las amenazas han recurrido cada vez más a una estrategia doble de doble chantaje para exigir un rescate por descifrar datos y amenazar con divulgar públicamente la información robada si el pago no se recibe antes de una fecha límite.

«Los clientes de Conti, actores de amenazas asociados, se están aprovechando [a digital] un panel de administración para crear nuevas muestras de ransomware, administrar a sus víctimas y recopilar datos sobre sus ataques «, dijeron los investigadores, describiendo en detalle la cadena de ataque del sindicato utilizando PrintNightmare (CVE-2021-1675, CVE-2021-34527 y CVE-2021 -36958) y FortiGate (CVE-2018-13374 y CVE-2018-13379) para comprometer sistemas no reparados.

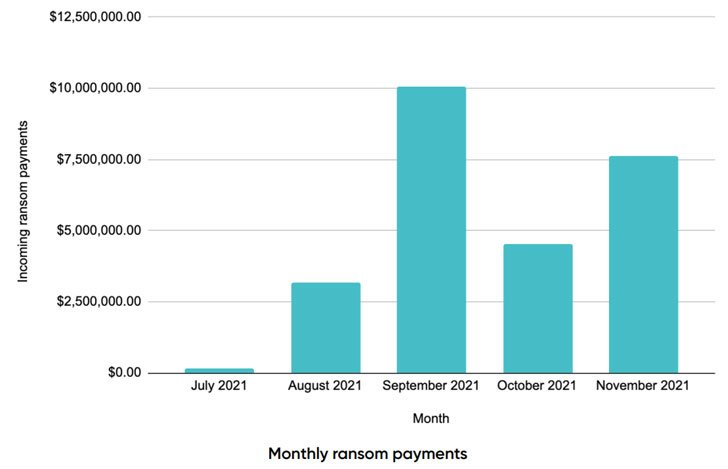

Conti, que apareció en el campo del ciberdelito en octubre de 2019, se considera obra de un grupo de amenazas ruso llamado Wizard Spider, que también es el operador del infame malware bancario TrickBot. Desde entonces, al menos 567 empresas diferentes han publicado sus datos comerciales clave en la página de víctimas de la vergüenza, y el cártel del ransomware ha recibido pagos por más de 500 bitcoins (25,5 millones de dólares) desde julio de 2021.

Además, el análisis de las muestras de ransomware y las direcciones de billetera de bitcoin utilizadas para recibir pagos reveló una conexión entre Conti y Ryuk, con ambas familias confiando en gran medida en TrickBot, Emotet y BazarLoader para entregar archivos de datos de cifrado de archivos a las redes de las víctimas. a través de phishing de correo electrónico y otros esquemas de ingeniería social.

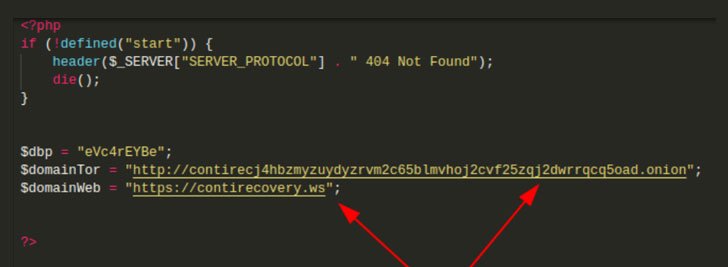

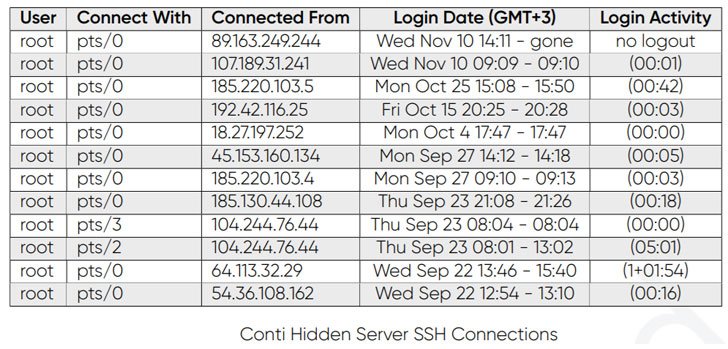

PRODAFT dijo que también pudo acceder al servicio de recuperación de grupo y al panel de administración, alojado como un servicio Tor oculto en el dominio Onion, revelando detalles extensos sobre el sitio clearnet llamado «contirecovery».[.]curiosamente, que contiene instrucciones para comprar claves de descifrado de afiliados Curiosamente, una investigación sobre el proceso de negociación del ransomware Conti publicado por Team Cymru el mes pasado apuntó a una URL web abierta similar llamada «contirecovery[.]información.»

«Para abordar el complejo problema de interrumpir las organizaciones ciberdelincuentes, las fuerzas públicas y privadas deben trabajar juntas para comprender mejor y mitigar el impacto legal y comercial más amplio de la amenaza», dijeron los investigadores.

Actualizaciones: Pago del ransomware Conti portales están en funcionamiento nuevamente, más de 24 horas después de que se eliminaron por primera vez en respuesta a un mensaje que identificaba la dirección IP real de uno de sus servidores de recuperación (pago): 217.12.204[.]135 – reforzando así efectivamente sus medidas de seguridad.

«Parece que los europeos también han decidido abandonar sus caminos e ir por completo y simplemente tratar de romper nuestros sistemas», dijo la pandilla en un comunicado en su blog, confirmando efectivamente los hallazgos de PRODAFT, pero describiendo los detalles como «simple información errónea». y que «los 25 kk declarados, que ‘ganamos desde julio’, son directamente BS, lo mínimo que ganamos alrededor de 300 kk».