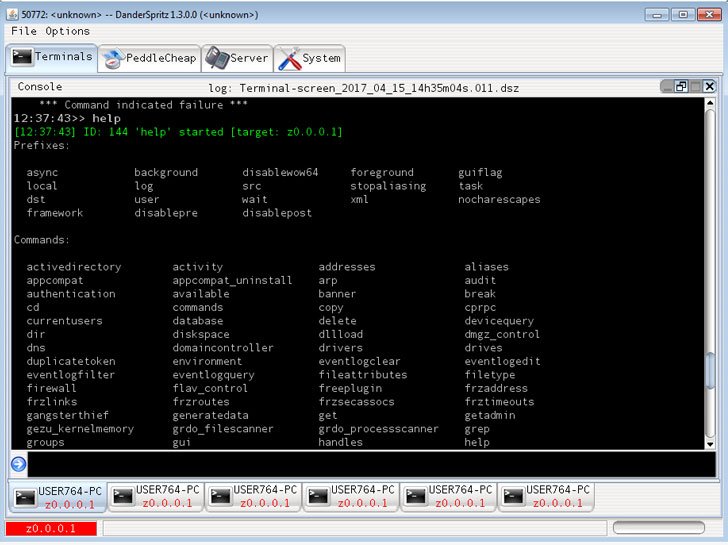

Los investigadores de ciberseguridad han ofrecido una visión detallada de un sistema llamado DoubleFeature, que se centra en registrar las diversas etapas de abuso que resultan de la implementación de DanderSpritz, un marco de malware completo utilizado por Equation Group.

DanderSpritz salió el 14 de abril de 2017, cuando un grupo de piratas informáticos conocido como Shadow Brokers escapó, entre otras cosas, de una herramienta de explotación bajo una trampa llamada «Lost in Translation». Las filtraciones también incluyeron EternalBlue, un ciberataque desarrollado por la Agencia de Seguridad Nacional de EE. UU. (NSA) que permitió a los agentes de amenazas atacar el ransomware NotPetya en computadoras con Windows sin reparar.

Esta herramienta es un marco modular, secreto y completamente funcional que se basa en docenas de complementos para actividades posteriores al abuso en hosts de Windows y Linux. DoubleFeature es uno de ellos que actúa como una «herramienta de diagnóstico para las máquinas de sacrificio que llevan DanderSpritz», dijeron los investigadores de Check Point en un nuevo informe publicado el lunes.

«DoubleFeature podría usarse como una especie de Rosetta Stone para comprender mejor los módulos DanderSpritz y los sistemas que comprometen», agregó la firma israelí de ciberseguridad. «Es el sueño de un equipo de respuesta a incidentes».

DoubleFeature es un panel de control basado en Python que está diseñado para almacenar un registro de los tipos de herramientas que podrían implementarse en una computadora de destino y también sirve como una herramienta de informes para filtrar la información filtrada de una computadora infectada a un servidor controlado por un atacante. La salida se interpreta mediante un archivo ejecutable especializado llamado «DoubleFeatureReader.exe».

Algunos de los complementos monitoreados por DoubleFeature incluyen herramientas de acceso remoto llamadas UnitedRake (también conocido como EquationDrug) y PeddleCheap, una puerta trasera secreta para el filtrado de datos llamada StraitBizarre, una plataforma espía llamada KillSuit (también conocido como GrayFish), un conjunto de herramientas de persistencia llamado DiveBar, un Controlador de red oculto, un enfoque llamado FlewAvenue y un implante validador llamado MistyVeal, que verifica que el sistema comprometido es de hecho una máquina víctima auténtica y no un entorno de investigación.

«A veces, el mundo de las herramientas APT de alta calidad y el mundo del malware común pueden parecer dos universos paralelos», dijeron los investigadores. «Los actores estatales nacionales tienden a [maintain] una base de código secreta y gigantesca, que tiene una amplia gama de características que se han cultivado durante décadas debido a necesidades prácticas. Resulta que nosotros, también, todavía estamos masticando lentamente la filtración de información de 4 años que nos reveló DanderSpritz y adquiriendo nuevos conocimientos «.