NVIDIA, un especialista en chips gráficos, ha lanzado actualizaciones de software que abordan un total de 26 vulnerabilidades que afectan a su serie Jetson System-on-Module (SOM) que podrían ser explotadas por adversarios para aumentar los privilegios e incluso provocar la denegación de servicio y la divulgación.

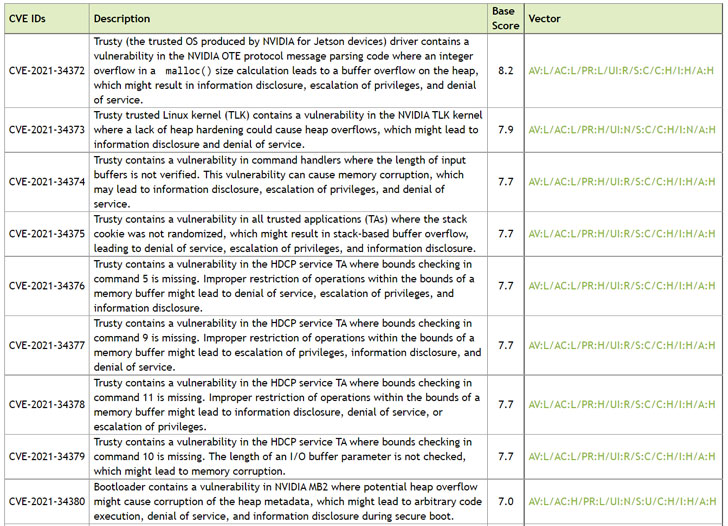

Rastreados desde CVE-2021-34372 hasta CVE-2021-34397, los errores afectan a los productos Jetson TX1, TX2 series, TX2 NX, AGX Xavier series, Xavier NX y Nano y Nano 2GB con todas las versiones de Jetson Linux anteriores a la 32.5.1. La compañía le dio crédito a Frédéric Perriot de Apple Media Products por informar cualquier problema.

La familia NVIDIA Jetson consta de módulos de cómputo de visión por computadora y IA de Linux integrados y kits de desarrollo que se adaptan principalmente a aplicaciones de visión por computadora basadas en IA y sistemas independientes como robots móviles y drones.

La principal vulnerabilidad es CVE-2021-34372 (puntaje CVSS: 8.2), un error de desbordamiento del búfer del entorno de arranque confiable (TEE) que podría conducir a la divulgación de información, la escalada de autorización y la denegación de servicio.

Otras ocho vulnerabilidades críticas incluyen corrupción de memoria, desbordamientos de pila y controles de límites faltantes en el TEE, así como un desbordamiento de montón que afecta al cargador de arranque, lo que podría conducir a la ejecución de código arbitrario, denegación de servicio y divulgación de información. Los errores restantes, también relacionados con Trusty y Bootloader, podrían explotarse para afectar la ejecución del código, lo que provocaría la denegación de servicio y la divulgación, señaló la compañía.

«Las versiones anteriores del software que soportan este producto también se ven afectadas», dijo NVIDIA. «Si está utilizando una versión anterior de la rama, actualice a la última versión 32.5.1. Si está utilizando la versión 32.5.1, actualice a los últimos paquetes de Debian».