Los servidores empresariales alimentados por placas base Supermicro pueden verse comprometidos de forma remota conectando virtualmente dispositivos USB maliciosos, dijeron a The Hacker News investigadores de ciberseguridad de la empresa de seguridad de firmware Eclypsium.

Si eso es correcto. Puede lanzar todo tipo de ataques USB contra servidores Supermicro vulnerables sin tener que acceder físicamente a ellos o esperar a que su víctima tome una unidad USB desconocida y no confiable y la conecte a su computadora.

Apodado colectivamente «USB en cualquier lugar«el ataque aprovecha varias vulnerabilidades recientemente descubiertas en el firmware de los controladores BMC que podrían permitir que un atacante remoto no autorizado se conecte a un servidor Supermicro y monte virtualmente un dispositivo USB malicioso.

Viene integrado con la mayoría de los conjuntos de chips de servidor, un controlador de administración de placa base (BMC) es un chip de hardware en el núcleo de las utilidades de la interfaz de administración de plataforma inteligente (IPMI) que permite a los administradores de sistemas controlar y monitorear un servidor de forma remota sin tener que acceder al sistema operativo o aplicaciones que se ejecutan en él.

En otras palabras, BMC es un sistema de gestión fuera de banda que permite a los administradores reiniciar un dispositivo de forma remota, analizar registros, instalar un sistema operativo y actualizar el firmware, lo que lo convierte en uno de los componentes más privilegiados de la tecnología empresarial actual.

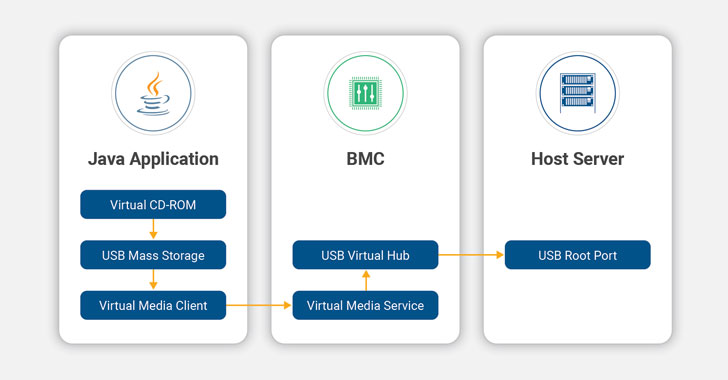

Una de esas capacidades de BMC incluye el montaje de medios virtuales para conectar una imagen de disco como un CD-ROM USB virtual o una unidad de disquete con un servidor remoto.

Según un informe publicado hoy por Eclypsium y compartido con The Hacker News antes de la publicación, los BMC en las plataformas Supermicro X9, X10 y X11 utilizan una implementación insegura para autenticar al cliente y transportar paquetes USB entre el cliente y el servidor.

Estas debilidades, que se enumeran a continuación, pueden ser explotadas fácilmente por un atacante remoto para eludir el proceso de autenticación a través del servicio de medios virtuales que escucha en el puerto TCP 623 o interceptar el tráfico para recuperar credenciales BMC cifradas débilmente o credenciales totalmente no cifradas.

- Autenticación de texto sin formato

- Tráfico de red sin cifrar

- Cifrado débil

- Omisión de autenticación (solo plataformas X10 y X11)

«Cuando se accede de forma remota, el servicio de medios virtuales permite la autenticación de texto sin formato, envía la mayor parte del tráfico sin cifrar, utiliza un algoritmo de cifrado débil para el resto y es susceptible de omitir la autenticación», explican los investigadores.

«Estos problemas permiten que un atacante obtenga acceso fácilmente a un servidor, ya sea capturando el paquete de autenticación de un usuario legítimo, usando las credenciales predeterminadas y, en algunos casos, sin ninguna credencial».

Una vez conectado, el servicio de medios virtuales comprometido permite a los atacantes interactuar con el sistema host como un dispositivo USB sin procesar, lo que les permite realizar todo lo que se puede hacer con acceso físico a un puerto USB, que incluye:

- filtración de datos,

- malware implantado,

- arrancar desde imágenes de SO que no son de confianza,

- manipulación directa del sistema a través de un teclado y un ratón virtuales, y

- desactivar el dispositivo por completo.

Según los investigadores, un escaneo del puerto TCP 623 a través de Internet reveló más de 47 000 BMC de más de 90 países diferentes con el servicio de medios virtuales de firmware BMC afectado accesible al público.

Además de explotar BMC donde los servicios de medios virtuales están directamente expuestos en Internet, estas fallas también pueden ser explotadas por un atacante con acceso a una red corporativa cerrada o atacantes intermediarios dentro de las redes del lado del cliente.

Los investigadores informaron sus hallazgos a Supermicro en junio y julio de este año. La empresa reconoció los problemas en agosto y lanzó públicamente una actualización de firmware para sus plataformas X9, X10 y X11 antes del 3 de septiembre.

Por lo tanto, se recomienda a las organizaciones que actualicen su firmware BMC lo antes posible. Además, es importante asegurarse de que los BMC nunca se expongan directamente a Internet, ya que la exposición directa a Internet aumenta en gran medida la probabilidad de tales ataques.